Selon la CISA, la dépendance des infrastructures critiques au système de positionnement global (GPS) et aux systèmes mondiaux de navigation par satellite (GNSS) pour la diffusion du temps a considérablement augmenté. Si l'utilisation du temps basé sur le GNSS est devenue essentielle au fonctionnement de ces infrastructures, la sécurité du signal GNSS lui-même est de plus en plus vulnérable à diverses interférences et usurpations d'identité, intentionnelles ou non.

Compte tenu de la fragilité intrinsèque des signaux GNSS, une meilleure visibilité en temps réel de leurs caractéristiques est essentielle pour garantir la protection de leur réception. Cela passe notamment par la réalisation de tests et de mesures, ainsi que par l'identification des anomalies. Si ces opérations étaient auparavant effectuées en laboratoire et que le dépannage exigeait une expertise pointue en GNSS, les logiciels de surveillance des performances les plus récents offrent aux opérateurs une méthode simple pour appréhender l'état général de la réception GNSS.

la norme de temps mondiale de facto.

Selon la CISA, il est devenu la norme de temps de facto pour de nombreux utilisateurs professionnels en raison de son coût relativement faible et de sa disponibilité omniprésente. On observe également une adoption croissante des appareils GNSS, tels que ceux qui utilisent le GPS. Jusqu'à récemment, les appareils GPS étaient considérés comme de simples récepteurs radio. Or, ce sont en réalité des ordinateurs, exposés à des risques de sécurité similaires. Parmi les menaces figurent les attaques par déni de service (brouillage) et l'introduction de données erronées dans le système (usurpation d'identité). L'avènement des radios logicielles a facilité et réduit le coût de telles attaques. Il est donc essentiel de veiller à une synchronisation précise et fiable de vos appareils GPS.

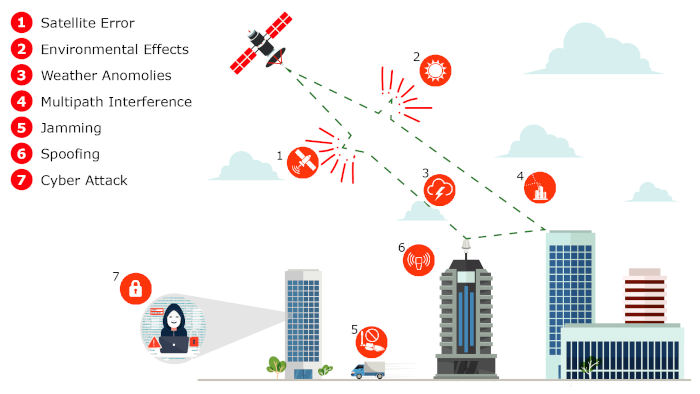

Les signaux GNSS sont intrinsèquement fragiles. Les interférences GNSS se répartissent généralement en deux catégories : le brouillage, qui rend le signal GNSS indétectable en le masquant par un signal généré localement sur la même fréquence, et l'usurpation d'identité, qui consiste à créer un faux signal GNSS et à le tromper pour qu'il suive le récepteur. Le faux signal contient des informations inexactes, telles que des données de localisation erronées.

Le signal GNSS est très faible et n'est généralement détectable qu'avec une vue dégagée du ciel. Compte tenu de la distance importante que le signal doit parcourir depuis les satellites orbitant à plus de 20 100 km au-dessus de la surface terrestre, les signaux GNSS ont un niveau de puissance très faible (typiquement -133 dBm) lorsqu'ils atteignent la surface de la Terre.

Les signalements d'interférences sur de vastes zones géographiques sont désormais fréquents dans le monde entier. De plus, les menaces intentionnelles ne sont pas la seule source de vulnérabilité à prendre en compte (voir figure 1). Les erreurs dues aux conditions météorologiques, atmosphériques, voire au fonctionnement des systèmes de contrôle des satellites GNSS, peuvent affecter la fiabilité de la réception GNSS. Ce phénomène s'est produit à l'échelle mondiale, tant pour le GPS en 2016 que, plus récemment, avec l'indisponibilité de Galileo en 2019.

La défense contre ces menaces repose sur la visibilité, qui commence par la surveillance.

De la surveillance à la caractérisation :

la surveillance GNSS est la première étape, offrant aux opérateurs de réseau la vue d'ensemble nécessaire à l'examen de leurs infrastructures critiques. En cas d'anomalie ou de panne, il est primordial d'identifier rapidement si l'événement est localisé, s'il affecte une zone régionale ou s'il est dû à un problème global. Si l'impact se produit en un seul lieu, la cause est probablement un problème tel que des interférences multi-trajets, une anomalie météorologique locale ou une menace potentielle de brouillage/usurpation d'identité (par exemple, un véhicule équipé d'un brouilleur).

Si l'impact affecte plusieurs lieux, il s'agit probablement d'un problème plus complexe, et la détermination de la cause première est plus difficile, notamment dans des cas comme l'anomalie GPS de 2016 et la panne Galileo de 2019.

Une fois le périmètre du problème identifié, l'étape suivante consiste à en examiner les détails. Cela nécessite une caractérisation plus précise du signal afin d'en déterminer la cause première.

Les simulateurs GNSS possèdent généralement des capacités d'enregistrement très sophistiquées, utilisées depuis des années par les développeurs de récepteurs GNSS et d'équipements associés pour tester et mesurer les signaux GNSS. Ces équipements sont efficaces en laboratoire, voire en production ; toutefois, cette instrumentation est coûteuse et requiert des spécialistes hautement qualifiés. Des logiciels permettent désormais aux opérateurs de réseau de simplifier ces importantes fonctions de mesure et de diagnostic. On peut citer, par exemple, TimePictra® de Microchip et ses fonctionnalités de surveillance des performances BlueSky. Le tableau 1 ci-dessous présente quelques exemples de paramètres et de caractéristiques du signal pouvant être suivis avec ce logiciel.

Tableau 1 : Caractéristiques typiques d’un signal GNSS ;

Visibilité des anomalies de synchronisation.

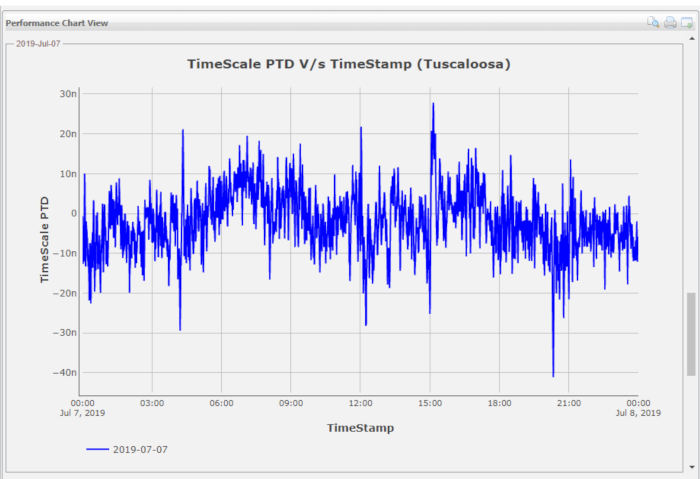

Bien que les systèmes GNSS soient surtout connus pour la navigation, leur fonctionnement repose entièrement sur une synchronisation précise. Pour vérifier le bon fonctionnement de la réception GNSS, la mesure de la différence de phase entre le signal attendu et le signal reçu est une caractéristique utile à visualiser (voir figure 2).

Figure 2 : Mesures de phase de réception GNSS.

Dans des conditions normales, le déphasage devrait généralement se situer entre ±50 ns, comme illustré dans le graphique ci-dessus. Compte tenu de cette faible marge de tolérance, la détection d’une anomalie de synchronisation peut s’avérer complexe et constitue l’une des techniques les plus importantes pour se prémunir contre les vulnérabilités GNSS. Les anomalies de synchronisation peuvent être progressives, soudaines ou complexes, telles que des sauts de phase répétés. Les erreurs de synchronisation peuvent engendrer de graves perturbations et une grande confusion, car elles peuvent se propager en cascade dans les systèmes de distribution de synchronisation sous-jacents d’un grand centre de données ou d’un central téléphonique mobile.

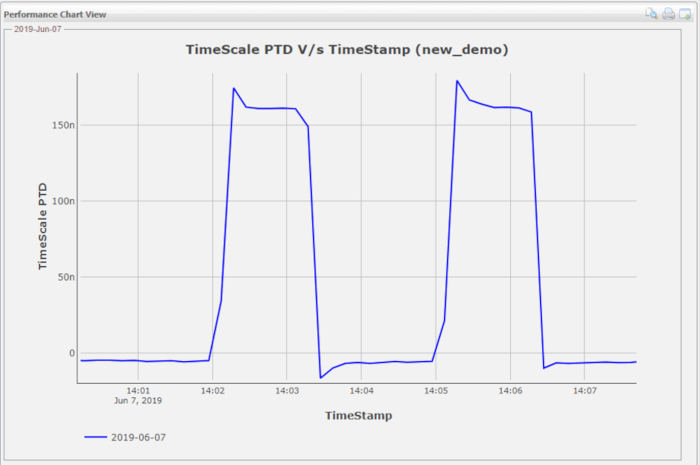

Un exemple d’anomalie de synchronisation est présenté ci-dessous, où un déphasage répété d’environ 150 ns est généré (voir figure 3). Face à ce type d’événement répété, un système de réception/synchronisation GNSS classique pourrait subir des variations de synchronisation importantes, perturbant considérablement le fonctionnement des infrastructures critiques.

Visibilité des anomalies de position :

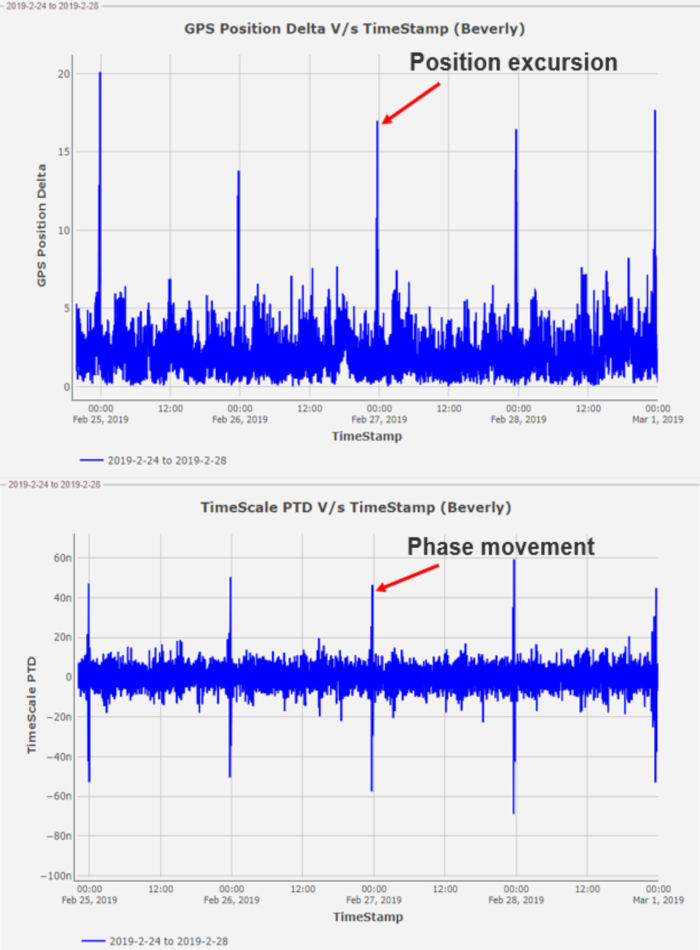

Dans le cas des infrastructures critiques, l’antenne GNSS est généralement installée à un emplacement fixe offrant une vue dégagée du ciel, et sa position exacte est déterminée à partir des coordonnées programmées dans le récepteur. Lorsque le récepteur GNSS est utilisé pour la synchronisation, une reconnaissance précise de l’antenne est indispensable pour garantir une synchronisation optimale. Tout décalage ou donnée de position erronée peut dégrader les performances de synchronisation du récepteur GNSS et, à terme, l’empêcher de suivre les satellites.

Dans l’exemple suivant, en conditions normales, la position reçue par le récepteur GNSS présente un écart d’environ 1 à 5 mètres par rapport à la position mesurée de l’antenne GNSS. Le premier graphique de la figure 4 illustre la fluctuation normale de la position ; cependant, une fois par jour, on observe également un écart de position d’environ 15 à 20 mètres. Le graphique suivant montre un déphasage d’environ 100 ns (crête à crête) simultané au décalage de position du premier graphique. Ce déphasage, probablement dû à des interférences multi-trajets, affecte les performances de synchronisation. Les caractéristiques des multiples signaux GNSS sont affichées simultanément afin d'aider les opérateurs de réseau à mieux comprendre la relation de cause à effet.

Figure 4 : Écart de position créant des sauts de phase

Figure 4 : Écart de position créant des sauts de phase

Visibilité du leurrage :

Les attaques par leurrage peuvent être difficiles à détecter car elles impliquent la manipulation des données GNSS elles-mêmes. À l'instar des menaces pesant sur les réseaux de données, le leurrage GNSS constitue un vecteur de menace continu et évolutif qui exige un système de défense capable d'être mis à jour pour se prémunir contre les nouvelles menaces.

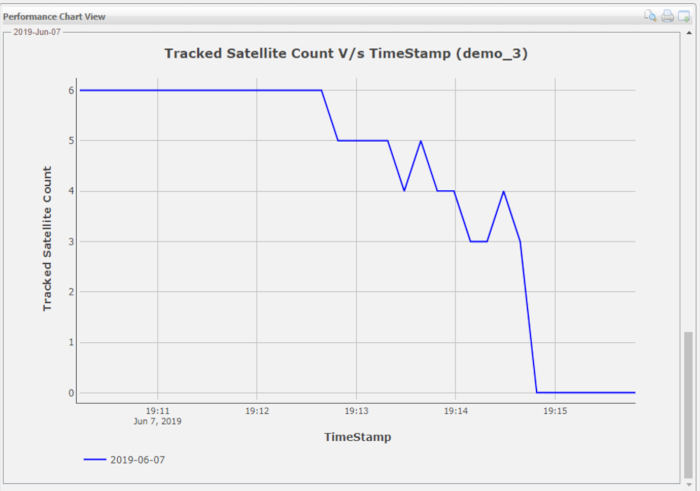

Comme illustré sur la figure 5, un récepteur GNSS suit six satellites dans des conditions normales, puis ces derniers commencent à être prématurément perdus de vue. En l'espace d'environ trois minutes, tous les satellites ne sont plus suivis. Cette disparition rapide des satellites est anormale et constitue un exemple simple de la manière dont le leurrage peut créer une situation confuse pour un récepteur GNSS tentant de suivre des satellites.

Protection de tous les appareils

La sécurité est devenue l'exigence primordiale pour le fonctionnement des infrastructures critiques. Tout dispositif connecté à une infrastructure critique peut être la cible d'une attaque et doit être protégé au maximum. Le renforcement de la sécurité d'un système GNSS est un processus continu en raison de l'émergence constante de nouvelles menaces. À l'instar des vulnérabilités de sécurité des réseaux, les nouvelles vulnérabilités GNSS sont en augmentation, et la visibilité du signal GNSS est essentielle pour déterminer la cause première d'une vulnérabilité, notamment avant qu'une perturbation mineure ne s'aggrave.

Lorsqu'une vulnérabilité GNSS est détectée, les logiciels de surveillance des performances actuels permettent de contrôler la qualité de la réception GNSS sans avoir à mobiliser du personnel d'exploitation réseau pour une intervention coûteuse sur une antenne située sur le toit d'un immeuble. Ils permettent aux opérateurs d'infrastructures critiques d'identifier rapidement si le problème est localisé ou s'il affecte une zone géographique plus étendue. Ils facilitent également la mise en œuvre de la stratégie d'atténuation, en fournissant aux opérateurs les indicateurs clés de performance nécessaires pour obtenir la visibilité requise et agir rapidement et à moindre coût.

À propos de l'auteur :

Greg Wolff travaille dans le secteur du temps et de la fréquence depuis 1988 et a été l'un des pionniers de la commercialisation de solutions de synchronisation réseau pour les principaux opérateurs d'infrastructures critiques à travers le monde. Il contribue activement à l'élaboration de normes émergentes qui renforcent la fiabilité des systèmes PNT (Positionnement, Navigation et Temps) et, plus récemment, au sein du groupe Systèmes de Fréquence et de Temps de Microchip Technology, a lancé le pare-feu GNSS BlueSky.

Par Greg Wolff, chef de produit, systèmes de fréquence et de synchronisation, Microchip