Contexte du développement :

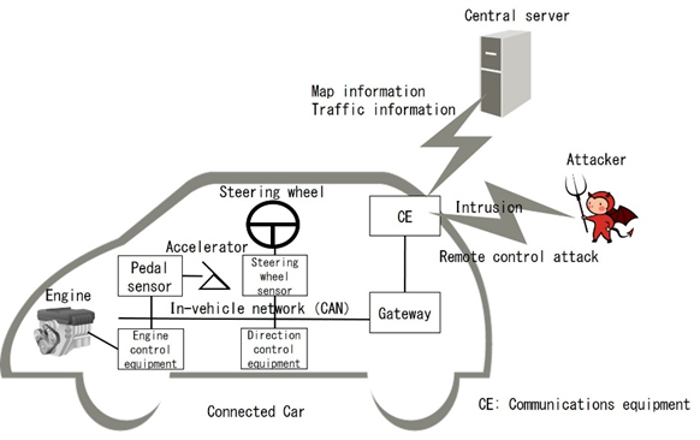

Ces dernières années, le nombre de voitures connectées à des réseaux externes, comme Internet, a considérablement augmenté. Le développement technologique visant à créer de nouveaux services, notamment une sécurité renforcée et des capacités de conduite autonome, est en cours. Cependant, un risque de prise de contrôle à distance de ces voitures par le biais d'une cyberattaque a été constaté. En envoyant des messages via le réseau du véhicule, appelé réseau CAN (Controller Area Network), il est possible de contrôler le comportement des systèmes et le fonctionnement de la voiture. Un attaquant menant une attaque de prise de contrôle à distance détourne les équipements de communication et la passerelle de connexion au réseau externe, puis envoie des messages CAN malveillants. Il peut ainsi amener la voiture à effectuer des actions contraires aux souhaits du conducteur, comme des accélérations ou des freinages brusques, susceptibles de provoquer un accident grave. Face à ce type d'attaque, des contre-mesures de sécurité, telles que celles décrites ci-après, sont indispensables à différentes étapes.

Les laboratoires Fujitsu ont développé une technologie permettant de détecter les messages malveillants grâce à des équipements embarqués appelés calculateurs électroniques (ECU).

1. Contre-mesures aux points d'entrée pour prévenir le piratage des équipements de communication.

2. Équipements embarqués pour la détection des messages malveillants.

3. Mises à jour automatiques des contre-mesures de sécurité basées sur les analyses effectuées sur le serveur central.

Problèmes :

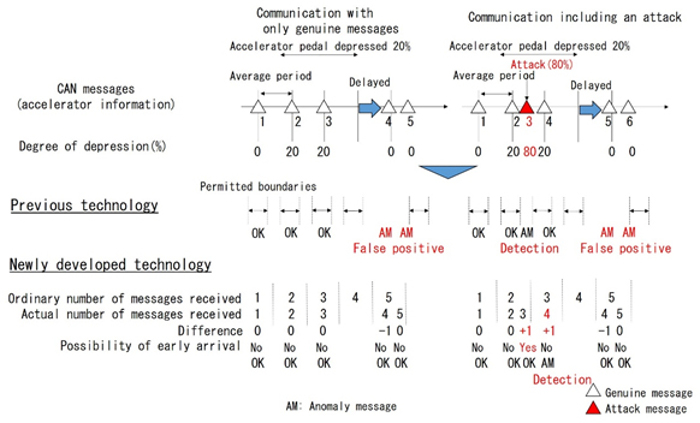

Les performances de calcul des équipements embarqués étant limitées, le système de détection doit présenter une faible charge de calcul. De plus, un nombre excessif de faux positifs peut limiter, voire bloquer complètement, le fonctionnement du système de communication, entravant ainsi la conduite. Cela peut même rendre le contrôle du véhicule impossible. Compte tenu des risques encourus, il est impératif de limiter le nombre de faux positifs. Les technologies de détection repèrent l'envoi d'un message par un attaquant en se basant sur la régularité de l'envoi des messages CAN et en vérifiant si les transmissions dépassent l'intervalle autorisé entre les messages. Cependant, comme des messages légitimes peuvent également être envoyés en dehors de cet intervalle pendant la conduite, il arrive que des messages légitimes soient confondus avec des attaques.

À propos de la technologie développée

: Les laboratoires Fujitsu ont mis au point une méthode capable de détecter les messages d'attaque en temps réel tout en limitant le nombre de faux positifs, même lorsque les messages CAN authentiques arrivent plus tard ou plus tôt que les cycles ordinaires.

Cette méthode compare le nombre de messages reçus lors des cycles de messagerie normaux avec le nombre de messages effectivement reçus, afin de détecter toute anomalie. En cas d'anomalie, la méthode détermine s'il s'agit d'un problème temporaire ou du résultat d'une attaque en relayant l'information relative à cette anomalie aux cycles suivants.

Cette méthode compare le nombre de messages reçus lors des cycles de messagerie normaux avec le nombre de messages effectivement reçus, afin de détecter toute anomalie. En cas d'anomalie, la méthode détermine s'il s'agit d'un problème temporaire ou du résultat d'une attaque en relayant l'information relative à cette anomalie aux cycles suivants.

Si un message est retardé (Figure 2, à gauche) :

si le message légitime n° 4 est retardé, la technologie actuelle l'identifierait à tort comme une attaque, car il se situe en dehors des intervalles autorisés entre les messages. Cependant, avec la nouvelle technologie, l'écart négatif constaté dans le nombre de messages reçus lors de la réception du message n° 4 n'est pas considéré comme une attaque. En relayant l'information relative au message manquant jusqu'à la réception du message n° 5, le nombre total de messages effectivement reçus correspond au nombre de messages en conditions normales, et le message est ainsi considéré comme légitime.

Si un message d'attaque est reçu (Figure 2, à droite) :

si un message d'attaque est reçu après le message légitime n° 2, les deux technologies peuvent le détecter comme une attaque. Grâce à cette technologie, une anomalie est détectée dès la réception d'un message d'attaque et cette information est conservée jusqu'à la réception du quatrième message légitime. Ce dernier est alors identifié comme une attaque. Si l'intervalle réel entre les transmissions de messages au sein du véhicule est d'environ 10 millisecondes, cette méthode permet de détecter les attaques en quelques dizaines de millisecondes après la réception d'un message d'attaque, soit en quasi temps réel.

Résultats :

L’évaluation de cette technologie sur environ 10 000 simulations d’attaques, consistant à insérer des messages issus de toutes les méthodes d’attaque connues à différents moments dans 600 secondes de données CAN enregistrées à partir d’un véhicule réel, a confirmé sa capacité à détecter toutes les attaques sans générer de faux positifs. Cette technologie permet la mise en œuvre de contre-mesures efficaces grâce à la détection des attaques, contribuant ainsi à un voyage sûr et sans incident.

prévoit

d'étendre son activité de plateforme IoT pour la mobilité, qui fournit des solutions de mobilité à la société. Afin de protéger les véhicules connectés contre les cyberattaques, cette plateforme offrira une protection individuelle pour la défense des points d'entrée, la protection du réseau embarqué et la protection des calculateurs. Fujitsu prévoit de commercialiser cette technologie au cours de l'exercice 2018 sous la forme d'une fonctionnalité de détection contribuant à la protection des véhicules connectés.