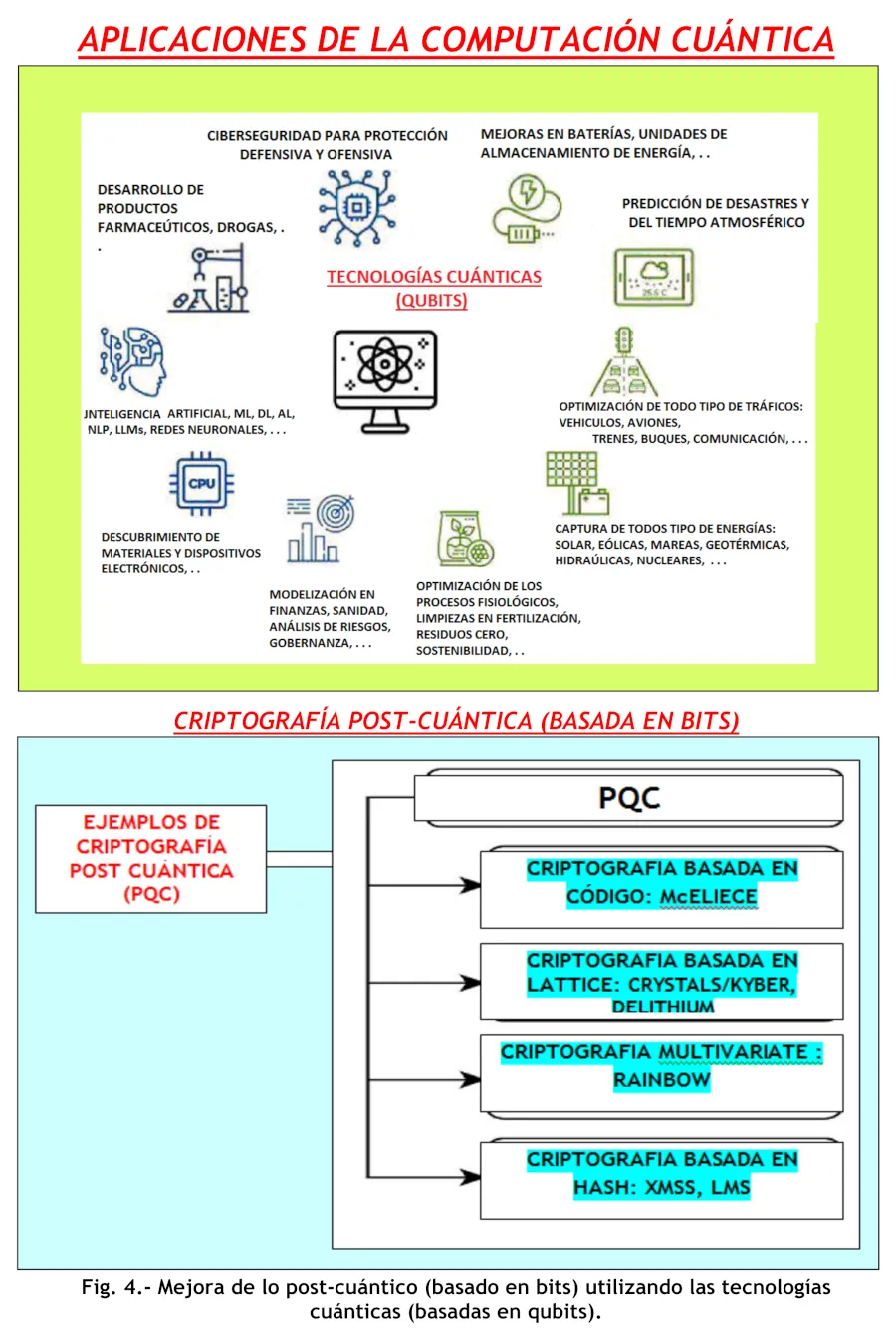

Les technologies quantiques peuvent être entièrement pures si elles reposent exclusivement sur des qubits (utilisant des puces/ordinateurs quantiques, de la mémoire quantique avec des cristaux de Rondeau, la distribution de clés quantiques/QKD, la monnaie quantique, les communications et le stockage d'informations avec la cryptographie quantique, les générateurs de nombres aléatoires quantiques/QRNG, les jumeaux quantiques, les satellites quantiques tels que Mozi/QUESS (Expériences quantiques à l'échelle spatiale) et LEO-Eagle-1 en Chine, les canaux de communication quantiques, les processeurs/puces quantiques, les jumeaux quantiques, l'IA/apprentissage profond quantique, etc.) ou hétérogènes si elles utilisent à la fois des canaux quantiques (avec des qubits) et numériques (à base de bits), comme les jumeaux quantiques-numériques, les communications hétérogènes avec des qubits et des bits, les canaux quantiques et numériques, les logiciels malveillants quantiques et numériques. réseaux/constellations de satellites quantiques, etc.

Les technologies post-quantiques basées sur les bits (avec seulement deux états : zéros et uns/fermé-éteint/ouvert-allumé), et non sur les qubits, tentent de réduire les risques des technologies traditionnelles, par exemple la cryptographie actuelle, en améliorant les cryptosystèmes symétriques classiques (AES, IDEA, 3DES, etc.) et les cryptosystèmes asymétriques (RSA, ECC, DSA, etc.) en remplaçant leurs algorithmes très vulnérables à l’informatique quantique (tels que la factorisation du produit de très grands nombres premiers, ECC, les algorithmes liés aux logarithmes discrets, etc.) par d’autres algorithmes un peu plus robustes, tels que ceux basés sur les réseaux, les codes de Goppa, les fonctions de hachage avancées, les courbes isogéniques, etc., mais ils ne sont pas infaillibles.

Les technologies quantiques basées sur les qubits (utilisant des photons à états infinis) surpassent systématiquement les technologies post-quantiques basées sur le binaire (0/1) en termes de vitesse, d'efficacité, de fiabilité, de confidentialité, d'intégrité et d'autres facteurs. Deux scénarios de cybermenaces rendus possibles par l'informatique quantique sont : (1) les attaques STDT (Stockage aujourd'hui, Déchiffrement demain) et HNDL (Acquisition immédiate, Déchiffrement ultérieur), où les cyberattaquants stockent massivement des données chiffrées pour les déchiffrer une fois qu'ils ont accès à l'infrastructure informatique quantique. Ceci représente une menace importante pour la confidentialité. (2) Les longues périodes de transition nécessaires au bon fonctionnement de systèmes complexes tels que les infrastructures à clés publiques (ICP) ou les dispositifs à longue durée de vie.

RÉSEAUX QUANTIQUES.

Le terme « réseau quantique » englobe un ensemble de développements qui utilisent les technologies de communication et d'informatique quantiques.

On peut les classer en trois catégories principales :

(1) Étendre les réseaux traditionnels en incluant de nouvelles fonctionnalités qui ne peuvent être fournies que par des composants quantiques (processeurs/puces/répéteurs/spectromètres à points quantiques, QRNG/générateurs de nombres aléatoires quantiques, capteurs quantiques intégrés dans de grands réseaux, etc.).

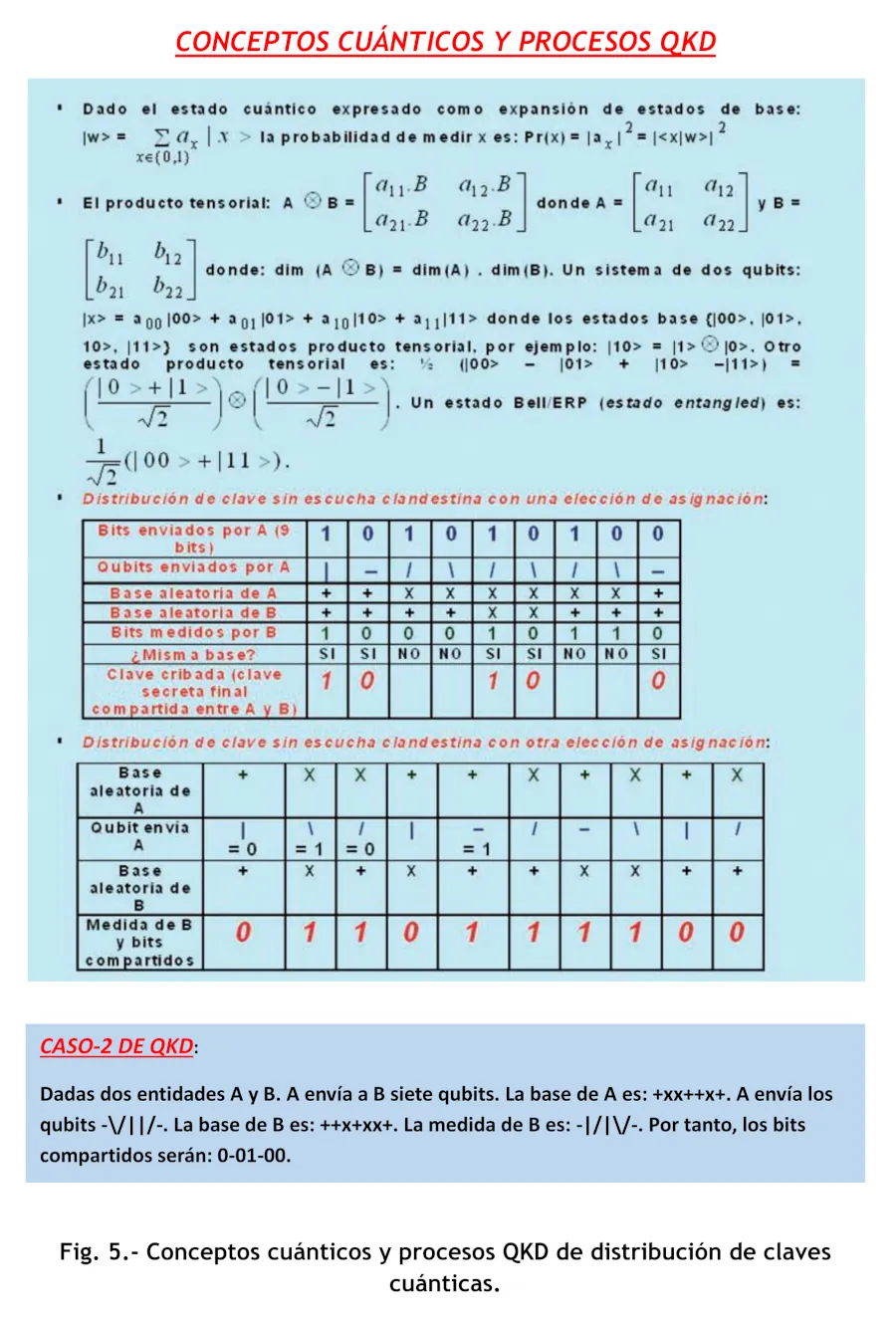

(2) Remplacer les fonctionnalités de cybersécurité traditionnelles et post-quantiques basées sur les bits par des technologies quantiques. La distribution quantique de clés (QKD) en est un exemple : elle remplace la génération et l’accord de clés basés sur les bits par une approche quantique basée sur les qubits. La QKD est une composante essentielle du chiffrement quantique. Il s’agit d’un ensemble de protocoles permettant l’échange de clés secrètes entre deux parties communicantes, offrant ainsi un mécanisme d’échange de clés symétriques et améliorant la cybersécurité, l’interopérabilité, la transparence, l’efficacité, l’innovation, etc. De cette manière, aucune cyberattaque, classique ou quantique, ne peut compromettre la cybersécurité de l’écosystème protégé par la QKD. Au sein d’une pile de protocoles QKD, des signaux quantiques sont transmis dans des canaux quantiques. Ces signaux encapsulent des qubits échangés entre les deux parties, permettant à chacune de vérifier l’authenticité et l’intégrité des données/informations/renseignements, garantissant ainsi une transmission authentique et cybersécurisée. Les photons sont les vecteurs échangés en QKD. Parmi les protocoles utilisés dans la distribution de clés secrètes en QKD, on peut citer HDQKD, T12, KMB08, SRG04 et COW.

(3) Des réseaux intrinsèquement quantiques qui distribuent des états quantiques intriqués entre des dispositifs quantiques même très éloignés.

Les catégories (1) et (3) sont considérées comme les développements les plus pertinents. L’« intrication quantique » entre les nœuds distants des réseaux de capteurs quantiques permet d’atteindre une précision, une efficacité et une sensibilité très élevées. Les réseaux à grande échelle (avec transfert d’état) permettent d’accroître la puissance des ordinateurs quantiques et de réaliser pleinement leur potentiel.

CRYPTOGRAPHIE QUANTIQUE ET POST-QUANTIQUE. QSDC. QOTP.

En cryptographie quantique, la primitive cryptographique quantique QKD (Distribution de Clés Quantiques) offre une approche permettant de garantir la cybersécurité à l'ère post-quantique. La QKD assure une cybersécurité sans compromis lors de la génération et du partage de clés secrètes. Les qubits sont utilisés pour encoder l'information et les canaux quantiques pour des communications sécurisées. Les algorithmes QKD reposent sur les principes de l'intrication quantique et du principe d'incertitude d'Heisenberg. De plus, toute mesure d'un système quantique ou d'un photon sur des canaux quantiques le modifie inévitablement. L'utilisation de la QKD permet de détecter toute intrusion ou tout accès non autorisé.

La cryptographie post-quantique (PQC) repose sur des algorithmes cryptographiques utilisant des bits et des techniques de manipulation de données plus complexes, ainsi que sur des problèmes mathématiques plus difficiles que la cryptographie traditionnelle. La cryptographie traditionnelle pour le chiffrement asymétrique, comme RSA, utilise la factorisation du produit de deux grands nombres premiers et peut être cassée par des algorithmes tels que Shor. Les algorithmes basés sur les courbes elliptiques, les logarithmes discrets et d'autres méthodes peuvent également être cassés. Parmi les exemples traditionnels, on peut citer RSA, DSA, Nbits-ECDSA, ECC et DH. Pour casser la cryptographie symétrique comme AES/SHA (qui utilise les algorithmes de Grover), il existe également des cybermenaces quantiques ciblant les communications cellulaires (2.5G/3G/4G/5G/6G, etc.). Les algorithmes post-quantiques comprennent la cryptographie sur réseau (un réseau étant un ensemble de points dans un espace à N dimensions présentant une structure périodique), la cryptographie avancée basée sur des fonctions de hachage, la cryptographie basée sur les isogénies à partir de courbes elliptiques supersingulières, la cryptographie codée (par exemple, le code de Goppa, les codes correcteurs de code comme McElice, etc.), la cryptographie multivariée, et bien d'autres. Plusieurs classes de problèmes mathématiques offrent une certaine résistance aux cyberattaques provenant d'ordinateurs ou de réseaux quantiques et ont été utilisées pour construire des systèmes de chiffrement à clé publique.

La communication directe quantique sécurisée (QSDC) permet la transmission cybersécurisée d'informations (dans le domaine quantique) sans recourir à des clés cryptographiques, offrant ainsi un mode de communication hautement efficace et sécurisé. Lorsque les parties échangent des clés aléatoires au lieu d'informations privées, la QSDC fonctionne comme un système de distribution de clés quantiques (QKD) déterministe. Contrairement au QKD, qui repose sur la construction de clés cryptographiques sécurisées, par exemple pour les systèmes de chiffrement symétriques, la QSDC permet la transmission directe et cybersécurisée d'informations quantiques entre les parties sans nécessiter de clés secrètes prédéfinies. Bien que la mise en œuvre des protocoles QSDC varie, leur objectif est de transférer de manière cybersécurisée des états quantiques d'une partie ou entité A à une autre B. Pour ce faire, ces méthodes exploitent les concepts d'intrication quantique ou de téléportation. L'entité A peut transmettre des informations quantiques à l'entité B (entre le sol et l'espace, etc.) de telle sorte que toute interception de ces informations/données/métadonnées/renseignements, telle qu'une attaque de type « homme du milieu » (MITM), soit détectable grâce aux caractéristiques des particules intriquées ou aux méthodes d'« échange » d'intrication quantique. Le protocole QSDC garantit la confidentialité et l'intégrité des états quantiques transmis grâce à l'intrication, la téléportation et d'autres phénomènes quantiques, permettant ainsi une communication quantique cybersécurisée pour des applications telles que la cryptographie quantique et les protocoles de calcul quantique. Le protocole QSDC fournit des canaux de communication directs et cybersécurisés, totalement inviolables. Il élimine la nécessité d'un échange préalable de clés partagées, contrairement aux protocoles comme la distribution de clés quantiques (QKD).

Un système de chiffrement QOTP (Quantum One-Time Pad) permet le chiffrement symétrique d'un texte clair. Il présente des similitudes avec le système de chiffrement OTP bit à bit classique, dont le but est de chiffrer un texte clair t constitué d'une chaîne de n bits. Une clé secrète partagée k de n bits est utilisée entre les deux extrémités de la communication, et le texte chiffré c de n bits résultant est obtenu par l'opération : c = (t+k) mod 2 = (t × or k). Le déchiffrement est effectué à l'aide de l'expression : t = (c + k) mod 2. Un système de chiffrement QOTP utilise comme texte clair une chaîne de n qubits : |t> = |t1>…|tn>. Il emploie deux chaînes de n bits, kyk, comme clé secrète partagée. Le texte chiffré est une chaîne de n qubits : |c> = |c1>…|cn>. Le processus de chiffrement est réalisé à l'aide de l'expression : |ci> = (px)^ki (pz)^ki'|ti>. Le processus de déchiffrement est réalisé à l'aide de l'expression : |ti> = (pz)^ki' (px)^ki |ci>, où les qubits |ti> = matrice colonne (ai bi) et ci = matrice colonne (di ei). De plus, (px, pz) sont les matrices de Pauli ; les matrices de Pauli sont : px = matrice carrée 2x2 dont les lignes sont : (0 1 / 1 0) ; pz = matrice carrée 2x2 dont les lignes sont : (1 0 / 0 -1). La sécurité absolue du cryptosystème QOTP repose sur le principe suivant : dans un cryptosystème QOTP, un qubit w est transmis à l’aide d’un état quantique mixte : { (¼, |w>), (¼, px|w>), (¼, pz|w>), (¼, |pxpzw>) } dont la matrice de densité est : (½ I2), identique à celle de l’état mixte { (½ , |0>), (½ , |1>)}, correspondant à la transmission d’un bit aléatoire. La distribution quantique de clés (QKD) fonctionne selon des algorithmes tels que : deux entités A et B souhaitent obtenir une clé secrète partagée : l’entité A envoie 2n bits à B, par exemple 11010010111100 (14 bits). La base quantique de A pour chaque qubit est : +++xx+xxxx++++, celle de B est : +x++x+x+xx++++, et les bits reçus par B sont : 1?0?001?111100. Dans ce cas, la correspondance des bases quantiques identiques est : oui-non-oui-non-oui-oui-oui-non-oui-oui-oui-oui. Les bits de la clé filtrée sont : 1- -0- -0-0-1- -1-1-1-1-0-0. Le résultat de la vérification est : oui- -non- -non-oui-non- -non-non-non-oui-oui-non. Par conséquent, la clé secrète partagée finale sera de 7 bits : - - 0 – 0 – 1 – 111 - - 0.

INFORMATIQUE QUANTIQUE

L'informatique quantique est un domaine qui vise à développer des technologies informatiques basées sur les principes de la physique quantique, qui explique la nature et le comportement de l'énergie et opère à l'échelle atomique et subatomique. Les ordinateurs actuels traitent les données exclusivement au niveau binaire, c'est-à-dire en bits (0/1). Dans un ordinateur classique, un seul état peut exister à la fois. Seule l'exploitation des connaissances acquises grâce à la technologie quantique permet d'améliorer les performances.

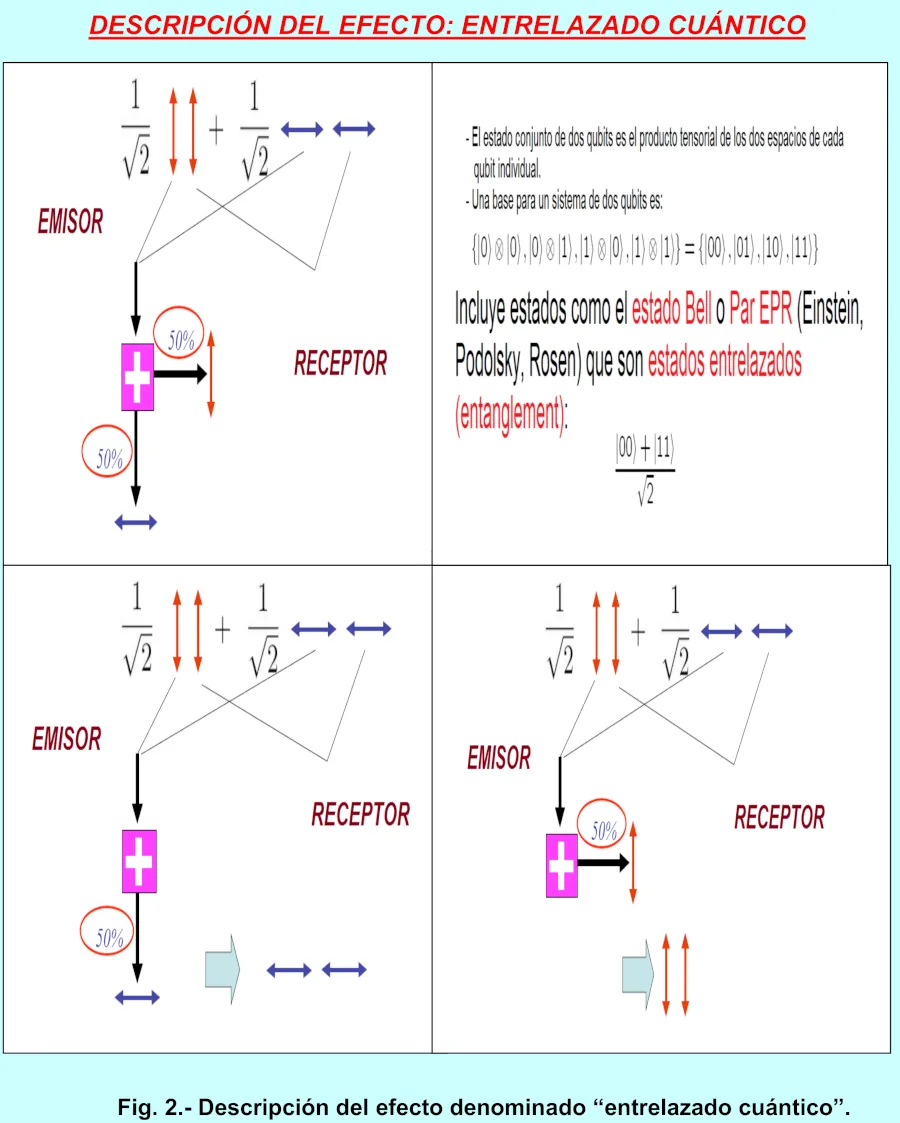

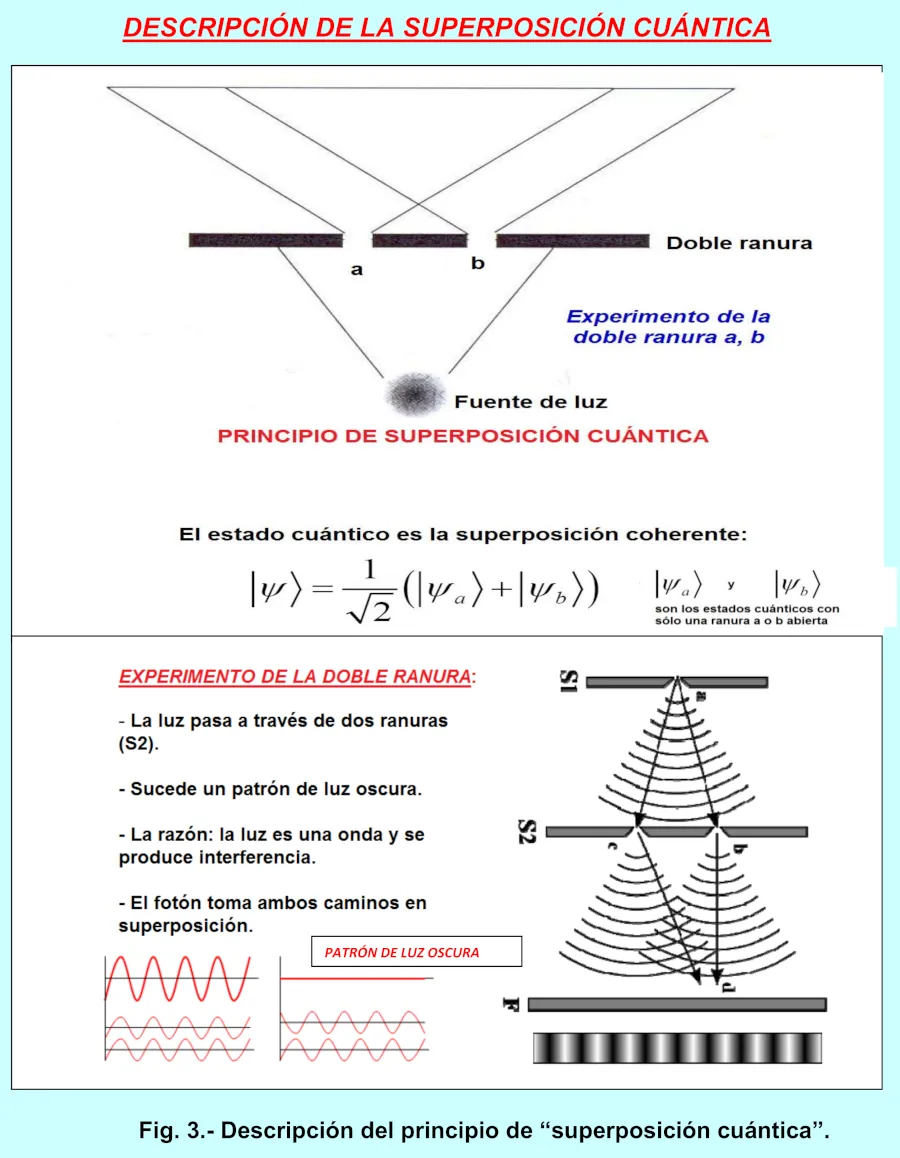

Ces lois donnent lieu à divers phénomènes quantiques tels que la téléportation, la superposition d'états quantiques, le non-clonage, la mesure quantique, l'indiscernabilité des états quantiques non orthogonaux, le principe d'incertitude de Heisenberg, l'intrication quantique des états, etc. Ces capacités confèrent à l'informatique quantique des caractéristiques uniques pour un calcul extrêmement rapide.

Deux concepts quantiques fondamentaux attribués à Bohr-Heisenberg sont :

(1) Une particule ou un système de particules non observé existe dans un état de superposition (tous les états possibles existant en même temps).

(2) Une particule ou un système de particules observé se superpose à plusieurs états possibles sous une forme aléatoire. Dans le monde quantique, une particule peut se trouver simultanément dans plusieurs états ; c’est ce qu’on appelle la superposition quantique. On utilise généralement des photons (qui sont électriquement neutres), des électrons, ou tout autre type de particule subatomique, chargée ou non, comme les protons (+), les électrons (-), les neutrons (0), les leptons (mésons l), les positrons, les bosons (gluons), les quons (mésons q), les kaons (mésons k), les pions (mésons pi), les quarks (fragments de protons), etc.

En informatique quantique, ces particules sont appelées qubits. Grâce à cette propriété, un même qubit peut se trouver simultanément dans plusieurs états quantiques, prenant la valeur zéro, un, ou une superposition des deux. Cela permet à un seul qubit d'effectuer deux calculs simultanément, à deux qubits d'en effectuer quatre, à trois qubits d'en effectuer huit, et ainsi de suite. De ce fait, le nombre de calculs pouvant être effectués en une seule étape est égal à 2 puissance N du nombre de qubits utilisés. Dans les ordinateurs actuels basés sur des bits (0/1), un seul calcul peut être effectué à la fois. Pour comprendre comment les particules interagissent entre elles dans le monde quantique, on utilise la propriété d'intrication quantique. La collision de deux photons crée un système de particules agissant comme une seule, possédant le même spin et des charges électriques opposées (si les particules sont chargées, comme l'électron, qui porte une charge négative, ou le proton, qui porte une charge positive, etc.). Le concept fondamental de l'intrication quantique est que le système de particules doit maintenir un équilibre parfait. Une particule chargée négativement doit compenser une particule chargée positivement. Une particule de spin gauche doit être compensée par une particule de spin droit. Au sein d'un système, deux particules sont considérées comme intriquées, quelle que soit leur distance spatiale. Mesurer l'état quantique d'une particule révèle l'état de l'autre, indépendamment de leur position. Par conséquent, toute modification de l'état quantique d'une particule modifie l'état des autres, même si elles sont extrêmement éloignées.

En informatique quantique, cela permet de manipuler simultanément plusieurs qubits, autorisant ainsi une communication extrêmement rapide sur de très longues distances et une puissance de calcul extrême. Le théorème de Bell illustre cette propriété : considérons deux particules A et B liées par intrication quantique ; cette intrication les rend corrélées. D'après le principe de superposition, avant de mesurer l'état d'une particule, chaque particule peut être à ½ ou -½. Selon le théorème, la mesure de l'état de A permet de connaître également l'état de B, qui sera l'opposé de celui de A. Par conséquent, si l'état de la particule A est à ½, alors l'état de la particule B sera à -½, et inversement. Ce concept permet la communication d'informations entre les deux particules. La combinaison des propriétés de superposition et d'intrication offre une capacité très puissante, à la base des ordinateurs quantiques. Un ordinateur quantique améliore considérablement la puissance et l'efficacité d'un ordinateur classique.

L'ordinateur quantique offre le potentiel d'être un moteur de croissance exponentielle clé dans des applications telles que l'IA (intelligence artificielle) (apprentissage automatique, apprentissage profond, réseaux de neurones, traitement automatique du langage naturel, etc.), l'informatique, les communications et le stockage sécurisé des informations, etc. Les capacités d'un ordinateur quantique constituent une cybermenace pour la cryptographie actuelle et certains aspects de l'informatique post-quantique. Entre autres domaines, elle affecte la CIA : (1) Confidentialité (C). Un cyberattaquant peut utiliser un réseau d'ordinateurs quantiques pour casser les méthodes cryptographiques et accéder à des informations critiques/sensibles stockées, communiquées ou traitées. (2) Intégrité (I). Un cyberattaquant peut manipuler les méthodes/primitives cryptographiques qui authentifient les sources d'information ou les données, ce qui lui permet de créer ou de diffuser de fausses communications/messages d'apparence légitime (par exemple, de faux courriels ou messages instantanés provenant d'autorités compétentes avec une signature numérique valide, ou de modifier des informations/données/renseignements sensibles stockés dans le cloud ou les bases de données de centres de données critiques/essentiels, etc.). (3) Disponibilité (A). Les cyberattaquants peuvent utiliser des ordinateurs quantiques pour attaquer les infrastructures critiques et compromettre la disponibilité (blocage, saturation, etc. par des attaques DoS/DDoS) des systèmes importants fournissant des services essentiels (énergie, électricité, santé, transports, industries, eau, prévention des catastrophes naturelles/artificielles via des capteurs répliqués, etc.)

CONSIDÉRATIONS FINALES

La puissance des ordinateurs quantiques rend la cryptographie actuelle obsolète, et même, dans une certaine mesure, certaines formes de cryptographie post-quantique basées sur les bits.

Une comparaison entre l'informatique traditionnelle et l'informatique quantique révèle ce qui suit :

(1) En informatique traditionnelle : l'unité de base d'information est le bit (0/1) ; le traitement de l'information est séquentiel ; les mécanismes de communication sont basés sur des portes logiques (NAND, NOR, XOR, AND, OR, NOT, etc.) ; « l'intrication quantique », la téléportation, etc. n'existent pas ; la croissance de la puissance de calcul est linéaire, etc.

(2) En informatique quantique : l'unité de base de l'information est le qubit (0, 1 ou superposition des deux) ; le traitement de l'information est parallèle via la superposition quantique ; les mécanismes de communication sont basés sur des portes quantiques (opérations unitaires) ; « l'intrication quantique » permet des corrélations non locales ; la croissance de la puissance de calcul est exponentielle.

Si l'on compare les bits aux qubits :

(1) Les bits prennent des valeurs zéro/0 ou un/1 ; la mesure révèle la valeur ; les bits peuvent être copiés ; ils se comportent de manière probabiliste ; les chaînes sont décrites comme des bits singuliers (locaux).

(2) Les qubits se comportent simultanément comme 0 et 1 : a.|0> + b.|1> ; les mesures perturbent/modifient les valeurs observées/mesurées ; les qubits ne peuvent être copiés ; les chaînes de caractères ne peuvent être décrites comme des qubits uniques (non-localité) ; leur comportement obéit à des probabilités extrêmement complexes. La physique quantique a d’innombrables applications, au-delà de la protection et de la défense de tous types d’écosystèmes : systèmes opérationnels/physiques cybernétiques (OT/CPS), technologies de l’information (IT), Internet des objets (IoT/IoIT/IoMT), Internet quantique (QI), nuages quantiques, etc., et s’étend même à l’étude des jumeaux quantiques (QT), des phénomènes de voix électroniques (PVE), etc.

Les technologies quantiques utilisent toutes sortes de canaux pour communiquer des informations basées sur des flux de photons à travers des fibres optiques, des liaisons aériennes, à travers l'eau et les fluides, via la lumière laser (dans tous les spectres de fréquences), à travers le vide et à travers l'espace extra-atmosphérique entre les stations de base au sol, les réseaux de satellites, les engins spatiaux, les utilisateurs finaux, etc.

Les technologies quantiques (basées sur les qubits) ne font confiance à rien ni à personne ; elles vérifient/contrôlent/surveillent constamment avant, pendant et après leur action, empêchant ainsi la tromperie, les cyberattaques, la fraude, la confusion, les cybermenaces, les faux messages, etc., avec une extrême anticipation.

La cybersécurité quantique revêt une importance capitale, tant aujourd'hui que demain. Elle possède d'innombrables propriétés (dont certaines défient notre intuition), telles que la téléportation, l'intrication quantique, la superposition quantique, la modification de tout ce qui est observé et mesuré, etc. La cybersécurité quantique basée sur les qubits s'impose comme une solution extrêmement précieuse et, dans certaines applications, peut coexister avec la cybersécurité traditionnelle et la cybersécurité post-quantique basée sur les bits.

RÉFÉRENCES .

- Areitio, J. « Sécurité de l’information : réseaux, informatique et systèmes d’information ». Cengage Learning-Paraninfo. 2025.

- Areitio, J. « Renforcer la cybersécurité, la confidentialité et la cyber-résilience grâce à la technologie quantique ». Revista-Conectrónica-Nº269-Novembre/Décembre 2025.

- Allen, TJ. « Informatique quantique : de la série « La science de tout ». Éd. Time-Sciences-Books. 2025. »

– Martin, R. « Le code de l’univers : comment l’informatique quantique va tout redéfinir ». Éd. IP-2025.

– Liu, C. « Guide pratique de physique quantique ». Éd. Visible Ink Press.

– Raj, P., Herbert Song, H., Le, DN. et Vyas, N. « Apprentissage automatique quantique : algorithmes quantiques et réseaux neuronaux (informatique quantique) ». De Gruyter-2025.

- Amoris, A. “Quantum Computers: The New Age of Computing”. Ed. I.P.-2025.

– Amoris, A. « Ordinateurs quantiques : la nouvelle ère de l’informatique ». Press-2024

. – Zygelman, B. « Première introduction à l’informatique et à l’information quantiques ». Éd. Springer-2024.

Auteur : Prof. Dr. Javier Areitio Bertolín, directeur du groupe de recherche Réseaux et Systèmes