Hintergrund der Entwicklung:

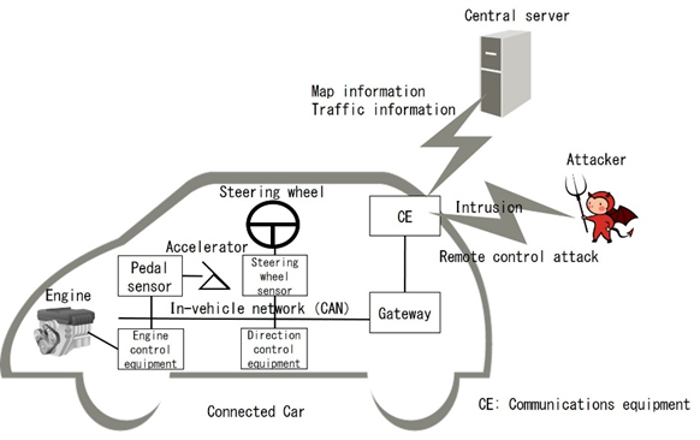

In den letzten Jahren hat die Zahl der mit externen Netzwerken wie dem Internet verbundenen Fahrzeuge, sogenannter „vernetzter Fahrzeuge“, stark zugenommen. Die technologische Entwicklung zur Schaffung neuer Dienste, darunter verbesserte Sicherheit und autonomes Fahren, schreitet stetig voran. Es besteht jedoch die Gefahr, dass vernetzte Fahrzeuge durch Cyberangriffe ferngesteuert werden können. Durch das Senden von Nachrichten über das Fahrzeugnetzwerk, das sogenannte Controller Area Network (CAN), lassen sich das Verhalten der Fahrzeugsysteme und -funktionen steuern. Ein Angreifer, der einen Fernsteuerungsangriff auf das System durchführt, kapert dessen Kommunikationsausrüstung und das Gateway, das die Verbindung zum externen Netzwerk herstellt, und sendet manipulierte CAN-Nachrichten. Dadurch kann der Angreifer das Fahrzeug zu Aktionen gegen den Willen des Fahrers veranlassen, wie beispielsweise plötzliches Beschleunigen oder Bremsen, was zu einem schweren Unfall führen kann. Um dieser Art von Angriff zu begegnen, sind Sicherheitsmaßnahmen in verschiedenen Phasen unerlässlich.

Die Fujitsu Laboratories haben eine Technologie zur Erkennung schädlicher Nachrichten mithilfe von fahrzeugmontierten Geräten, den sogenannten elektronischen Steuergeräten (ECUs), entwickelt.

1. Maßnahmen zur Verhinderung des Hackings der Kommunikationsausrüstung am Eintrittspunkt.

2. Fahrzeugmontierte Ausrüstung zur Erkennung schädlicher Nachrichten.

3. Automatische Sicherheitsaktualisierungen der Gegenmaßnahmen auf Basis von Analysen, die auf dem zentralen Server durchgeführt werden.

Problemstellung:

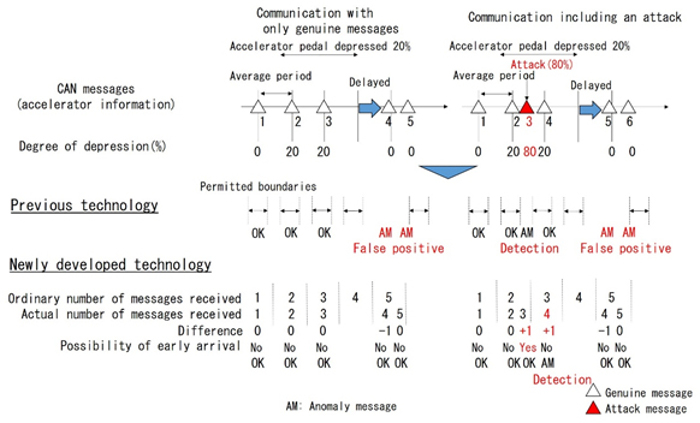

Aufgrund der begrenzten Rechenleistung fahrzeugmontierter Geräte muss die Detektionstechnik eine geringe Rechenlast aufweisen. Zudem können zu viele Fehlalarme die Funktionalität der Kommunikationsausrüstung einschränken oder vollständig lahmlegen und so ein reibungsloses Fahren beeinträchtigen. Dies kann sogar dazu führen, dass die Selbstkontrolle unmöglich wird. Da dies gefährliche Situationen zur Folge haben kann, ist es notwendig, die Anzahl der Fehlalarme zu begrenzen. Detektionstechnologien erkennen, dass ein Angreifer eine Nachricht gesendet hat, indem sie die Regelmäßigkeit des CAN-Nachrichtenversands nutzen und anschließend prüfen, ob die Übertragungen außerhalb des zulässigen Nachrichtenintervalls liegen. Da jedoch auch legitime Nachrichten während der Fahrt außerhalb der regulären Intervalle gesendet werden können, besteht das Problem darin, dass legitime Nachrichten fälschlicherweise als Angriffe erkannt werden.

Zur entwickelten Technologie

: Die Fujitsu Laboratories haben eine Methode entwickelt, die Angriffsnachrichten in Echtzeit erkennen und gleichzeitig die Anzahl der Fehlalarme begrenzen kann, selbst wenn echte CAN-Nachrichten später oder früher als im normalen Zyklus eintreffen.

Dieses Verfahren vergleicht die Anzahl der während normaler Nachrichtenzyklen empfangenen Nachrichten mit der Anzahl der tatsächlich empfangenen Nachrichten und prüft auf Abweichungen. Bei einer Abweichung ermittelt das Verfahren, ob es sich um ein vorübergehendes Problem oder um einen Angriff handelt, indem es Informationen über diese Abweichung an nachfolgende Zyklen weiterleitet.

Dieses Verfahren vergleicht die Anzahl der während normaler Nachrichtenzyklen empfangenen Nachrichten mit der Anzahl der tatsächlich empfangenen Nachrichten und prüft auf Abweichungen. Bei einer Abweichung ermittelt das Verfahren, ob es sich um ein vorübergehendes Problem oder um einen Angriff handelt, indem es Informationen über diese Abweichung an nachfolgende Zyklen weiterleitet.

Verzögert sich eine Nachricht (Abbildung 2, links):

Im Fall einer Verzögerung der legitimen Nachricht Nr. 4 würde die bestehende Technologie dies fälschlicherweise als Angriff erkennen, da sie außerhalb der zulässigen Intervalle zwischen den Nachrichten liegt. Mit der neuen Technologie wird die negative Abweichung in der Anzahl der empfangenen Nachrichten beim Empfang von Nachricht Nr. 4 jedoch nicht als Angriff gewertet. Durch Weiterleitung von Informationen über die fehlende Nachricht bis zum Empfang von Nachricht Nr. 5 stimmen die Gesamtzahl der tatsächlich empfangenen Nachrichten und die Anzahl der Nachrichten unter normalen Bedingungen überein, und die Nachricht wird somit als legitim eingestuft.

Empfang einer Angriffsnachricht (Abbildung 2, rechts):

Wird nach der legitimen Nachricht Nr. 2 eine Angriffsnachricht empfangen, können sowohl die bisherige als auch die neue Technologie diese als Angriff erkennen. Mithilfe dieser Technologie wird eine positive Abweichung beim Empfang einer Angriffsnachricht erkannt und diese Information so lange gespeichert, bis die vierte legitime Nachricht eingeht. Sobald die vierte legitime Nachricht empfangen wird, wird sie als Angriff erkannt. Beträgt das tatsächliche Intervall zwischen den Nachrichtenübertragungen im Fahrzeug etwa 10 Millisekunden, kann diese Methode Angriffe innerhalb weniger Dutzend Millisekunden nach Empfang einer Angriffsnachricht erkennen und somit Angriffe nahezu in Echtzeit detektieren.

Auswirkungen:

Die Technologie wurde anhand von rund 10.000 simulierten Angriffsdatenmustern evaluiert. Dabei wurden Nachrichten aller bekannten Angriffsmethoden zu verschiedenen Zeitpunkten in 600 Sekunden CAN-Daten eines realen Fahrzeugs eingefügt. Es konnte bestätigt werden, dass die Technologie alle Angriffe ohne Fehlalarme erkennen kann. Durch die Angriffserkennung ermöglicht sie robuste Gegenmaßnahmen und trägt so zu einer sicheren und problemlosen Fahrt bei.

plant

die Erweiterung seines Geschäftsbereichs Mobility IoT, der Mobilitätslösungen für die Gesellschaft bereitstellt. Um vernetzte Fahrzeuge vor Cyberangriffen zu schützen, bietet diese Plattform Schutzfunktionen auf individueller Ebene für die Verteidigung von Einfallstoren, des Fahrzeugnetzwerks und des Steuergeräts. Fujitsu beabsichtigt, diese Technologie im Geschäftsjahr 2018 als Erkennungsfunktion zum Schutz vernetzter Fahrzeuge zu kommerzialisieren.