Mit diesem Update können ACI-Kunden ihre Geschäftsagilität durch Netzwerkautomatisierung, vereinfachtes Management und verbesserte Sicherheit steigern. Diese Funktionen lassen sich auf beliebige Workload-Kombinationen in Containern, virtuellen Maschinen oder Bare-Metal-Umgebungen anwenden – sowohl in lokalen Rechenzentren als auch in privaten Clouds.

Rechenzentren befinden sich in einem tiefgreifenden Wandel. Trotz der zunehmenden Komplexität von Rechenzentren und Multi-Cloud-Umgebungen müssen Unternehmen ihre Geschwindigkeit, Flexibilität, Sicherheit und Skalierbarkeit verbessern. ACI 3.0 erfüllt diese Anforderungen mit innovativen Funktionen, darunter:

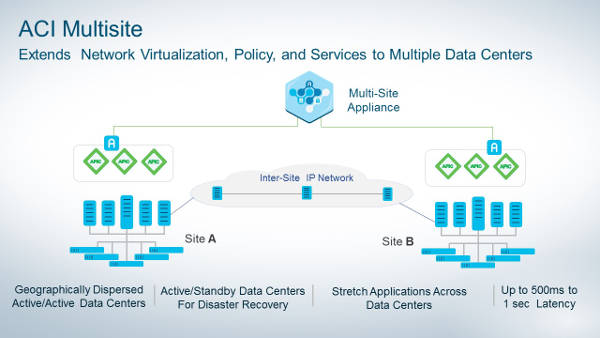

• Multi-Site-Management: Ermöglicht die einfache Verbindung und Verwaltung mehrerer geografisch verteilter ACI-Fabrics, verbessert die Verfügbarkeit durch die Isolierung fehlerhafter Domänen und bietet eine globale Übersicht über Netzwerkrichtlinien über ein zentrales Managementportal. Dies vereinfacht die Notfallwiederherstellung und die horizontale Skalierung von Anwendungen erheblich.

• Multi-Site-Management: Ermöglicht die einfache Verbindung und Verwaltung mehrerer geografisch verteilter ACI-Fabrics, verbessert die Verfügbarkeit durch die Isolierung fehlerhafter Domänen und bietet eine globale Übersicht über Netzwerkrichtlinien über ein zentrales Managementportal. Dies vereinfacht die Notfallwiederherstellung und die horizontale Skalierung von Anwendungen erheblich.

• Kubernetes-Integration: Kunden können ihre Workloads als containerisierte Microservices bereitstellen, Netzwerkrichtlinien mithilfe dieses Open-Source-Systems definieren und einheitliche Netzwerkmodelle für Container, virtuelle Maschinen und Bare-Metal-Umgebungen erhalten. Diese Funktion ermöglicht die tiefe Integration, die ACI bereits mit zahlreichen Hypervisoren pflegt, auch für Container.

• Verbesserte Flexibilität und Transparenz im Betrieb: Die Benutzeroberfläche der nächsten Generation vereinfacht die Nutzung von ACI durch neue, einheitliche Vorlagen, Topologieansichten und Assistenten zur Fehlerbehebung. Darüber hinaus bietet ACI jetzt erweiterte Funktionen zum Einfügen und Löschen, Unterstützung für unterschiedliche Betriebssysteme und Quotenverwaltung sowie Latenzmessung über alle Fabric-Terminals hinweg zur Fehlerbehebung.

• Sicherheit: ACI 3.0 stärkt den Netzwerkschutz durch die Minderung von IP/MAC-Spoofing-Angriffen mit der Integration von First Hop Security, die automatische Authentifizierung von In-Band-Workloads und deren Platzierung in verifizierten Sicherheitsgruppen sowie die Erleichterung der detaillierten Richtliniendurchsetzung für Endgeräte, die in dieselbe Sicherheitsgruppe integriert sind.