Quantentechnologien können vollständig rein sein, wenn sie ausschließlich auf Qubits basieren (z. B. durch Quantenchips/-computer, Quantenspeicher mit Rondeau-Kristallen, Quantenschlüsselverteilung/QKD, Quantengeld, Kommunikation und Informationsspeicherung mit Quantenkryptographie, Quanten-Zufallszahlengeneratoren/QRNGs, Quantenzwillinge, Quantensatelliten wie Chinas Mozi/QUESS (Quantum-Experiments-at-Space-Scale), LEO-Eagle-1, Q-Kommunikationskanäle, Q-Prozessoren/-chips, Q-Zwillinge, Q-KI/Q-DL usw.), oder heterogen, wenn sie sowohl Quanten- (mit Qubits) als auch digitale (bitbasierte) Kanäle nutzen, wie z. B. Quanten-Digital-Zwillinge, heterogene Kommunikation mit Qubits und Bits, Quanten- und Digitalkanäle, Quanten- und Digital-Malware, Quantensatellitennetzwerke/-konstellationen usw.

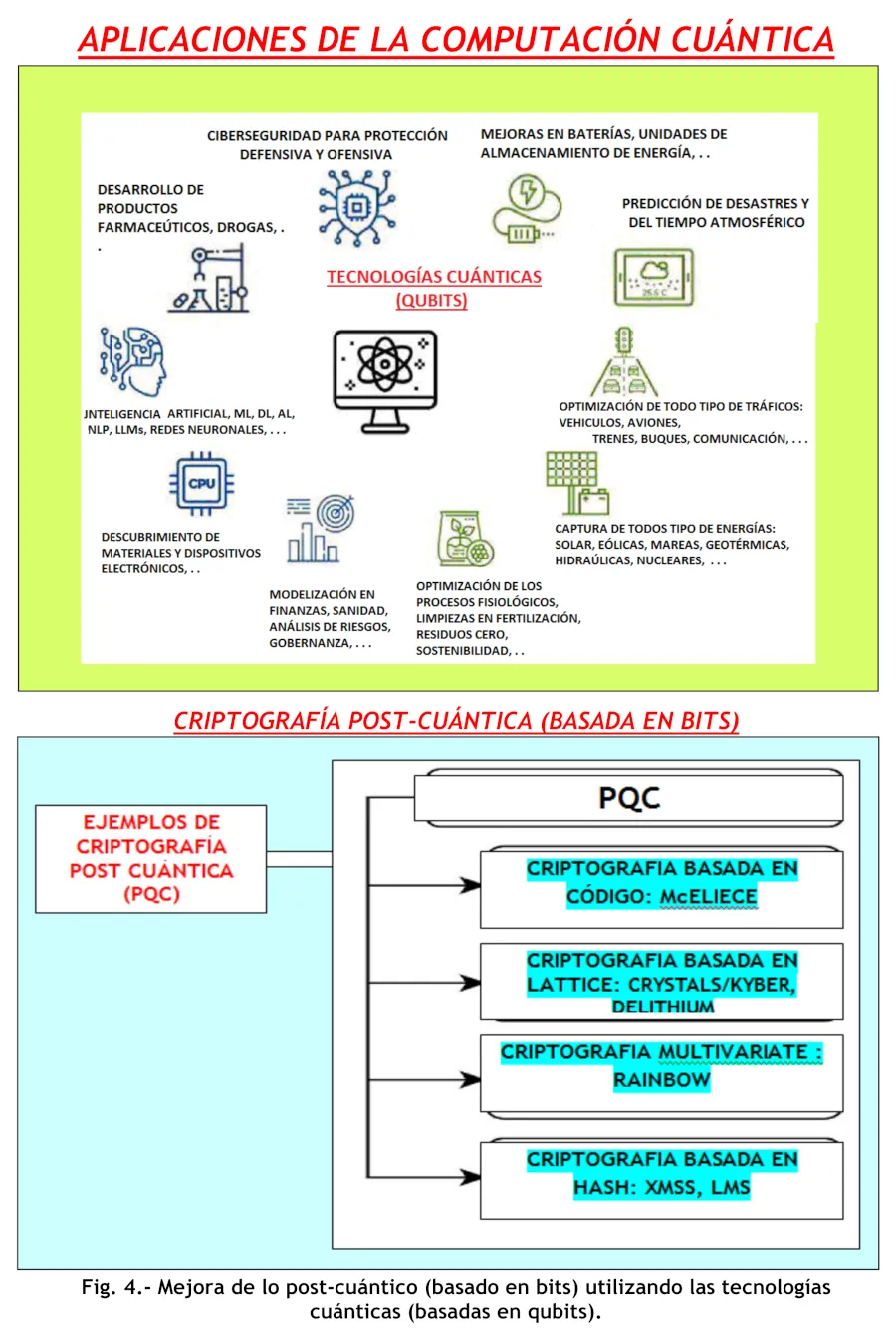

Post-Quanten-Technologien, die auf Bits (mit nur zwei Zuständen: Null und Eins/geschlossen/offen) und nicht auf Qubits basieren, versuchen, die Risiken traditioneller Technologien zu reduzieren, beispielsweise der aktuellen Kryptographie, indem sie klassische symmetrische Kryptosysteme (AES, IDEA, 3DES usw.) und asymmetrische Kryptosysteme (RSA, ECC, DSA usw.) verbessern. Dies geschieht durch den Ersatz ihrer Algorithmen, die sehr anfällig für Quantencomputer sind (wie die Faktorisierung des Produkts sehr großer Primzahlen, ECC, Algorithmen im Zusammenhang mit diskreten Logarithmen usw.), durch etwas robustere Algorithmen, wie z. B. solche, die auf Gittern, Goppa-Codes, fortgeschrittenen Hash-Funktionen, isogenen Kurven usw. basieren. Unfehlbar sind sie jedoch nicht.

Quantentechnologien auf Basis von Qubits (die Photonen mit unendlich vielen Zuständen nutzen) übertreffen postquantenbasierte Technologien auf Basis von 0/1-Quantenpunkten hinsichtlich Geschwindigkeit, Effizienz, Zuverlässigkeit, Vertraulichkeit/Datenschutz, Integrität und anderer Faktoren deutlich. Zwei durch Quantencomputing ermöglichte Cyberbedrohungsszenarien sind: (1) „Heute speichern, morgen entschlüsseln“ (STDT) und „Jetzt abgreifen, später entschlüsseln“ (HNDL). Hierbei speichern Angreifer massenhaft verschlüsselte Daten, um sie zu entschlüsseln, sobald sie Zugriff auf die Quantencomputerinfrastruktur haben. Dies stellt eine erhebliche Bedrohung für die Vertraulichkeit dar. (2) Lange Übergangszeiten, die bei komplexen Systemen wie Public-Key-Infrastrukturen (PKIs) oder langlebigen Geräten auftreten.

QUANTUM NETWORKS.

Der Begriff „Quantennetzwerk“ umfasst eine Reihe von Entwicklungen, die Quantenkommunikations- und Quantencomputertechnologien nutzen.

Sie lassen sich grundsätzlich in drei Kategorien einteilen:

(1) Erweiterung traditioneller Netzwerke durch Einbeziehung neuer Funktionalitäten, die nur durch Quantenkomponenten bereitgestellt werden können (Quantenprozessoren/-chips/-repeater/-quantenpunktspektrometer, QRNG/Quanten-Zufallszahlengeneratoren, in große Netzwerke integrierte Quantensensoren usw.).

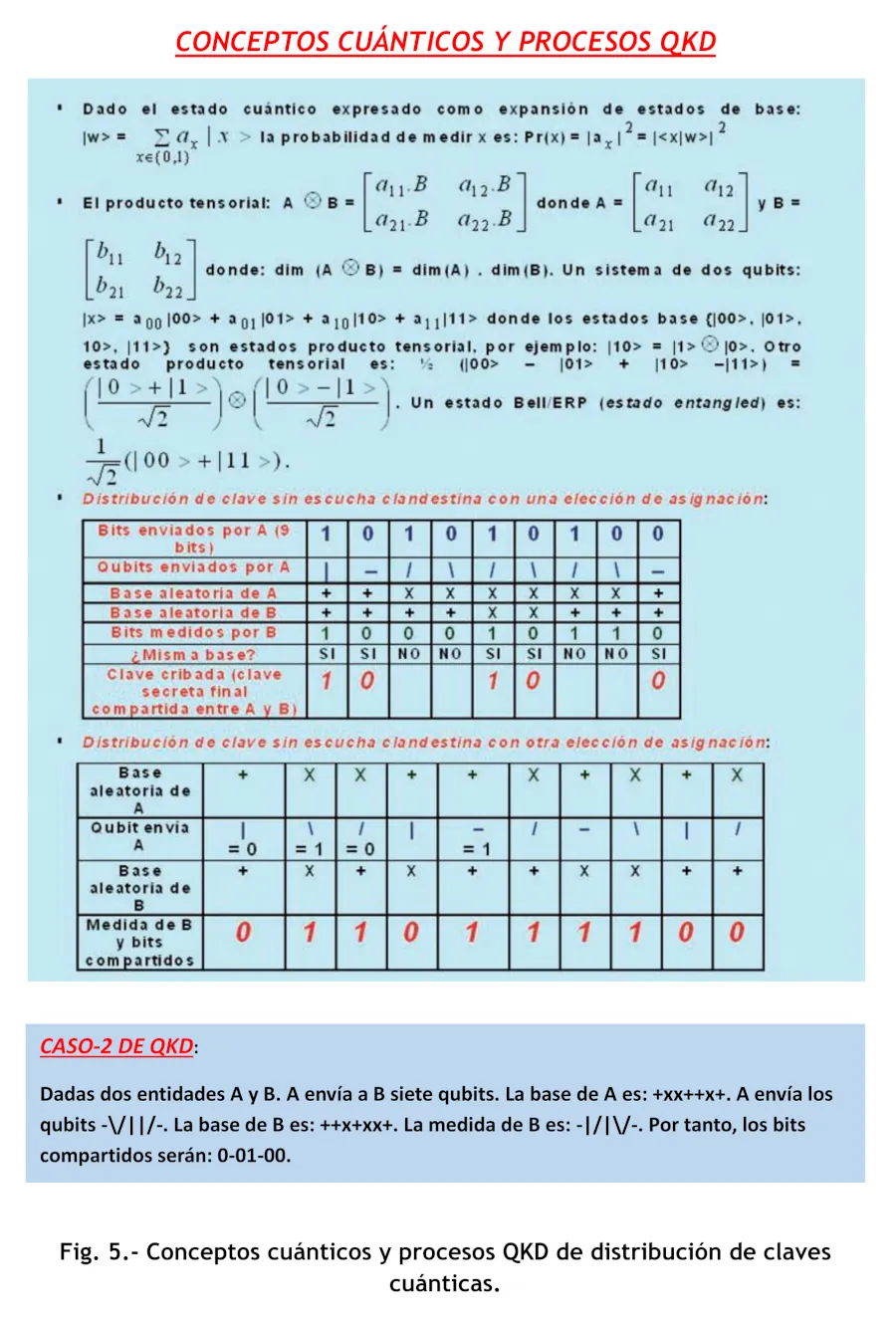

(2) Traditionelle und postquantenbasierte bitbasierte Cybersicherheitsfunktionen werden durch Quantentechnologien ersetzt. Ein Beispiel hierfür ist die Quantenschlüsselverteilung (QKD), die die bitbasierte Schlüsselerzeugung und -vereinbarung durch einen qubitbasierten Quantenansatz ersetzt. QKD ist integraler Bestandteil der Quantenverschlüsselung. Es handelt sich um eine Reihe von Protokollen, die den Austausch geheimer Schlüssel zwischen zwei Kommunikationspartnern ermöglichen. Dadurch wird ein Mechanismus für den Austausch symmetrischer Schlüssel bereitgestellt und Cybersicherheit, Interoperabilität, Transparenz, Effektivität, Innovation und vieles mehr verbessert. Auf diese Weise kann kein klassischer oder Quanten-Cyberangriff die Cybersicherheit des durch QKD geschützten Ökosystems gefährden. Innerhalb eines QKD-Protokollstapels werden Quantensignale in Quantenkanälen übertragen. Diese Signale enthalten Qubits, die zwischen zwei Parteien ausgetauscht werden. Dadurch können beide Enden überprüfen, ob die Daten/Informationen/Erkenntnisse legitim und unverändert sind, wodurch eine authentische und cybersichere Übermittlung gewährleistet wird. Photonen dienen als Träger in der QKD. Zu den in QKD für die Verteilung geheimer Schlüssel verwendeten Protokollen gehören HDQKD, T12, KMB08, SRG04 und COW.

(3) Quantennetzwerke, die verschränkte Quantenzustände auch zwischen sehr weit voneinander entfernten Quantengeräten verteilen.

Die Kategorien (1) und (3) gelten als die relevantesten Entwicklungen. „Quantenverschränkung“ zwischen weit entfernten Knoten in Quantensensornetzwerken ermöglicht höchste Genauigkeit, Effektivität und Empfindlichkeit. Großflächige Netzwerke (mit Zustandsübertragung) ermöglichen die Skalierung von Quantencomputern und tragen so dazu bei, deren volles Potenzial auszuschöpfen.

QUANTEN- UND POST-QUANTEN-KRYPTOGRAPHIE. QSDC. QOTP.

In der Quantenkryptographie bietet die Quantenschlüsselverteilung (QKD) einen Ansatz zur Gewährleistung von Cybersicherheit im Post-Quantenzeitalter. QKD ermöglicht kompromisslose Cybersicherheit bei der Generierung und dem Austausch geheimer Schlüssel. Qubits werden zur Informationskodierung und Quantenkanäle für die sichere Kommunikation verwendet. QKD-Algorithmen basieren auf den Prinzipien der Quantenverschränkung und der Heisenbergschen Unschärferelation. Jede Messung eines Quantensystems oder Photons auf Quantenkanälen verändert dieses zwangsläufig. Der Einsatz von QKD ermöglicht die Erkennung von Eindringversuchen oder unberechtigtem Zugriff.

Post-Quanten-Kryptographie (PQC) basiert auf kryptographischen Algorithmen mit Bits und komplexeren Datenmanipulationstechniken sowie schwierigeren mathematischen Problemen als die traditionelle Kryptographie. Traditionelle Kryptographie für asymmetrische Verschlüsselung, wie beispielsweise RSA, nutzt die Faktorisierung des Produkts zweier großer Primzahlen und kann mit Algorithmen wie dem Shor-Algorithmus geknackt werden. Auch Algorithmen, die auf elliptischen Kurven, diskreten Logarithmen und anderen Methoden basieren, sind angreifbar. Beispiele für traditionelle Kryptographie sind RSA, DSA, Nbits-ECDSA, ECC und DH. Um symmetrische Kryptographie wie AES/SHA (das auf Grovers Algorithmen basiert) zu knacken, gibt es zudem Quanten-Cyberangriffe, die auf Mobilfunknetze (2,5G/3G/4G/5G/6G usw.) abzielen. Zu den Post-Quanten-Algorithmen gehören gitterbasierte Kryptographie (ein Gitter ist eine Punktmenge in einem N-dimensionalen Raum mit periodischer Struktur), fortgeschrittene Hash-Funktions-basierte Kryptographie, Isogenie-basierte Kryptographie auf Basis supersingulärer elliptischer Kurven, codebasierte Kryptographie (z. B. Goppa-Code, Codekorrekturcodes wie McElice usw.), multivariate Kryptographie und weitere. Es existieren verschiedene Klassen mathematischer Probleme, die einen gewissen Schutz gegen Cyberangriffe von Quantencomputern/-netzwerken bieten könnten und zur Konstruktion von Public-Key-Kryptosystemen verwendet wurden.

Quantensichere Direktkommunikation (QSDC) ermöglicht die sichere Übertragung von Informationen (im Rahmen der Quantenphysik) ohne kryptografische Schlüssel und bietet somit das Potenzial für eine hocheffiziente und sichere Kommunikationsform. Wenn die Parteien zufällige Schlüssel anstelle von privaten Informationen austauschen, kann QSDC wie ein deterministisches QKD (Quantum Key Distribution) funktionieren. Im Gegensatz zu QKD, das sich auf die Konstruktion sicherer kryptografischer Schlüssel konzentriert, beispielsweise für symmetrische Kryptosysteme, ermöglicht QSDC die sichere direkte Übertragung von Quanteninformationen zwischen den Parteien ohne die Notwendigkeit vorab festgelegter geheimer Schlüssel. Obwohl die Implementierung von QSDC-Protokollen variiert, besteht das Ziel darin, Quantenzustände sicher von einer Partei oder Entität A zu einer anderen B zu übertragen. Um diese sichere Kommunikation zu erreichen, nutzen diese Methoden die Konzepte der Quantenverschränkung oder -teleportation. Entität A kann Quanteninformationen an Entität B übertragen (direkt zwischen Bodenstationen/Bodenstationen und umgekehrt usw.), sodass jede Form des Abfangens, wie beispielsweise ein Man-in-the-Middle-Angriff (MITM), der Informationen/Daten/Metadaten/Informationen mithilfe der Eigenschaften verschränkter Teilchen oder Methoden zum Austausch von Quantenverschränkung erkennbar ist. QSDC wahrt die Geheimhaltung und Integrität der übertragenen Quantenzustände durch Verschränkung, Teleportation und andere Quantenphänomene und ermöglicht so eine cybersichere Quantenkommunikation für Anwendungen wie Quantenkryptographie und Quantencomputerprotokolle. QSDC bietet direkte, cybersichere Kommunikationskanäle, die vollständig abhörsicher sind. Es macht den vorherigen Austausch eines gemeinsamen Schlüssels überflüssig, der bei Protokollen wie QKD erforderlich ist.

Ein QOTP-Kryptosystem (Quantum One-Time-Pad) ermöglicht die symmetrische Verschlüsselung von Klartext. Es weist Ähnlichkeiten zum klassischen bitweisen OTP-Kryptosystem auf, bei dem ein Klartext t, bestehend aus einer n-Bit-Zeichenkette, verschlüsselt wird. Zwischen den Kommunikationspartnern existiert ein gemeinsamer geheimer Schlüssel k mit n Bits. Der resultierende n-Bit-Chiffretext c wird durch die Operation c = (t + k) mod 2 = (t xor k) erzeugt. Die Entschlüsselung erfolgt mit dem Ausdruck t = (c + k) mod 2. Ein QOTP-Kryptosystem verwendet als Klartext eine Zeichenkette aus n Qubits |t> = |t1> ... |tn>. Es verwendet zwei n-Bit-Zeichenketten k<sub>y</sub>k<sub>y</sub> als gemeinsamen geheimen Schlüssel. Der Chiffretext ist eine Zeichenkette aus n Qubits: |c> = |c1> ... |cn>. Die Verschlüsselung erfolgt mit dem Ausdruck: |ci> = (px)^ki (pz)^ki´|ti>. Die Entschlüsselung erfolgt mit dem Ausdruck: |ti> = (pz)^ki´ (px)^ki |ci>, wobei die Qubits |ti> = Spaltenmatrix (ai bi) und ci = Spaltenmatrix (di ei) sind. Weiterhin sind (px, pz) die Pauli-Matrizen; die Pauli-Matrizen sind: px = 2×2-Quadratmatrix mit Zeilen: (0 1 / 1 0); pz = 2×2-Quadratmatrix mit Zeilen: (1 0 / 0 -1). Der Grund für die absolute Cybersicherheit des QOTP-Kryptosystems liegt darin, dass ein Qubit w in einem QOTP-Kryptosystem mithilfe eines gemischten Quantenzustands übertragen wird: { (¼, |w>), (¼, px|w>), (¼, pz|w>), (¼, |pxpzw>) }. Dessen Dichtematrix ist (½ I2), was der Dichtematrix des gemischten Zustands { (½ , |0>), (½ , |1>)} entspricht, welcher der Übertragung eines Zufallsbits entspricht. QKD arbeitet mit Algorithmen wie dem folgenden: Zwei Entitäten A und B möchten einen gemeinsamen geheimen Schlüssel erhalten: Entität A sendet 2n Bits an B, z. B. 11010010111100 (14 Bits). Die Quantenbasis von A für jedes Qubit ist: +++xx+xxxx++++, die von B: +x++x+x+xx++++, die von B empfangenen Bits sind: 1?0?001?111100. In diesem Fall war die Korrespondenz der gleichen Quantenbasen: ja-nein-ja-nein-ja-ja-ja-nein-ja-ja-ja-ja-ja. Die Bits des gefilterten Schlüssels sind: 1- -0- -0-0-1- -1-1-1-1-0-0. Die Überprüfung ist: ja- -nein- -nein-ja-nein- -nein-nein-nein-ja-ja-nein. Daher ist der endgültige gemeinsame geheime Schlüssel 7 Bit lang: - - 0 – 0 – 1 – 111 – - 0.

QUANTENCOMPUTING

Quantencomputing ist ein Forschungsgebiet, das sich mit der Entwicklung von Computertechnologie auf Basis der Prinzipien der Quantenphysik befasst. Diese erklärt die Natur und das Verhalten von Energie und arbeitet auf atomarer/subatomarer Quantenebene. Aktuelle Computer verarbeiten Daten ausschließlich binär, also in Bits (0/1). In einem herkömmlichen Computer kann immer nur ein Zustand gleichzeitig existieren. Die einzige Möglichkeit zur Leistungssteigerung besteht darin, die Erkenntnisse der Quantentechnologie zu nutzen.

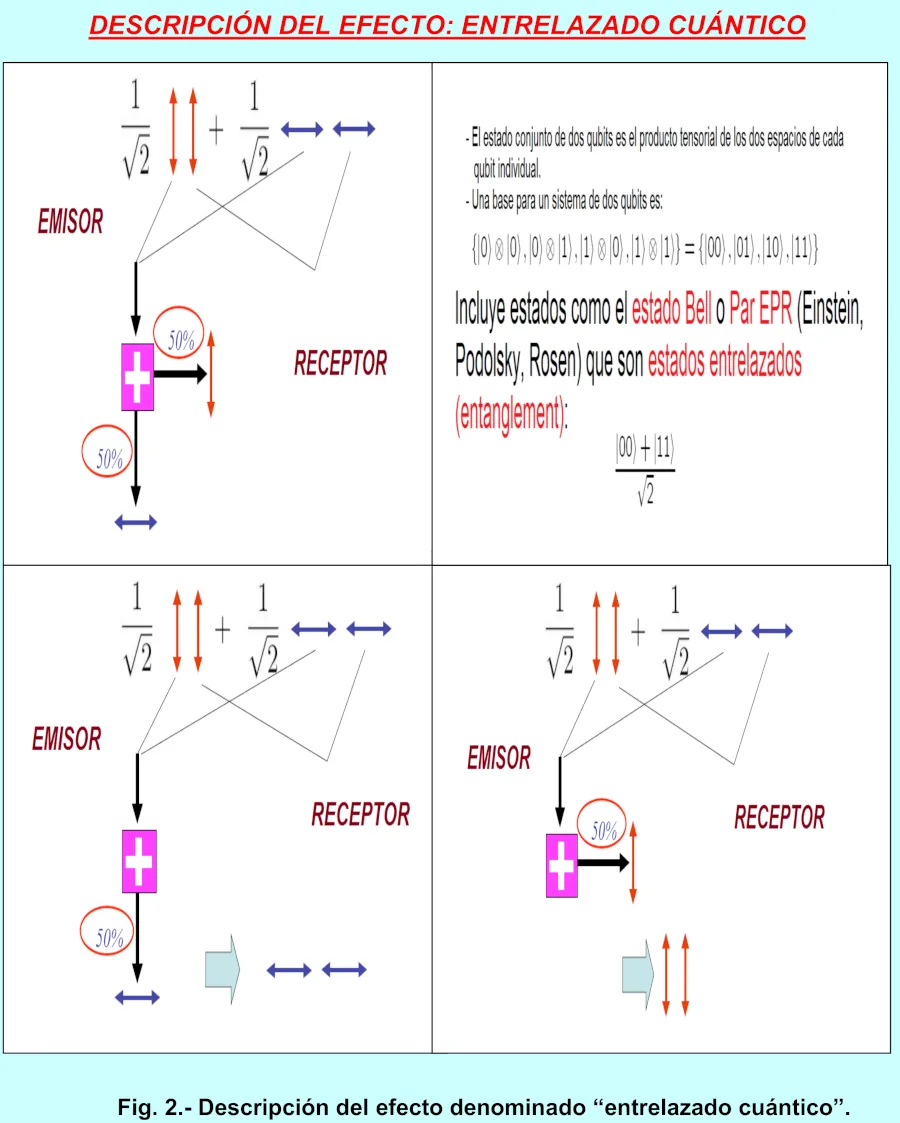

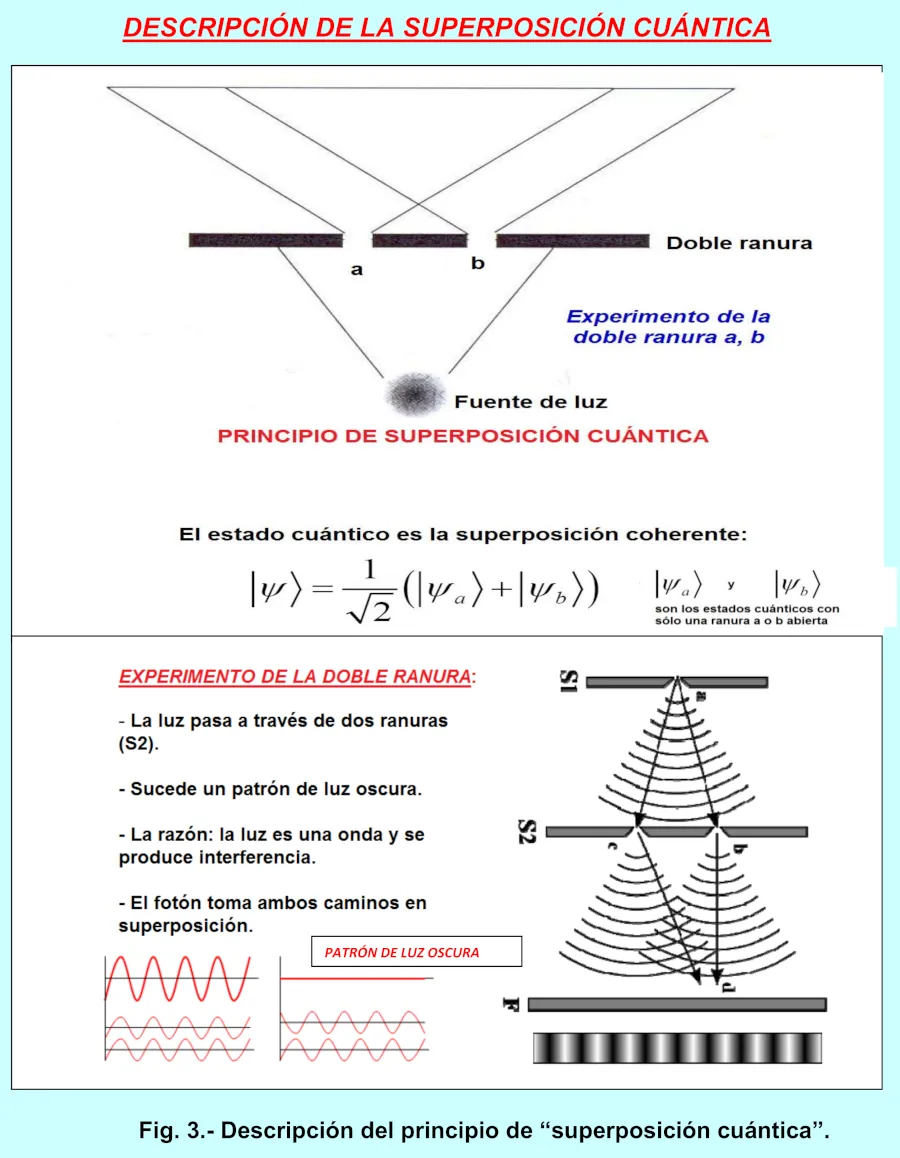

Diese Gesetze führen zu verschiedenen Quantenphänomenen wie Teleportation, Superposition von Quantenzuständen, Nicht-Klonen, Quantenmessung, Ununterscheidbarkeit nicht-orthogonaler Quantenzustände, Heisenbergsche Unschärferelation, Quantenverschränkung von Zuständen usw. Diese Fähigkeiten verleihen dem Quantencomputing einzigartige Eigenschaften für extrem schnelles Rechnen.

Zwei grundlegende Quantenkonzepte, die Bohr und Heisenberg zugeschrieben werden, sind:

(1) Ein nicht beobachtetes Teilchen oder System von Teilchen befindet sich in einem Zustand der Superposition (alle möglichen Zustände existieren gleichzeitig).

(2) Ein beobachtetes Teilchen oder ein System von Teilchen überlagert sich zufällig in einem möglichen Zustand. In der Quantenwelt kann sich ein Teilchen gleichzeitig in mehreren Zuständen befinden; dies wird als Quantenüberlagerung bezeichnet. Typischerweise werden Photonen (Photonen sind elektrisch neutral), Elektronen oder andere subatomare Teilchen mit oder ohne elektrische Ladung verwendet, wie beispielsweise Protonen (+), Elektronen (-), Neutronen (0), Leptonen (l-Mesonen), Positronen, Bosonen (Gluonen), Quonen (q-Mesonen), Kaonen (k-Mesonen), Pionen (pi-Mesonen), Quarks (Fragmente von Protonen) usw.

In der Quantencomputertechnik werden diese Teilchen Qubits genannt. Aufgrund dieser Eigenschaft kann sich ein und dasselbe Qubit gleichzeitig in mehreren Quantenzuständen befinden, in denen es den Wert Null, Eins oder eine Überlagerung beider annehmen kann. Dadurch kann ein einzelnes Qubit zwei Berechnungen gleichzeitig durchführen, zwei Qubits vier, drei acht usw. Entsprechend dieser Struktur ist die Anzahl der Berechnungen, die ein Qubit in einem Rechenschritt durchführen kann, gleich zwei hoch der Anzahl N der verwendeten Qubits. In herkömmlichen Computern, die mit Bits (0/1) arbeiten, kann jeweils nur eine Berechnung durchgeführt werden. Um zu verstehen, wie Teilchen in der Quantenwelt miteinander interagieren, wird die Quantenverschränkung genutzt. Zwei kollidierende Photonen erzeugen ein System von Teilchen, die sich wie ein einziges verhalten und den gleichen, aber entgegengesetzten Spin sowie die gleiche elektrische Ladung besitzen (sofern die Teilchen geladen sind, wie beispielsweise das Elektron mit negativer Ladung oder das Proton mit positiver Ladung). Das grundlegende Konzept der Quantenverschränkung besteht darin, dass das System von Teilchen ein perfektes Gleichgewicht aufrechterhalten muss. Ein negativ geladenes Teilchen muss ein positiv geladenes Teilchen ausgleichen. Ein Teilchen mit Linksdrehung muss durch ein Teilchen mit Rechtsdrehung ausgeglichen werden. Innerhalb eines Systems gelten zwei Teilchen unabhängig von ihrem räumlichen Abstand als verschränkt. Die Messung des Quantenzustands eines Teilchens gibt Aufschluss über den Zustand des anderen Teilchens, unabhängig von deren Position. Folglich verändert eine Änderung des Quantenzustands eines Teilchens den Zustand der anderen Teilchen, selbst wenn diese extrem weit voneinander entfernt sind.

Im Quantencomputing ermöglicht dies die gleichzeitige Manipulation mehrerer Qubits und damit extrem schnelle Kommunikation über sehr große Entfernungen sowie enorme Rechenleistung. Ein Beispiel für diese Eigenschaft findet sich im Bellschen Theorem: Zwei Teilchen A und B sind durch Quantenverschränkung verbunden; ihre Verschränkung bewirkt eine Korrelation. Gemäß dem Superpositionsgesetz kann jedes Teilchen vor der Zustandsmessung entweder den Zustand ½ oder -½ haben. Dem Theorem zufolge ist durch die Messung des Zustands von A auch der Zustand von B bekannt, und dieser ist das Gegenteil des Zustands von Teilchen A. Wenn also Teilchen A den Zustand ½ hat, befindet sich Teilchen B im Zustand -½ und umgekehrt. Dieses Konzept ermöglicht die Informationsübertragung zwischen den beiden Teilchen. Die Kombination von Superposition und Verschränkung führt zu einer sehr leistungsstarken Technologie, die die Grundlage von Quantencomputern bildet. Ein Quantencomputer verbessert die Leistung und Effizienz eines bitbasierten Computers drastisch.

Der Quantencomputer birgt das Potenzial, Anwendungen wie KI (Künstliche Intelligenz) (Maschinelles Lernen, Deep Learning, Neuronale Netze, Verarbeitung natürlicher Sprache usw.), Computertechnik, Kommunikation und sichere Datenspeicherung exponentiell voranzutreiben. Die Leistungsfähigkeit eines Quantencomputers stellt eine Cyberbedrohung für die aktuelle Kryptographie und einige Aspekte der Post-Quanten-Kryptographie (PQC) dar. Unter anderem betrifft dies die Geheimhaltung (CIA): (1) Vertraulichkeit (C). Ein Cyberangreifer kann ein Netzwerk von Quantencomputern nutzen, um kryptographische Methoden zu knacken und Zugriff auf kritische/sensible Informationen zu erlangen, die gespeichert, übertragen oder verarbeitet werden. (2) Integrität (I). Ein Cyberangreifer kann die kryptografischen Methoden/Primitive manipulieren, die Informationsquellen oder Daten authentifizieren. Dadurch kann er gefälschte, legitim erscheinende Nachrichten erstellen oder verbreiten (z. B. gefälschte E-Mails oder Sofortnachrichten von zuständigen Behörden mit einer gültigen digitalen Signatur oder die Manipulation sensibler Informationen/Daten/Informationen in Clouds oder Datenbanken kritischer Rechenzentren). (3) Verfügbarkeit (A) Cyberangreifer können Quantencomputer nutzen, um kritische Infrastrukturen anzugreifen und die Verfügbarkeit wichtiger Systeme, die essenzielle Dienstleistungen erbringen (z. B. Energie, Strom, Gesundheitswesen, Transport, Industrie, Wasser, Katastrophenschutz durch redundante Sensoren), zu beeinträchtigen (z. B. durch Blockierung/Überlastung mittels DoS/DDoS-Angriffen)

SCHLUSSBEMERKUNGEN

Die Leistungsfähigkeit von Quantencomputern macht die gegenwärtige Kryptographie überflüssig, und in gewissem Maße sogar einige bitbasierte Post-Quanten-Kryptographie.

Ein Vergleich zwischen herkömmlichem und Quantencomputing zeigt Folgendes:

(1) In der traditionellen Datenverarbeitung: Die Grundeinheit der Information ist das Bit (0/1); die Informationsverarbeitung erfolgt sequenziell; Kommunikationsmechanismen basieren auf Logikgattern (NAND, NOR, XOR, AND, OR, NOT usw.); „Quantenverschränkung“, Teleportation usw. existieren nicht; das Wachstum der Rechenleistung ist linear usw.

(2) Beim Quantencomputing: Die Grundeinheit der Information ist das Qubit (0, 1 oder eine Superposition von beidem); die Informationsverarbeitung erfolgt parallel mittels Quantenüberlagerung; Kommunikationsmechanismen basieren auf Quantengattern (unitären Operationen); „Quantenverschränkung“ ermöglicht nichtlokale Korrelationen; das Wachstum der Rechenleistung ist exponentiell.

Wenn wir Bits mit Qubits vergleichen:

(1) Bits nehmen die Werte null/0 oder eins/1 an; die Messung offenbart den Wert; Bits können kopiert werden; sie verhalten sich probabilistisch; Zeichenketten werden als singuläre (lokale) Bits beschrieben.

(2) Qubits verhalten sich gleichzeitig wie 0 und 1: a.|0> + b.|1> ; Messungen verändern die beobachteten/gemessenen Werte; Qubits können nicht kopiert werden; Zeichenketten können nicht als eindeutige Qubits beschrieben werden (nichtlokal); ihr Verhalten ist extrem komplex. Die Quantenphysik hat unzählige Anwendungen, die weit über den Schutz und die Verteidigung von Ökosystemen hinausgehen: OT/CPS, IT, IoT (Internet der Dinge/IoIT (Internet der industriellen Dinge)/IoMT (Internet der medizinischen/militärischen Dinge)), QI/Quanteninternet, Q-Clouds usw., bis hin zur Erforschung von Quantenzwillingen/QTs, EVP (Elektronisches Stimmphänomen) usw.

Quantentechnologien nutzen alle Arten von Kanälen zur Informationsübertragung auf Basis von Photonenflüssen durch optische Fasern, Luftverbindungen, durch Wasser und Flüssigkeiten, mittels Laserlicht (in allen Frequenzspektren), durch Vakuum und durch den Weltraum zwischen Bodenstationen, Satellitennetzwerken, Raumfahrzeugen, Endnutzern usw.

Quantentechnologien (basierend auf Qubits) vertrauen weder irgendetwas noch irgendjemandem; sie überprüfen/kontrollieren/überwachen stets vor, während und nach dem Handeln und verhindern so mit äußerster Voraussicht Täuschung, Cyberangriffe, Betrug, Verwirrung, Cyberbedrohungen, gefälschte Nachrichten usw.

Quanten-Cybersicherheit ist sowohl heute als auch in Zukunft von höchster Bedeutung. Sie besitzt unzählige Eigenschaften (von denen einige unserer Intuition widersprechen), wie Teleportation, Quantenverschränkung, Quantenüberlagerung, die Modifizierung aller beobachteten und gemessenen Daten usw. Qubit-basierte Quanten-Cybersicherheit etabliert sich zunehmend als äußerst wertvoll und kann in bestimmten Anwendungen sowohl mit traditioneller als auch mit post-quantenbasierter bitbasierter Cybersicherheit koexistieren.

LITERATUR

REFERENCIAS.

- Areitio, J. „Information Security: Networks, Computing and Information Systems“. Cengage Learning-Paraninfo. 2025.

- Areitio, J. „Empowering Cybersecurity/Privacy/Cyber-resilience through Quantum Technology“. Revista-Conectrónica, Nr. 269, November/Dezember 2025.

- Allen, TJ. „Quantencomputing: aus der Reihe „Die Wissenschaft von Allem“. Hrsg. Time-Sciences-Books. 2025.

– Martin, R. „Der Code des Universums: Wie Quantencomputing alles neu definieren wird“. Hrsg. IP-2025.

– Liu, C. „Das praktische Antwortbuch der Quantenphysik“. Hrsg. Visible Ink Press. 2024.

– Raj, P., Herbert Song, H., Le, DN. und Vyas, N. „Quanten-Maschinelles Lernen: Quantenalgorithmen und neuronale Netze (Quantencomputing)“. De Gruyter-2025.

- Amoris, A. “Quantum Computers: The New Age of Computing”. Ed. I.P.-2025.

– Amoris, A. „Quantencomputer: Das neue Zeitalter des Rechnens“. Press-2024

. Zygelman, B. „Eine erste Einführung in Quantencomputing und -information“. Hrsg. Springer-2024.

Autor: Prof. Dr. Javier Areitio Bertolín, Leiter der Forschungsgruppe Netzwerke und Systeme