INTRODUCCIÓN.

La NG-CS/CR es clave, no solo para la continuidad de los negocios, la productividad, la competitividad, etc. Sino también para la subsistencia de nuestra Sociedad. La NG-CS/CR, presenta una extrema efectividad/eficiencia/eficacia/madurez, soportada por una base de IA masiva, avanzada, superior, multidimensional, auto-verificada/auto-contrastada/auto-vigilada/auto-evaluada intensiva-continuada/etc., con capacidades de inferencia/predictibilidad global extrema omnidireccional sobre todo tipo de activos: entidades/datos/redes/nubes/edges/ infraestructuras-IT/OT/CPS/IoT/IoMT/IoIT/etc.; integra una estructura-completa en profundidad de niveles/componentes de protección/anticipada, todos certificados según los estándares mas relevantes como ISO/IEC, ANSSI, ENS, UNE, NIST, ETSI, CC-EAL, etc. por entidades externas acreditadas y de forma continuada. Opera como un todo dinámico automatizado/auto-contrastado, con factorización extrema y elevadísima predictibilidad y anticipación en todas las áreas/enfoques/estrategias/tácticas/técnicas/procedimientos/mecanismos a todos los niveles dando protección-profunda-total en base a acciones/actuaciones/salvaguardas/contramedidas/auto-verificadas con factorización extrema tanto defensivas como ofensivas: Se utiliza todo tipo de contramedidas-salvaguardas-defensivas como (CIA (Confidencialidad-Integridad-Disponibilidad); la confidencialidad (tiene por objetivo impedir todo tipo de observabilidad/vigilancia-maliciosa-holística de datos/metadatos/información/inteligencia-sensible/personal/etc. actúa-frente-a:

(1) Escuchas-clandestinas de toda clase (pinchar cables de cobre/fibra-óptica/etc.; captura maliciosa de voz en móviles/PCs/etc., de señales EM (fuga/captura clandestina a distancia de señales de PCs/CPDs, datafonos, etc. como contramedidas Cajas-de-Faraday), acústicas, etc. (como contramedidas limitar-vigilancias/uso-de-inhibidores-de-todo-tipo-de-señales/RF/generadores de interferencias, cifrado/esteganografía/canales-subliminares-extremo-a-extremo/etc.).

(2) Vigilancia-clandestina óptica de día y de noche en todos los espectros de visión posibles: visible/infrarroja/UV/etc. con cámaras de fotos/video/TV/etc. de personas/entidades/etc. desplegadas en drones/farolas/postes/satélites/cajeros-automáticos, etc.

(3) Vigilancia-clandestina por geolocalización por redes-de-satélites-LEO/MEO/etc. (Starlinks/GPS/Galileo/Glonass/Beidou/etc.) y colocando clandestinamente chips implantados en el cuerpo o en ropas/calzado para poder conocer la posición geográfica y los desplazamientos de las entidades (personas y no personas) a rastrear, conocer su lugar-de-trabajo/domicilio/ocio/etc.

(4) Vigilancia-clandestina de los instantes de tiempo y momentos en que las entidades realizan sus acciones.

(5) Vigilancia-clandestina de nuestra navegación Web: ¿Qué buscamos?, nuestros gustos, ¿con quien contactamos: por mensajería-instantánea (Messenger/Whatsapp/Telegram/Line/ICQ/etc.), por correo electrónico, Web, sitios Web de socialización/RRSS/etc.

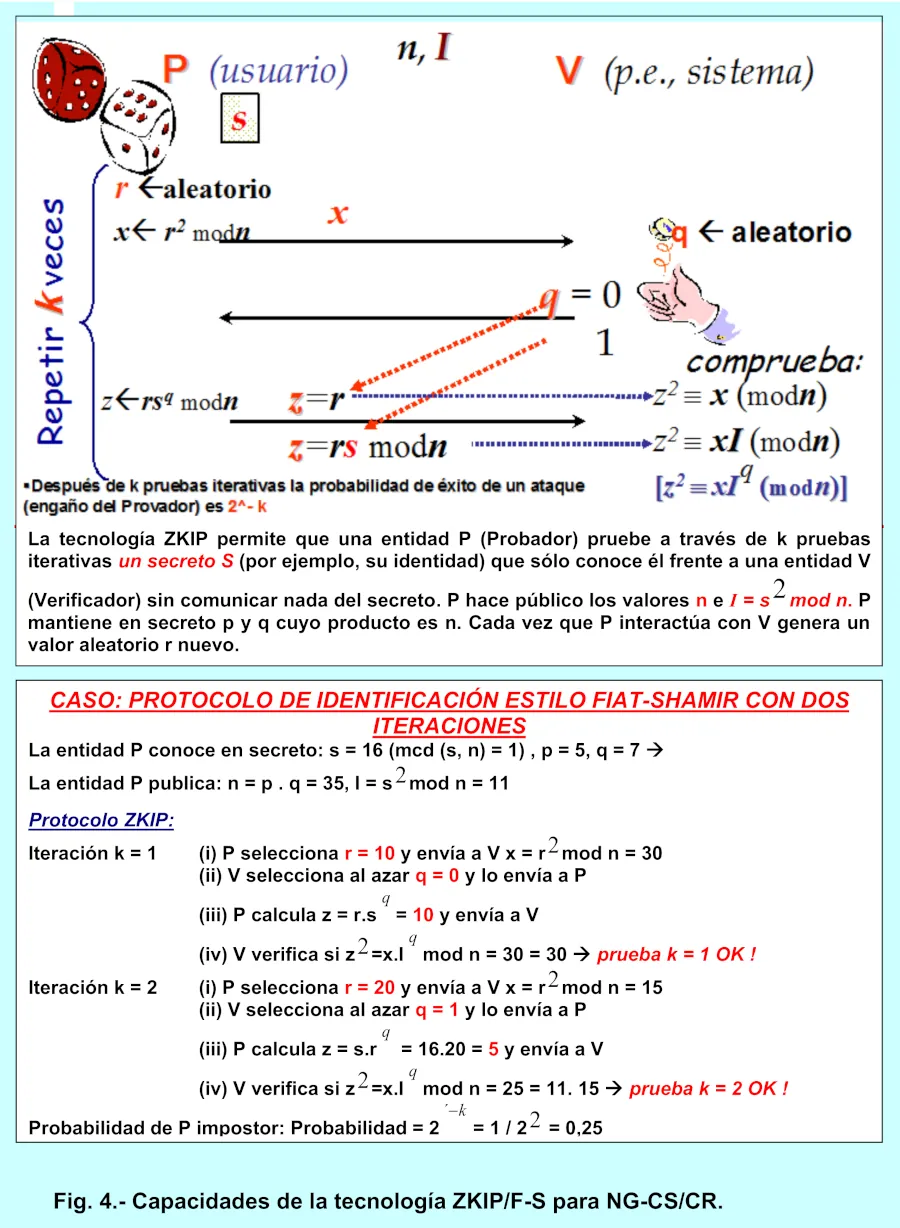

(6) Vigilancia clandestina de toda nuestra actividad (trabajo/pagos-cobros/operaciones/gustos/miedos/debilidades/enfermedades/interacción-con-otras-personas/etc.), tarjetas de bancos, billeteras-electrónicas-en-móviles, de fidelización en supermercados/grandes-almacenes, etc. ¿dónde?/¿frecuencia?/¿horarios?/¿cuantías?/etc.)); la autenticación (tiene por objetivo demostrar que la identidad de una entidad es quien dice ser. Para ello se utilizan múltiples factores como: “lo que uno sabe” (p.e. contraseñas/PINes de elevada entropía, adivinar acertijos/problemas/etc.), “lo que uno lleva” (p.e. tarjetas inteligentes/smartphones/juegos-de-barco/-implantes-chip en su cuerpo, etc.), “lo que uno es” (biometría fisiológica como huellas dactilares, ADN, retina, iris, etc. y biometría de comportamiento, como: la forma de andar, de hablar, de escribir, de firmar, los gestos instintivos, etc.), “donde se encuentra geográficamente” geolocalización por redes-de-satélites, por triangulación de antenas para telefonía móvil/celular, etc.), “el instante de tiempo en que se realiza la autenticación” (año/mes/día/hora/minuto/segundo/etc.); la disponibilidad (tiene por objetivo proporcionar recursos/elementos de backup/respaldo para poder ofrecer “tolerancia a fallos/ciber-ataques” como copias de seguridad (de hardware/firmware/software/APPs/APIs) cifradas localizadas en varios sitios distanciados, canales de comunicación replicados/redundantes por fibra/cobre/por el aire y por satélites, alimentación eléctrica redundante usando grupos electrógenos/SAIs/UPSs/etc.); la autorización (tiene por objetivo proteger/especificando que operaciones puede realizar cada sujeto/entidad sobre un objeto/recurso (como leer, escribir, ejecutar, borrar, crear, etc.) para esto se utilizan matrices de control de acceso donde las columnas son los sujetos y las filas son los objetos; las columnas y filas de la matriz forman las ACLs (Listas de Control de Acceso) y las CLs (Listas de Capacidades)); el no-repudio (tiene por objetivo impedir que cualquier entidad pueda negar una acción/operación que ha realizado; se utilizan TTPs/Terceras-Partes-de-Confianza); la integridad (tiene por objetivo proteger contra cualquier modificación/cambio ilegal de dispositivos-hardware, contenidos-software-firmware almacenados, en transito, ejecutándose, en actualizaciones, como contramedidas usar firmas-digitales/funciones-hash/funciones-hardware-NG-PUF/etc.); la privacidad (que es un derecho, tiene por objetivo proteger/defender a las personas de toda clase de acciones/enemigos contra sus vidas/salud/derechos//intentos-de-modificación-de-la-conducta, sus-datos-información-personal/sensible, vigilancias-clandestinas/libertad/socialización/etc. Esta fuertemente relacionada con la confidencialidad. Ayuda a salvaguardar valores importantes como la reputación/autonomía/dignidad/libertad/salud/etc.); el control de acceso (tiene por objetivo proteger los accesos en general en base a I-A-A).

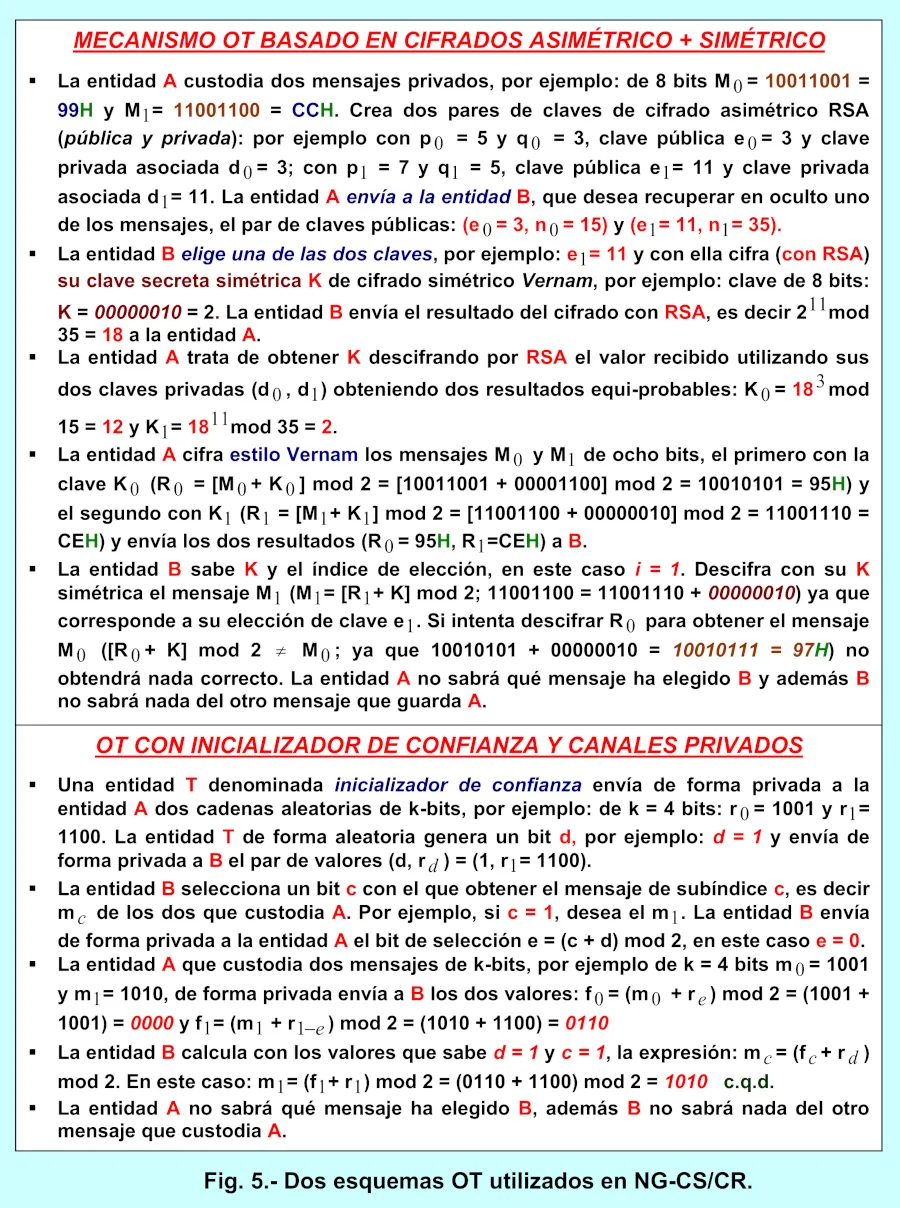

Existen diferentes formas de comprometer y manipular maliciosamente el control de acceso: los “disparadores” modifican el comportamiento, por ejemplo, usar argumentos largos, inundar de peticiones, etc. La manipulación “disparador” normalmente viola las propiedades esperadas de la entrada. La “alcanzabilidad” se precisa para alcanzar el comportamiento deseado, p.e. cuando un buffer-overflow sólo puede ocurrir en el campo de “password”, la manipulación “alcanzabilidad” implica proporcionar primero un “login name”. Las manipulaciones “facilitadoras” mejoran el control de los comportamientos/limitaciones de resultados impuestos por los comportamientos de productos); la identificación (tiene por objetivo conocer la “identidad/username/” de una entidad usando p.e. tecnología ZK); el engaño extremo (deception technology, distorsiones, confusión/despiste/difusión/espejismos/caos), la disuasión máxima (con NG-Honey-Pots, NG-Honey-Nets, entornos de beneficios de ficción y espejismos de ganancias no existentes, mecanismos para meter miedo, confundiendo, anestesiando, mostrando premios ficticios), etc.). Por otro lado, la NG-CS/CR utiliza salvaguardas-ofensivas: como todo tipo de estrategias/tácticas/técnicas/procedimientos/mecanismos/funciones/etc. tanto de Hacking-Ético como de Hacking-perverso para vigilar/detectar/experimentar/encontrar anticipadamente y tapar/neutralizar/anular todos los posibles agujeros/puntos/superficies-de-debilidad/vulnerabilidades/etc. para ciber-atacar e introducirse para realizar acciones maliciosas. Se utilizan: para vigilancia/neutralización de ciber-ataques NG-pentesting, NG-Red-Teams/Blue-Teams, NG-Sandboxing, NG-Bio-Hacking/Ingeniería-Social, NG-DMZs-de-ensayos/experimentación-y-observabilidad-total, auditorías/evaluaciones-profundas, certificaciones-continuas, ejercicios/ensayos/continuados que simulan TTPs (Tácticas-Técnicas-Procedimientos) de ciber-atacantes, pruebas/test de estrés, malware-ofensivo-nómada de protección activa global estilo DAIM, etc.) para una vigilancia-continuada completa con anticipación extrema. Incluye procesos y técnicas de nueva generación: NG-cifrado-multicapa-post-cuántico extremo a extremo, NG-esteganografía/marcas de agua, NG-canales-subliminares, NG-firma-digital, NG-hash, NG-firewall, NG-IAM (gestión de acceso e identidad, NG-gestión de vulnerabilidades/parches/actualizaciones/neutralización de agentes maliciosos, NG-SIEM (gestión de información y eventos de seguridad), NG-CASB (agente protector de seguridad de acceso a nubes/edges/redes), OT (transferencias trascordadas), ZK(conocimiento-cero), ZT(confianza-cero), SPMC(Computación-con-cifrado-Multi-parte-Segura), Anonimato/Mimetización-extrema, etc. Es de vital importancia la certificación de forma continuada realizada en NG-CS/CR a través de entidades acreditadas como LEE-Security, AENOR, etc. en estándares como ISO/IEC 27001 para ciberseguridad, ISO/IEC 27701 para privacidad, NIST SP 800-207 para ZT, ISO/IEC 42001 para gestionar la IA, BS 25999 (British-Standard Institute) retirada y sustituida por ISO/IEC 22301 para continuidad de negocio, ISO/IEC 27036-3 para ciberseguridad en la cadena de suministro, ISO/IEC 31000 para la gestión de riesgos, ISO/IEC 27036-4 e ISO/IEC 27017 ambas para la seguridad de la información (cloud), ISO/IEC 27036-2 y 27036-3 para seguridad de la información, LOPD-España/GDPR-Europa/HIPAA-EEUU para privacidad, NIST-CSF para la ciberseguridad, CC(Common Criteria)/EAL(Evaluation-Assurance-Level) para la evaluación-del-nivel-de-madurez.

IDENTIFICACIÓN DE FUNCIONES Y NIVEL DE MADUREZ EN NG-CS/CR

Entre las principales funciones de esta simbiosis NG-CS/CR podemos destacar:

(1) Funciones de identificación/observabilidad/vigilancia-intensiva-con-multifactorización-extrema. Posibilita encontrar y neutralizar-con-anticipación todos los posibles panoramas de ciber-amenazas, ciber-ataques conocidos/desconocidos e identificar y actuar anticipadamente en todas las áreas para mejorar los procedimientos, procesos, estrategias, planes, políticas, prácticas de gestión, etc.

(2) Funciones de protección proactiva defensiva/ofensiva. Integra las salvaguardas/contramedidas necesarias para poder gestionar/neutralizar/anticipadamente los ciber-riesgos de todos los activos de la organización, previniendo que se exploten vulnerabilidades y puntos críticos en todas las superficies de ciberataque. Se ocupa de mejorar las áreas como la gestión de identidad, el control de acceso, la seguridad de datos/metadatos/información/inteligencia, la ciberseguridad de las plataformas, la privacidad, la ciber-resiliencia de infraestructuras, etc. Se utilizan a nivel defensivo el cifrado/esteganografía/firma-digital/marcas-de-agua extremo-a-extremo, la autenticación-con-factorización-extrema, el control-de-acceso/la-anonimización/etc. y a nivel ofensivo/experimentación NG-pentesting/NG-red-teams/NG-sandboxing/NG-blue-teams/auditorías/tests-de-ciberataques/etc.

(3) Funciones de detección anticipada y predictiva. Permiten acelerar las actuaciones a la hora de descubrir todas las posibles ciber-amenazas y analizar/neutralizar/anular los ciber-eventos adversos que indican posibles intentos de ciberataque. Estas funciones están relacionadas con la respuesta anticipada contra ciber-incidentes y las posibles medidas anticipadas de recuperación para neutralizar todas las posibles ciber-amenazas-conocidas-y-desconocidas.

(4) Funciones de respuesta con anticipación y factorización extrema. Proporcionan las acciones anticipadas a tomar ante posibles intentos de ciber-amenazas. Incluye la neutralización/gestión de ciber-incidentes/vulnerabilidades, el análisis/bloqueo de los mismos.

(5) Funciones de recuperación preventiva y anticipada. Identifican con anticipación activos y operaciones a las que intentaron impactar por ciber-ataques y posibilita que la organización se encuentre en su operativa normal.

(6) Funciones de gobernanza (gestión, políticas, prácticas, estrategias, etc.). Se encargan de orquestar globalmente con automatización, como un todo, la totalidad de capacidades, actuaciones, funciones, etc. de protección, tanto defensivas, como ofensivas. Posibilita neutralizar/congelar/bloquear/anular-con-anticipación/etc. todos los ciber-riesgos (de ciberseguridad/ciber-resiliencia), incluyendo los de activos, roles, responsabilidades, cadenas de suministro, vulnerabilidades, autorizaciones, cumplimientos de los cuerpos de regulación, con estandarización, acreditados de forma continua, etc., en todas las dimensiones, planos, aspectos, capacidades y contextos.

La NG-CS/CR cumple EAL-7+ (Evaluation Assurance Level 7-PLUS) que es el máximo nivel-de-madurez según el CC/EAL. Los niveles de madurez en el estándar de evaluación CC/EAL son de forma creciente: (1) EAL-1 (Testado funcionalmente). (2) EAL-2 (Testado estructuralmente). (3) EAL-3 (Testado y verificado metódicamente). (4) EAL-4 (Metódicamente diseñado, testado y revisado). (5) EAL-5 (Diseñado y testado semi-formalmente). (6) EAL-6 (Diseñado, verificado y testado semi-formalmente). (7) EAL-7 (Diseño verificado y testado formalmente). Es aplicable al desarrollo de ToEs (Target of Evaluation) de ciberseguridad para aplicaciones en situaciones de extremo alto riesgo.

ANÁLISIS DE ESTRATEGIAS DE PROTECCIÓN. ZT/ ZTA EN NG-CS/CR.

La NG-CS/CR, analiza y neutraliza todos los intentos de posibles ciber-amenazas/ciber-ataques utilizando un colectivo completo de estrategias/TTPs/etc. Se pueden identificar en ellas las siguientes fases de ciber-hacking que operan en paralelo:

(1) Reconocimiento. El ciber-atacante (malicioso o de defensa) recopila meta-datos/datos/información/inteligencia sobre todo el conjunto de activos (organizaciones, infraestructuras, proveedores, nubes/dejes/redes, cadenas de suministro, entidades) y su relación con todo lo que supuestamente se pretende ciber-atacar.

(2) Compromiso inicial. El ciber-atacante trata de comprometer a proveedores/cadenas-de suministro/etc., por ejemplo, sus cuentas VPN, hace phishing a técnicos externos, accede a RMM (Remote Monitorization Management), etc. La NG-CS/CR lo neutralizará y le hará creer que lo ha conseguido

(3) Puentes hacia la organización. Se aprovechan todos los resquicios/vías como permisos, accesos de los proveedores para acceder a las infraestructuras internas (IT/OT/CPS/IoT,etc).

(4) Movimientos laterales (ciber-metástasis). Una vez dentro, los ciber-atacantes tratan de moverse-sigilosamente-lateralmente de forma inteligente-caótica en el colectivo de activos/sistemas buscando objetivos de valor dejando ocultos agentes-maliciosos. Las infiltraciones en la red no suelen ser inmediatas en el sentido de que el ciber-atacante obtenga acceso a un servidor crítico/valioso; suele haber un proceso gradual desde el acceso inicial que va escalando lentamente privilegios; es algo así como lo que se denomina ciber-infección/ciber-sepsis. Generalmente los ciber-atacantes espían la red, obtienen más privilegios al infiltrar más cuentas de usuarios privilegiados. Este aumento en los privilegios ayuda a los ciber-atacantes a alcanzar sus objetivos finales. Una técnica bien conocida por los ciber-atacantes es el secuestro del protocolo RDP (Remote Desktop Protocol). Esta técnica permite a los ciber-atacantes (maliciosos o de defensa) explotar/vigilar-neutralizar una sesión remota desconectada que inició sesión con anterioridad, y además no necesita robar credenciales de usuarios (p. e. mediante correos electrónicos de phishing). Una vez que se reanuda la sesión antigua de RDP el ciber-atacante puede moverse sin ser detectado, ya que los mecanismos de monitorización solo identificarán ésto como un usuario autorizado que inicia sesión de manera remota. La segmentación/microsegmentación de red es una de las estrategias que permite neutralizar/prevenir los movimientos laterales. El plan de actuación-continuado de NG-CS/CR incluye infinidad de puntos-de-control para autorizar el acceso a los recursos críticos. Los puntos de control que protegen los recursos sensibles evitan que los ciber-atacantes que acechan sigilosamente en la red accedan a ellos. El aprendizaje automático masivo posibilita detectar anticipadamente-y-neutralizar comportamientos anómalos/ilegales/perversos.

(5) Ejecución. Permite la activación de malware, la exfiltración de datos y la simulación de acciones destructivas en función de los objetivos a alcanzar que pueden ir, desde el acceso a buzones de correo corporativo, la exfiltración de datos sensibles, el compromiso de Directorios-Activos/LDAP, insertar configuraciones incorrectas, adulterar actualizaciones, etc. El robo de datos/metadatos/información/inteligencia es uno de los objetivos maliciosos de los ciber-atacantes tras comprometer una o varias redes/nubes/infraestructuras/ etc. El robo de información puede darse a través de canales de comunicación C&C (Command & Control) previamente establecidos o de canales codificados recientemente establecidos. Algunos malware pueden robar datos automáticamente mediante un canal C&C utilizando protocolos Web como solicitudes post de HTTP. Los actores hostiles utilizan correos electrónicos de phishing para sembrar troyanos en los equipos de la víctima. El malware en los correos electrónicos puede fijarse en ficheros adjuntos, links, códigos QR maliciosos, etc. como un componente de buscador de ficheros y un módulo de robo en la carpeta de configuración del equipo de la víctima. Un buscador enumera estos ficheros en el sistema de la víctima; luego se buscan ficheros con extensiones especificadas por el servidor de C&C. Los ficheros si se encuentran se comprimen en un archivo p.e-zip/arp/etc. y se codifican como ficheros con una extensión específica. Estos ficheros se envían a través de un canal C&C mediante una solicitud POST y se extraen del disco de acuerdo con el comando enviado por el servidor C&C. Se puede enviar también un comando para borrar todas las trazas de los ficheros de extensiones especificadas referidos del servidor de la víctima. El robo de datos/metadatos/información/inteligencia se puede neutralizar completamente de muchas formas p.e reduciendo/neutralizando las rutas de acceso disponibles para los datos sensibles. Esto incluye habilitar puertos y canales de comunicación solo cuando sea necesario y dejarlos deshabilitados el resto del tiempo. También es importante que el acceso a los datos/metadatos/información/inteligencia se controle y se limite únicamente a las entidades que lo requieran-de-forma-legal. Una forma más efectiva de gestionar todas las lagunas en ciberseguridad/ciber-resiliencia que podrían causar la pérdida de datos es configurar mecanismos de NG-DLP(New-Generation-Prevención-de-Fuga-de-Datos) que monitorizarían los puntos de salida como correos electrónicos, pendrives, dispositivos de punto final, etc. Es clave auditar de forma continua-exhaustiva los servidores de intercambio y almacenamiento extraíble. Las consecuencias de los ciberataques bien ejecutados pueden ser devastadoras para cualquier infraestructura/entidad/organización/etc. La NG-CS/CR neutraliza todo intento de pérdida/modificación/indisponibilidad de datos/metadatos/información/inteligencia sensible que podría tener un impacto mucho mayor que la mera pérdida de ingresos. La NG-CS/CR integra NG-SIEM capaz de detectar con anticipación comportamientos anómalos, correlacionar eventos aparentemente no relacionados que se den en la red y ejecutar procedimientos de neutralización-anticipados para contener/neutralizar todos los intentos de ciber-ataques.

(6) Detección y respuesta. Permite detectar anticipadamente, neutralizar/contener y responder/anticipadamente frente a todo tipo de ciber-amenazas conocidas y desconocidas. La NG-CS/CR se basa desde antes de su creación, diseño, análisis, desarrollo, test, etc. en el paradigma ZT (Zero Trust) que perdura en todo momento de forma continua y también posteriormente en toda la evolución, adaptación, transformaciones, actualizaciones, etc. desplegando una arquitectura global multidimensional ZTA (Zero Trust Architecture). Una ZTA es una arquitectura completa que se basa en los principios ZT y está diseñada para prevenir con extrema anticipación todos los posibles intentos de brechas en datos/metadatos/información/etc. e impedir todos los posibles movimientos laterales, internos maliciosos. ZT es un paradigma enfocado en la protección de todo tipo de recursos/activos con la premisa irrompible: “la confianza nunca se concede de forma implícita, sino que debe vigilarse/evaluarse de forma intensiva/continuada; nunca confiar, siempre verificar/comprobar”. La arquitectura ZTA es un enfoque extremo a extremo para todos los recursos/activos/datos/etc. con identidad (tanto de entidades personas como no personas como programas, dispositivos, algoritmos, máquinas, etc.), credenciales, gestión de accesos, operaciones, puntos finales, entornos de hosting, nubes, infraestructuras de intercambio, etc. La ZT proporciona un conjunto de elementos (activos y pasivos) diseñados para neutralizar/anular todo tipo de intentos de ciber-ataques, decisiones de acceso por petición con mínimos privilegios en toda clase de sistemas y servicios de información impidiendo redes comprometidas. Una ZTA también puede verse como un plan que utiliza elementos ZT, relaciones entre componentes, planificación de flujo de trabajo y políticas de acceso. Una estructura ZT es una infraestructura de red-física-y-virtual y políticas operacionales que tienen lugar para que dicha estructura este bajo un plan de arquitectura ZTA. La NG-CS/CR es un cuerpo completo de actuaciones único/singular/auto-orquestado/holístico, es decir, un todo indivisible que integra una auto-gobernanza con infinidad de planos, gobernanzas/gestiones, dimensiones, operaciones, procesos, revisiones, actualizaciones, etc.

ASPECTOS FINALES.

La NG-CS/CR integra en todas sus fases del ciclo de vida de su construcción y operatividad SecDevOps. Actualmente es una lamentable negligencia temeraria el no utilizar SecDevOps/DevSecOps como practica obligatoria de creación/desarrollo de todo tipo de entidades software/firmware/hardware en cada una de las fases del ciclo de vida de la creación de entidades incluso desde antes de la planificación, conversaciones, diseño, análisis, integración, testing, entrega, despliegue, etc. SecDevOps/DevSecOps representa una evolución en la forma de desarrollar todo tipo de entidad software/firmware/hardware. Se utilizan entornos separados que aplican las medidas de NG-CS/CR y un entorno separado de QA (Quality-Assurance) para testar dichas medidas. SecDevOps/DevSecOps integra la NG-CS/CR de forma extremadamente ágil en todos los procesos y mecanismos de creación de recursos software/firmware/hardware incluso desde mucho antes de la planificación-análisis evitando vulnerabilidades ocultas y costos elevadísimos para resolver todo tipo de deficiencias en los recursos que se vayan a crear (ciclo de vida bajo la presencia y actuaciones estrictas de la NG-CS/CR). Los ecosistemas IoT(Internet-of-Things)/IoMT/IoIT conectan máquinas industriales-analógicas/digitales, equipos-domésticos/de-hospitales/wearables, etc. a Internet de forma que los individuos y las organizaciones puedan interactuar. Esta conectividad ofrece numerosos beneficios, pero también introduce ciber-riesgos cada vez más complejos/sofisticados, ya que los dispositivos IoT son objetivos frecuentes de ciber-ataques debido a que presentan mecanismos más vulnerables.

REFERENCIAS.

- Areitio, J. “Seguridad de la Información: Redes, Informática y Sistemas de Información”. Cengage Learning-Paraninfo-2025.

- Areitio, J. “Empoderamiento exponencial de la ciberseguridad en protección, ciber-resiliencia, madurez basada en la MFE de los componentes de defensa/protección”. Revista Conectronica. Nº 265. Febrero-Marzo-2025.

- Areitio, J. “Cancelación anticipada por parte del DAIM/MIAD de singularidades y técnicas generadoras de ciberataques insidiosos”. Revista Conectronica. Nº 256. Mayo-2023.

- Fuguet, G. “Hacking Home Devices II: Pocs & Hakcs Just for Fun”. Oxford-2025.

- Forbes, A. “A Foolproof Guide to Cloud Computing Vulnerabilities: The Effects of Security Threats on the Application Programming Interface”. Independently-published-2023.

- Thomas, G.M. “The Dark Art and Science of GPS Spoofing: Satellite Wars, Hijacking Signals and the Invisible Threat”. Ed. Publicación-Independiente-2025.

- Kathy, B.H. “Advanced Cybersecurity for Critical Infrastructure”. Montecito Hot Springs-2024.

- Infanti, E. “The Human Firewall: Bridging ux and Cybersecurity to Maximize Cyber Resilience”. Ed. Publicación Independiente-2025.

- Jajodia, S., Samarati, P. and Yung, M. “Encyclopedia of Cryptography, Security and Privacy”. Springer-2025.

Autor: Prof. Dr. Javier Areitio Bertolín – Director del Grupo de Investigación Redes y Sistemas.