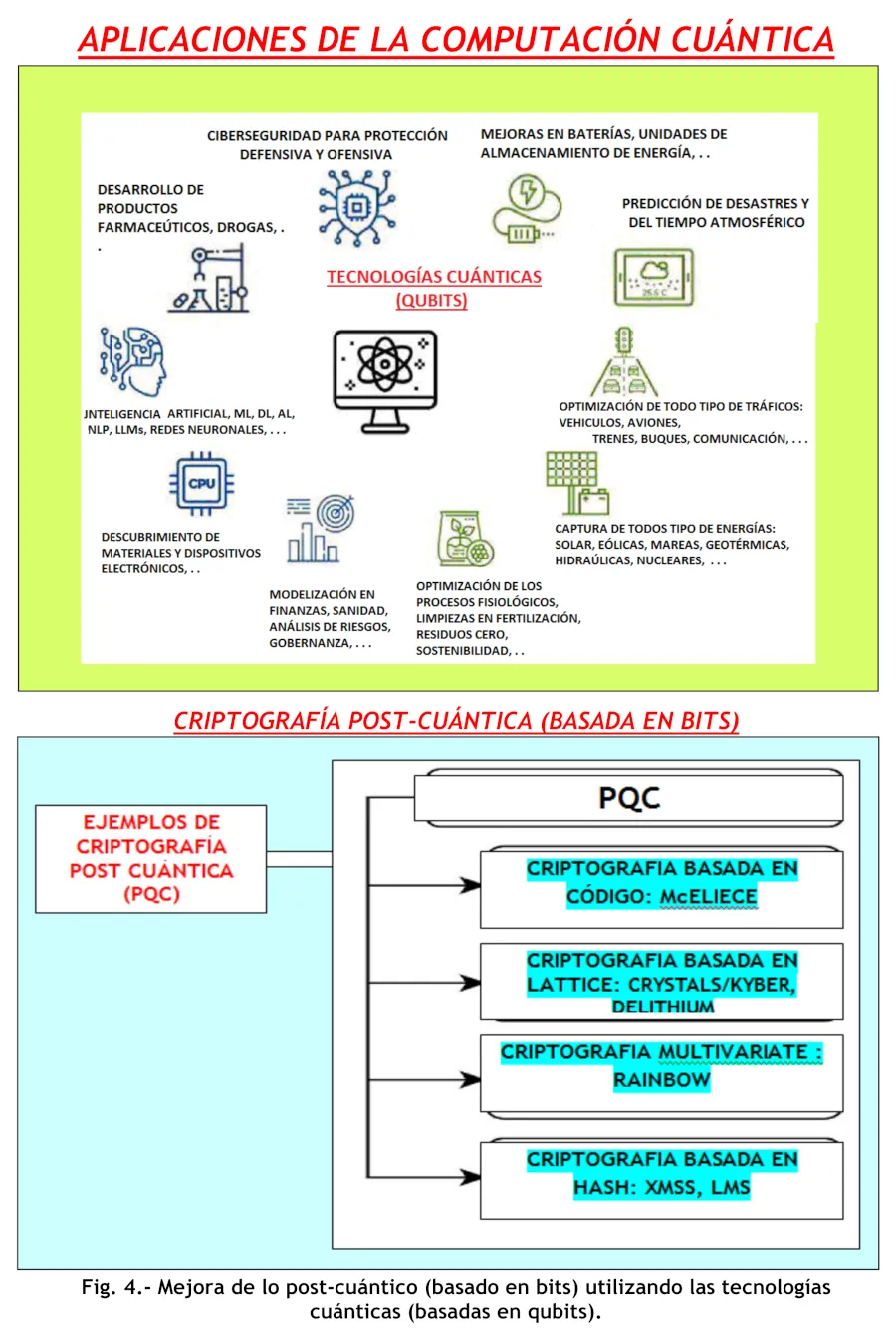

Las tecnologías cuánticas pueden ser totalmente puras si están basadas sólo en qubits (utilizando chips/computadores-cuánticos, memorias-cuánticas-con-cristales-rondeau, distribución-de-claves-cuánticas/QKD, dinero-cuántico, comunicaciones-y-almacenamiento de información con criptografía cuántica, generadores-cuánticos-de-números-aleatorios/QRNGs, gemelos cuánticos, satélites cuánticos como Mozi/QUESS(Quantum-Experiments-at-Space-Scale)-de-China, LEO-Eagle-1, Q-canales-de-comunicaciones, Q-procesadores/chips, Q-gemelos, Q-IA/Q-DL, etc.) o bien heterogéneas si utilizan tanto canales cuánticos (con qubits) como digitales (basados en bits), como gemelos digitales-cuánticos, comunicaciones heterogéneas con qubits y bits, canales cuánticos-y-digitales, malware-cuántico-y-digital, redes/constelaciones-de-satélites-cuánticos, etc.

Las tecnologías post-cuánticas basadas en bits (con sólo dos estados: ceros-y-unos/cerrado-apagado/abierto-encendido), no en qubits, tratan de reducir los riesgos de las tecnologías tradicionales, por ejemplo, la criptografía actual mejorando los criptosistemas clásicos simétricos (AES, IDEA, 3DES, etc.) y asimétricos (RSA, ECC, DSA, etc.) sustituyendo sus algoritmos muy vulnerables a la computación cuántica (como la factorización del producto de números primos muy elevados, ECC, algoritmos relacionados con los logaritmos discretos, etc. por otros algo mas robustos como los basados en lattices, en códigos Goppa, en funciones hash avanzadas, en curvas isogénicas, etc. pero no son infalibles.

Las tecnologías cuánticas basadas en qubits (uso de fotones con infinitos estados) siempre superan a las tecnologías post-cuánticas basadas en bis (0/1) en rapidez, eficiencia, fiabilidad, confidencialidad/privacidad, integridad, etc. Dos de los escenarios de ciber-amenazas que la computación cuántica posibilita son: (1) El STDT(“Store-Today-Decrypt-Tomorrow”/Almacena-Hoy-Descifra-Mañana”)-y-HNDL(Coge-Ahora-Descifra-Luego), donde los ciber-atacantes almacenan masivamente los datos cifrados para descifrarlos una vez que cuenten con infraestructuras de computación cuántica. Es una ciber-amenaza a la confidencialidad. (2) Largos períodos de transición que ocurren para sistemas complejos como PKIs(Public-Key-Infrastructures) o dispositivos de largo tiempo de vida.

REDES CUANTICAS.

El término “red cuántica” engloba un conjunto de desarrollos que utilizan tecnologías de comunicaciones y computación cuánticas.

Se pueden clasificar básicamente en tres categorías:

(1) Extender las redes tradicionales incluyendo nuevas funcionalidades que sólo los pueden proporcionar componentes cuánticos (procesadores/chips/repetidores-cuánticos/espectrómetros-de-puntos-cuánticos, QRNG/generadores-cuánticos-de-números-aleatorios, sensores-cuánticos integrados en grandes redes, etc.).

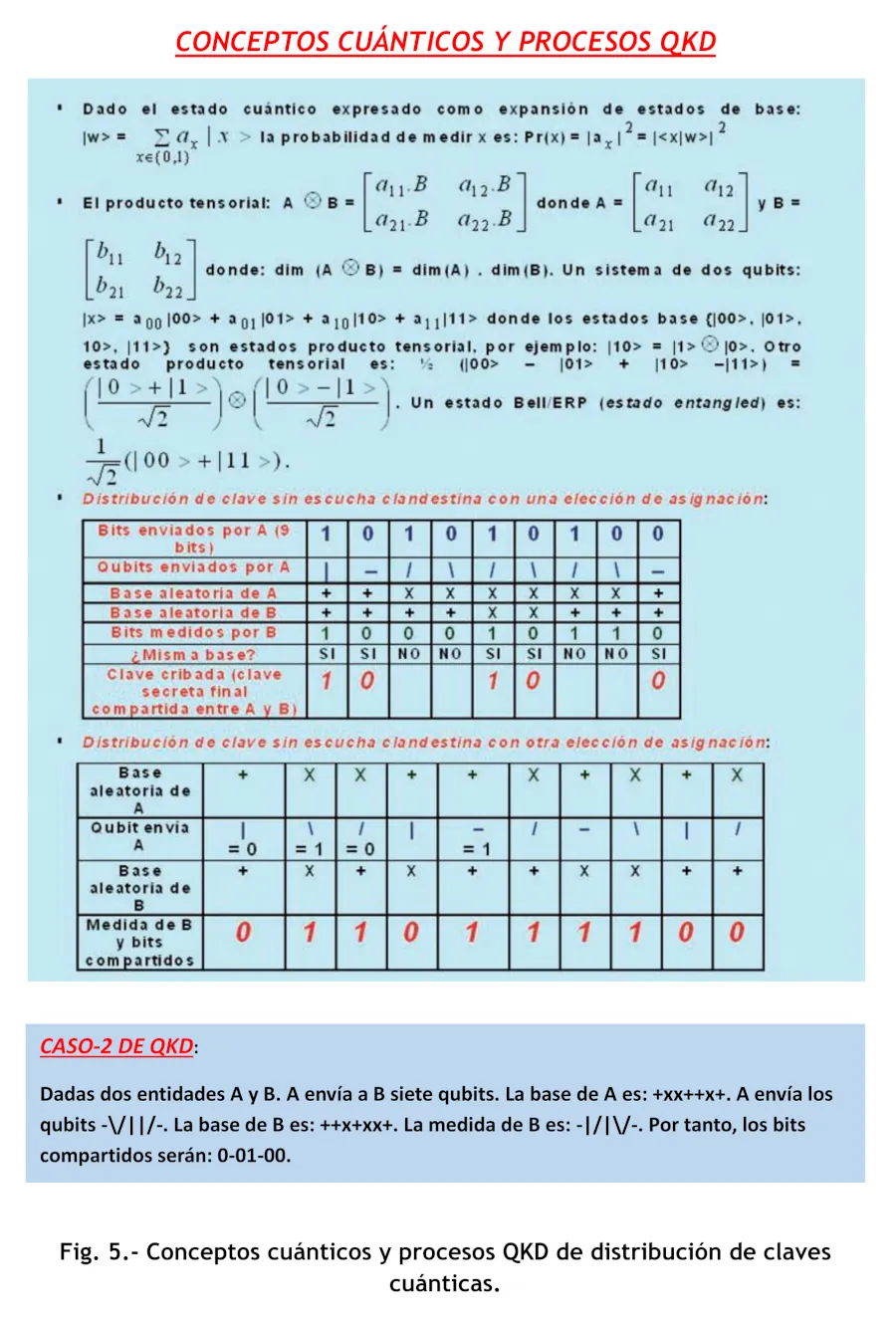

(2) Reemplazar la funcionalidad de ciberseguridad tradicional-y-post-cuántica-basada-en-bits utilizando tecnologías cuánticas. Un ejemplo de esto es QKD (Quantum-Key-Distribution) que sustituye a la generación-y-acuerdo-de-claves basada en bits utilizando un enfoque cuántico basado en qubits. El QKD es una parte integral del cifrado cuántico. Es un conjunto de protocolos que posibilita el intercambio de claves secretas entre dos partes que se comunican, proporcionando un mecanismo para intercambiar claves simétricas, mejorando la ciberseguridad, interoperabilidad, transparencia, efectividad, innovación, etc. De esta forma ningún ciber-ataque clásico o cuántico podrá romper la ciberseguridad del ecosistema protegido por QKD. Dentro de una pila de protocolos QKD, las señales cuánticas se transmiten en canales cuánticos, las señales encapsulan qubits que se transmiten entre dos partes y proporciona las capacidades a los dos extremos para detectar que los datos/información/inteligencia sean legítimos y no hayan sido cambiados consiguiendo una entrega auténtica y cibersegura. Los fotones son los agentes-portadores que se intercambian en QKD. Algunos protocolos utilizados en QKD para la distribución de claves secretas son: HDQKD, T12, KMB08, SRG04, COW, etc.

(3) Redes inherentemente cuánticas que distribuyen estados cuánticos entrelazados entre dispositivos cuánticos incluso muy alejados.

Las categorías (1) y (3) se consideran los desarrollos más relevantes. El “entrelazado cuántico” entre nodos distantes de redes de sensores cuánticas puede proporcionar una muy elevada precisión/efectividad y sensibilidad. Las redes de gran escala (con transferencia de estado) es un habilitador de escalado de computadores cuánticos para ayudar a realizar un mayor potencial que ofrecer.

CRIPTOGRAFÍA CUÁNTICA Y POSTCUÁNTICA. QSDC. QOTP.

En criptografía cuántica la primitiva criptográfica cuántica QKD(Quantum-Key-Distribution) sirve para proporciona un enfoque para dar garantías de ciberseguridad en la era postcuántica. La QKD permite ciberseguridad incondicional en la generación y compartición de claves secretas. Se utilizan qubits para la codificación de la información y canales cuánticos para las comunicaciones ciberseguras. Los algoritmos QKD se basan en la utilización de los principios de entrelazado cuántico y de incertidumbre de Heisenberg. Así mismo, cualquier medida de un sistema cuántico o fotón sobre canales cuánticos inevitablemente lo altera. La utilización de la QKD permite la detección de cualquier intrusión o acceso no autorizado.

La criptografía postcuántica (PQC) se construye con los algoritmos criptográficos utilizando bits y técnicas de manipulación de datos más complejos y problemas matemáticos mas difíciles que los tradicionales. En criptografía tradicional para el cifrado asimétrico como RSA se emplea la factorización del producto de dos números primos elevados y se vulneran con algoritmos como Shor, también se vulneran algoritmos basados en curvas elípticas, logaritmos discretos, etc. Algunos tradicionales son RSA, DSA, Nbits-ECDSA, ECC, DH, etc. Para vulnerar la criptografía simétrica como AES/SHA (se usan algoritmos de Grover), también existen ciber-amenazas cuánticas a las comunicaciones celulares, 2,5G/3G/4G/5G/6G, etc.) para su ruptura. Los algoritmos post-cuánticos incluyen la criptografía basada en “lattice/retículo” (un retículo está formado por un conjunto de puntos en un espacio N-dimensional con una estructura periódica), la basada en funciones hash avanzadas, la “isogenies” basada en curvas elípticas supersingulares, la basada en códigos (p.e. código Goppa, códigos de corrección de código como McElice, etc.), la basada en multivariante, etc. Existen varias clases de problemas matemáticos que podrían resistir algo a los ciber-ataques procedentes de computadores/redes cuánticas y se han utilizado para construir criptosistemas de clave pública.

QSDC (Quantum-Secure-Direct-Communication) permite transmitir información de forma cibersegura (bajo el paraguas cuántico) sin necesidad de claves criptográficas que tiene el potencial de proporcionar una forma muy eficiente y cibersegura de comunicaciones. Cuando las partes intercambian claves aleatorias en lugar de información privada QSDC puede operar como un QKD determinístico. A diferencia de QKD que se enfoca en construir claves criptográficas seguras, por ejemplo, para criptosistemas de clave simétrica, QSDC permite transmisión cibersegura directa de información cuántica entre partes sin necesidad de claves secretas preestablecidas. La implementación de protocolos-QSDC aunque varía, el propósito es transferir de forma cibersegura estados cuánticos desde una parte o entidad A a otra B. Para realizar la comunicación cibersegura estos métodos emplean los conceptos del entrelazado cuántico o el teletransporte. La entidad A puede transmitir información cuántica a B (tierra-a-tierra/tierra-a-espacio-y-viceversa, etc.) de modo que cualquier forma de interceptación p.e. MITM/Man-In-The-Middle de la información/datos/metadatos/inteligencia es detectable utilizando características de partículas entrelazadas o métodos de “swapping” de entrelazado cuántico. QSDC mantiene el secreto y la integridad de los estados cuánticos transmitidos utilizando el entrelazado, el teletransporte y otros fenómenos cuánticos posibilitando la comunicación cuántica cibersegura de aplicaciones tales como criptografía cuántica y protocolos de computación cuántica. QSDC proporciona canales de comunicación directos y ciberseguros que son totalmente resistentes a las escuchas clandestinas. Elimina la necesidad de hacer antes un intercambio de clave compartido que es una necesidad en protocolos como QKD.

Un criptosistema QOTP(Quantum-One-Time-Pad) permite cifrar de forma simétrica la información/texto en claro. Presenta una cierta similitud con el criptosistema OTP clásico basado en bits en el que se desea cifrar un cierto texto en claro t formado por una cadena de n bits, existe una clave secreta k compartida entre los dos extremos de la comunicación de n bits de longitud y el texto cifrado c de n bits de longitud se obtiene a través de la operación: c = (t+k) mod 2 = (t xor k). Para descifrar se utiliza la expresión: t = (c + k) mod 2. Un criptosistema QOTP utiliza como texto en claro una cadena de n qubits |t> = |t1> . . . |tn>. Empleando como clave secreta compartida dos cadenas de n bits cada una: k y k`. El texto cifrado es una cadena de n qubits: |c> = |c1 > . . . |cn>. El proceso de cifrado se realiza a través de la expresión: |ci> = (px)^ki (pz)^ki´|ti> El proceso de descifrado se realiza a través de la expresión: |ti> = (pz)^ki´ (px)^ki |ci> donde los qubits |ti> = matriz columna (ai bi) y ci = matriz columna (di ei). Además (px, pz) son las matrices de Pauli; Las matrices de Pauli son: px = matriz cuadrada 2x2 por filas: (0 1 / 1 0); pz = matriz cuadrada 2x2 por filas: (1 0/0 -1). La razón por la cual el criptosistema QOTP es absolutamente ciberseguro es la siguiente: En un criptosistema QOTP un qubit w se transmite utilizando un estado cuántico mezclado: { (¼, |w>), (¼, px|w>), (¼, pz|w>), (¼, |pxpzw>) } cuya matriz de densidad es: (½ I2) que es la misma que la matriz de densidad para el estado mezclado { (½ , |0>), (½ , |1>)} que corresponde a la transmisión de un bit aleatorio. La QKD opera con algoritmos como: Dos entidades A y B desean obtener una clave compartida secreta: La entidad A envÍa 2n bits a B, p.e. 11010010111100 (14 bits), la base cuántica de A para cada qubit es: +++xx+xxxx++++, la base-cuántica de B es: +x++x+x+xx++++, los bits recibidos por B son: 1?0?001?111100. En este caso la correspondencia de las mismas bases-cuánticas ha sido: si-no-si-no-si-si-si-no-si-si-si-si-si-si. Los bits de la clave cribada son: 1- -0- -0-0-1- -1-1-1-1-0-0. La comprobación es: si- -no- -no-si-no- -no-no-no-si-si-no. Por tanto, la clave secreta compartida final será de 7 bits: - - 0 – 0 – 1 – 111 - - 0.

COMPUTACIÓN CUÁNTICA.

La computación cuántica es un área enfocada en el desarrollo de tecnología de computadores basándose en los principios de la física cuántica, que explica la naturaleza y el comportamiento de la energía y opera a nivel atómico/subatómico-cuántico. Los computadores actuales procesan los datos a nivel exclusivamente binario, lo que significa, en bits (bits 0/1). En un computador convencional sólo puede existir un estado a la vez. La única forma de mejorar el rendimiento es utilizar las aportaciones de las leyes de la tecnología cuántica.

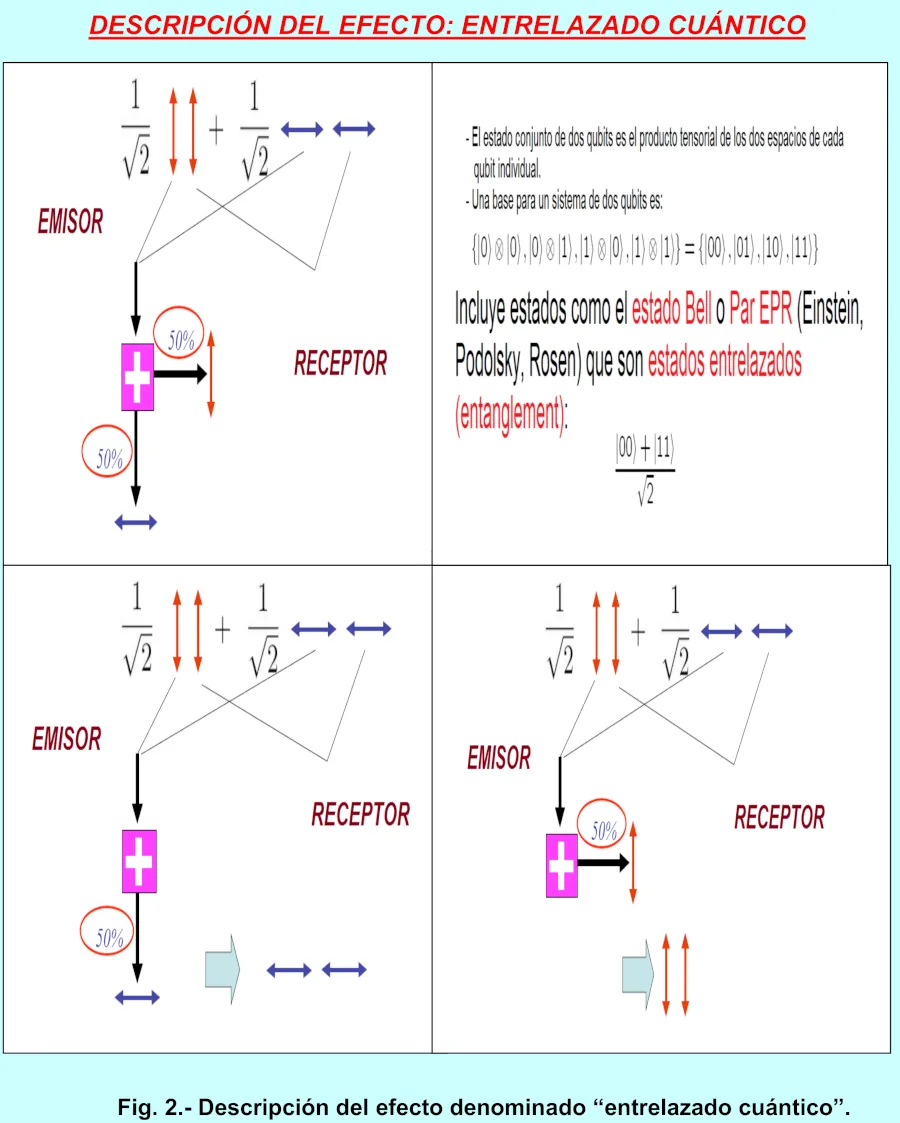

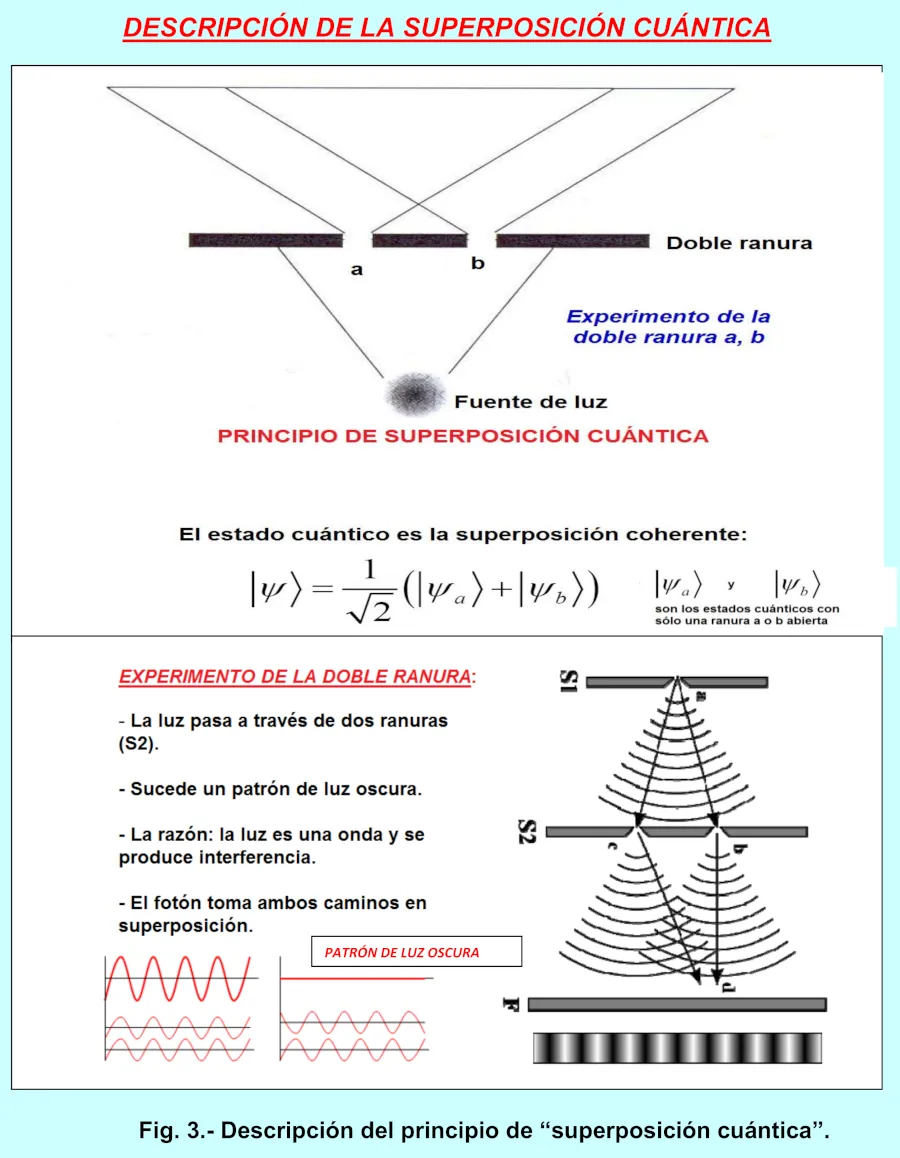

Con estas leyes aparecen diversos fenómenos de tipo cuántico como el teletransporte, la superposición de estados cuánticos, la no clonación, la medida cuántica, la indistinguibilidad de estados cuánticos no ortogonales, la incertidumbre de Heisenberg, el entrelazado cuántico de estados, etc. Estas capacidades dan a la computación cuántica características únicas para la computación extremadamente rápida.

Dos conceptos cuánticos fundamentales debidos a Bohr-Heisenberg son:

(1) Una partícula o sistema de partículas no observadas existen en estado de superposición (existiendo todos los estados posibles a la vez).

(2) Una partícula o sistema de partículas observadas se convierte en la superposición a un posible estado de forma colapsada aleatoria. En el mundo cuántico una partícula puede estar en múltiples estados a la vez, esto se conoce como la propiedad de superposición cuántica. Normalmente se utilizan fotones; los fotones no tienen carga eléctrica), un electrón o cualquier otro tipo de partícula subatómica con o sin carga eléctrica como proton/+, electrón/-, neutron/0, meson-l/leptón, positrones, bosones/gluones/meson-q/quón, mesón-k/kaon, meson-pi/pion, quarks/pedazos de protón, etc.

En computación cuántica estas partículas se denominan qubits. En base a esta propiedad el mismo qubit tiene la capacidad de estar en múltiples estados cuánticos a la vez en la que puede tener valor cero, uno o una superposición de ambos. Esto posibilita que un qubit realice dos computaciones a la vez, dos qubits pueden hacer cuatro, tres pueden hacer ochos y así sucesivamente. Siguiendo el patrón el número de computaciones que puede realizar en una etapa es dos elevado al número N de qubits utilizado. En los computadores actuales basados en bits (0/1) sólo se puede realizar una computación a la vez. Para entender como interactúan las partículas entre si en el mundo cuántico se utiliza la propiedad del entrelazado cuántico. Dos fotones de luz que colisionan crearan un sistema de partículas, actuando como una, teniendo igual pero opuesto spin y carga-eléctrica (si las partículas tienen carga como el electrón, carga negativa o el protón carga positiva, etc.). El concepto fundamental de entrelazado cuántico es que el sistema de partículas debe mantener un equilibrio perfecto. Una partícula con carga negativa debe equilibrar a una partícula con carga positiva. Una partícula con spín (giro) a izquierda debe equilibrarse por una partícula de spín a derecha. Dentro de un sistema dos partículas se consideran entrelazadas sin importar su separación espacial. Midiendo el estado cuántico de una partícula se revelará el estado de la otra partícula sin importa la localización de las dos partículas. Como resultado el cambio del estado cuántico de una partícula cambia el estado de las otras partículas incluso aunque se encuentren extremadamente separadas.

En computación cuántica esto posibilita manipular múltiples qubits a la vez, por tanto, permite rapidísimas comunicaciones a muy largas distancias y potencia de computación extrema. Un ejemplo de esta propiedad se define en el Teorema de Bell: Consideremos dos partículas A y B que se encuentran conectadas a través del entrelazado cuántico, estar entrelazadas las hace estar correlacionadas. En base a la ley de superposición antes de medir el estado de una partícula cada partícula puede estar a ½ o – ½. En base al teorema midiendo el estado de A el estado de B también será conocido que será el opuesto del estado de la partícula A. Por tanto, si la partícula A se mide como ½ entonces la partícula B estará a – ½ y viceversa. Este concepto permitirá que la información se comunique entre las dos partículas. Combinando las propiedades de superposición y entrelazado se llega a una capacidad muy potente que es la base de los computadores cuánticos. Un computador cuántico mejora de forma extrema la potencia y eficiencia de un computador basado en bits.

El computador cuántico ofrece el potencial de ser exponencial clave en aplicaciones como IA(Inteligencia-Artificial)(ML/Machine-Learning,DL/Deep-Learning,Redes-Neuronales,NLP/Procesamiento-de-Lenguaje-Natural,AA(Aprendizaje-Automático, etc.), computación, comunicaciones y almacenamiento de información ciberseguras, etc). Las capacidades que posee un computador cuántico son una ciber-amenaza a la criptografía actual y parte a la post-cuántica/PQC. Entre otras áreas, afecta a la CIA: (1) Confidencialidad(C). Un ciber-atacante puede utilizar un conjunto de computadores cuánticos para romper los métodos criptográficos y obtener acceso a información crítica/sensible almacenada, comunicada o procesada. (2) Integridad(I). Un ciber-atacante puede actuar sobre los métodos/primitivas criptográficas que autentican las fuentes de información o los datos permitiendo crear o distribuir comunicaciones/mensajes falsos que parezcan legítimos (por ejemplo, correos electrónicos o mensajería instantánea falsos procedentes de autoridades competentes con una firma digital legítima o bien modificar/cambiar información/datos/inteligencia sensible en las nubes o bancos de datos de CPDs/Centros-de-Proceso-de-Datos críticos/esenciales, etc. (3) Disponibilidad(A). Los ciber-atacantes pueden utilizar computadores cuánticos para ciber-atacar a infraestructuras críticas y dañar la disponibilidad (bloqueando/saturando, etc. con DoS-Denegación-de-Servicios/DDoS-Denegación-Distribuida-de-Servicios), etc.) de sistemas importantes que proporcionen servicios esenciales (energía, electricidad, salud, transportes, industrias, agua, prevención de desastres naturales-artificiales vía sensores replicados, etc.)

CONSIDERACIONES FINALES.

La potencia de los computadores cuánticos hace obsoleta a la criptografía actual e incluso en parte a cierta post-cuántica basada en bits.

En una comparación entre computación tradicional y la cuántica se puede apreciar:

(1) En computación tradicional: la unidad básica de información es el bit (0/1); el procesamiento de la información es secuencial; los mecanismos de comunicación se basan en puertas lógicas (NAND,NOR,XOR,AND,OR,NOT, etc.); El “entrelazado cuántico”, el teletransporte, etc. no existen; el crecimiento de potencia computación es lineal, etc.

(2) En computación cuántica: la unidad básica de información es el qubit (0, 1 o superposición de ambos); el procesamiento de la información es paralela vía superposición cuántica; los mecanismos de comunicación se basan en puertas cuánticas (operaciones unitarias); el “entrelazado-cuántico” permite correlaciones no locales; el crecimiento de la potencia computacional es exponencial.

Si comparamos los bits frente a los qubits:

(1) Los bits toman valores cero/0 o bien uno/1; la medida revela el valor; los bits pueden ser copiados; se comportan probabilísticamente; las cadenas son descritas como bits singulares (local).

(2) Los qubits se comportan de forma simultánea 0 y 1: a.|0> + b.|1> ; las medidas perturban/modifican los valores observados/medidos; los qubits no se pueden copiar; las cadenas no pueden ser descritas como únicos qubits (no local); se comportan con probabilidades extremadamente complejas. La física cuántica tiene infinitas aplicaciones además de proteger y defender todo tipo de ecosistemas OT/CPS, IT, IoT(Internet-of-Things/IoIT(Internet-of-Industrial-Things)/IoMT(Internet-of-Medical/Military-Things), QI/Quantum-Internet, Q-nubes, etc. llegando incluso al estudio de los gemelos-cuánticos/QT, las psicofonías, etc.

Las tecnologías cuánticas utilizan todo tipo de canales para comunicar información en base a flujos de fotones a través de fibras ópticas, enlaces por el aire, a través del agua y fluidos, vía luz láser (en todos los espectros de frecuencia), a través del vacío y por el espacio exterior entre estaciones terrenas base, redes-de-satélites, naves espaciales, usuarios finales, etc.

Las tecnologías cuánticas (basadas en qubits) no confían en nada, ni en nadie, siempre verifican/comprueban/monitorizan antes, durante y después de actuar impidiendo con extrema anticipación engaños, ciber-ataques, fraudes, confusiones, ciber-amenazas, mensajes-fake, etc.

La ciberseguridad cuántica es de extrema importancia tanto en la actualidad como en el futuro. Posee innumerables propiedades (algunas chocan con nuestra intuición) como el teletransporte, el entrelazado-cuántico, la superposición-cuántica, la modificación de todo lo observado y medido, etc. La ciberseguridad cuántica basada en qubits se consolida como de elevado valor pudiendo en ciertas aplicaciones coexistir con la ciberseguridad basada en bits tanto la tradicional como la postcuántica.

REFERENCIAS.

- Areitio, J. “Seguridad de la Información: Redes, Informática y Sistemas de Información”. Cengage Learning-Paraninfo.2025.

- Areitio, J. “Empoderamiento de la Ciberseguridad/Privacidad/Ciber-resiliencia mediante Tecnología-Cuántica” Revista-Conectrónica-Nº269-Noviembre/Diciembre.2025.

- Allen, TJ. “Quantum Computing: from the Series “The Science of Everything'”.Ed. Time-Sciences-Books.2025.

- Martin, R. “The Code of the Universe: How Quantum Computing will Redefine Everything”. Ed. I.P.-2025.

- Liu, C. “The Handy Quantum Physics Answer Book”. Ed. Visible Ink Press.2024.

- Raj, P., Herbert Song, H., Le, D-N. and Vyas, N. “Quantum Machine Learning: Quantum Algorithms and Neural Networks (Quantum Computing)”-De Gruyter-2025.

- Amoris, A. “Quantum Computers: The New Age of Computing”. Ed. I.P.-2025.

- Hammoudeh, M., Alessa, A.T. and Sherbeeni, A.M. “Quantum Computing: A Journey into the Next Frontier of Information and Communication Security”.Ed.CRC Press-2024.

- Zygelman, B. “A First Introduction to Quantum Computing and Information”.Ed. Springer-2024.

Autor: Prof. Dr. Javier Areitio Bertolín. Director del Grupo de Investigación Redes y Sistemas