RFID (Radio Frequency Identification) ist eine drahtlose Technologie, die Radiofrequenzwellen nutzt, um automatisch, effizient und schnell alle Arten von Gütern und Objekten (stationär oder beweglich, langsam oder schnell), Personen, Tiere und Gegenstände (metallisch oder nichtmetallisch, in flüssiger und trockener Umgebung) zu identifizieren. Sie gilt als Nachfolger und teilweise als Ergänzung zur Barcode-Technologie. RFID wird häufig in der Logistik und im Supply Chain Management (LSCM) eingesetzt und ermöglicht eine effiziente Echtzeit-Rückverfolgbarkeit von Beständen. Die RFID-Technologie schafft Transparenz entlang der Lieferkette – vom Hersteller über Speditionen und Distributoren bis hin zu Einzelhandelsgeschäften. Diese Transparenz ermöglicht die Identifizierung potenzieller Engpässe und spart Zeit und Kosten. RFID ist eine sich rasant entwickelnde Technologie und eine zukunftsweisende Alternative zu herkömmlichen Barcodes. Einige RFID-Hersteller (wie Ferroxcube mit seiner Ferroxtag-Produktfamilie) integrieren jedoch zusätzlich einen Barcode in ihre RFID-Tags, um die Vorteile der Komplementarität von RFID- und Barcode-Technologie zu nutzen. RFID-Anwendungen wachsen rasant in einem breit gefächerten Markt, in dem sich zahlreiche neue Branchen wie Konsumgüter, Pharmazeutika, Postpakete, Gesundheitswesen, E-Government, E-Administration und weitere identifizieren lassen. Prognosen zufolge wird China im Jahr 2008 mindestens 4,5 Milliarden und im Jahr 2010 5,5 Milliarden RFID-Geräte benötigen. IDTechEX schätzt, dass der Umsatz mit RFID-Tags zwischen 2006 und 2017 von 2,77 Milliarden US-Dollar auf 27,88 Milliarden US-Dollar steigen wird.

Ursprünge der RFID-Technologie: Moderne automatische Identifikationssysteme blicken auf eine lange technologische Geschichte und vielfältige Wurzeln zurück. Das bekannteste automatische Identifikationssystem ist das Barcode-System, das Anfang der 1970er-Jahre entwickelt wurde. Die Technologie, die den heutigen RFID-Systemen am nächsten kommt, ist jedoch noch älter. Während des Zweiten Weltkriegs wurden alliierte Flugzeuge mit Freund-Feind-Erkennungssystemen ausgestattet. Eine zivile Variante, bekannt als EAS (Electronic Article Surveillance), ermöglicht die Freund-Feind-Unterscheidung in Geschäften. Andere Systeme dieser Art finden auch im öffentlichen Bereich Anwendung, beispielsweise zur Identifizierung des berechtigten Fahrzeughalters, um Wegfahrsperren zu deaktivieren oder zu aktivieren. In den letzten Jahren wurden erhebliche Anstrengungen unternommen, all diese Basistechnologien in einer Nachfolgetechnologie namens RFID zusammenzuführen. Einige Technologien haben den Begriff RFID umbenannt, andere ihn neu erfunden, wie im Fall der EPC-Tags (Electronic Product Code), die die EAN-Barcodes (Electronic Article Number) ablösten. Eine der Hauptaufgaben in diesem Bereich war die Senkung der Kosten für RFID-Tags. Die Möglichkeit, dass die darin enthaltenen Informationen drahtlos aus der Ferne ohne Wissen des Besitzers ausgelesen werden können, hat jedoch Bedenken hinsichtlich eines potenziellen Verlusts der Privatsphäre und sogar Sicherheitsrisiken aufgeworfen.

Moderne automatische Identifikationssysteme blicken auf eine lange technologische Geschichte und vielfältige Wurzeln zurück. Das bekannteste automatische Identifikationssystem ist das Barcode-System, das Anfang der 1970er-Jahre entwickelt wurde. Die Technologie, die den heutigen RFID-Systemen am nächsten kommt, ist jedoch noch älter. Während des Zweiten Weltkriegs wurden alliierte Flugzeuge mit Freund-Feind-Erkennungssystemen ausgestattet. Eine zivile Variante, bekannt als EAS (Electronic Article Surveillance), ermöglicht die Freund-Feind-Unterscheidung in Geschäften. Andere Systeme dieser Art finden auch im öffentlichen Bereich Anwendung, beispielsweise zur Identifizierung des berechtigten Fahrzeughalters, um Wegfahrsperren zu deaktivieren oder zu aktivieren. In den letzten Jahren wurden erhebliche Anstrengungen unternommen, all diese Basistechnologien in einer Nachfolgetechnologie namens RFID zusammenzuführen. Einige Technologien haben den Begriff RFID umbenannt, andere ihn neu erfunden, wie im Fall der EPC-Tags (Electronic Product Code), die die EAN-Barcodes (Electronic Article Number) ablösten. Eine der Hauptaufgaben in diesem Bereich war die Senkung der Kosten für RFID-Tags. Die Möglichkeit, dass die darin enthaltenen Informationen drahtlos aus der Ferne ohne Wissen des Besitzers ausgelesen werden können, hat jedoch Bedenken hinsichtlich eines potenziellen Verlusts der Privatsphäre und sogar Sicherheitsrisiken aufgeworfen.

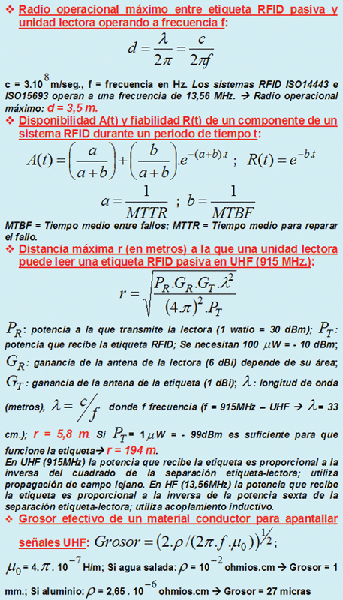

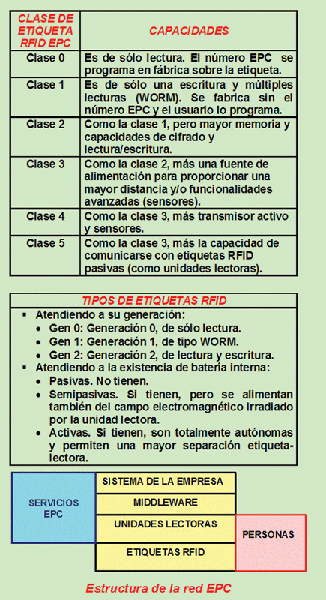

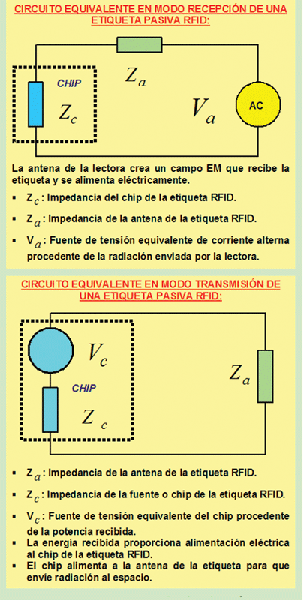

RFID-Systemkomponentenarchitektur: Die RFID-Technologie integriert im Wesentlichen die folgenden Komponenten: (1) RFID-Tags. Diese werden auf den zu identifizierenden Objekten oder Entitäten angebracht oder in diese eingebettet. Ein passiver Tag besteht aus einem Transponder und einem HF-Kopplungselement. Das Kopplungselement verfügt über eine spulenförmige Antenne, die die HF-Leistung, Taktimpulse und Daten vom RFID-Lesegerät empfängt. Jeder Tag sendet drahtlos verschiedene Informationen, wie z. B. die Seriennummer, an die Lesegeräte, die ihn abfragen. RFID-Tags können verschiedene Typen haben: passiv (Stromversorgung durch das Lesegerät; die Kopplung ist induktiv bei LF- oder HF-Tags; bei UHF- oder SHF-Tags erfolgt die Kopplung durch Ausbreitung), semi-passiv (sie verfügen über eine interne Batterie, werden aber vom Lesegerät mit Strom versorgt) und aktiv (sie enthalten eine Batterie und sind autark; sie basieren üblicherweise auf UHF- oder SHF-Mikrowellen). (2) RFID-Tag-Lesegeräte oder Abfrageeinheiten. Diese können tragbar oder stationär sein; Im letzteren Fall werden sie an Portalen, Türen usw. angebracht. Sie enthalten typischerweise einen Transceiver, eine Steuereinheit, ein Kopplungselement oder eine Antenne zum Auslesen der RFID-Tags sowie eine Netzwerkschnittstelle. Sie implementieren eine Funkschnittstelle zu den Tags und eine Schnittstelle auf höherer Ebene zum Backend-Server zur Verarbeitung der erfassten Daten. Das maximal zulässige Magnetfeld, das ein induktiv gekoppeltes RFID-HF-Lesegerät (ISO 14443/ISO 15693) bei 13,56 MHz (ISM-lizenziertes Band) aussenden darf, beträgt 7,5 A/m. Dieser Wert stellt eine Obergrenze dar, unter der alle RFID-Systeme betrieben werden müssen. Die Leistungsbeziehung zwischen einem Lesegerät und einem passiven Tag kann man sich wie einen Transformator mit großem Abstand zwischen Primär- und Sekundärwicklung vorstellen. Das Verhalten des Magnetfelds mit der Entfernung hängt von der Größe der Sendeantenne ab. Bei konstantem Strom und konstanter Windungszahl erzeugen kleine Antennen ein hohes Anfangsfeld, das sehr schnell abfällt. Im Gegensatz dazu erzeugt eine große Antenne ein relativ kleines Anfangsfeld, das jedoch über größere Entfernungen konstant bleibt. (3) Middleware.

Die RFID-Technologie integriert im Wesentlichen die folgenden Komponenten: (1) RFID-Tags. Diese werden auf den zu identifizierenden Objekten oder Entitäten angebracht oder in diese eingebettet. Ein passiver Tag besteht aus einem Transponder und einem HF-Kopplungselement. Das Kopplungselement verfügt über eine spulenförmige Antenne, die die HF-Leistung, Taktimpulse und Daten vom RFID-Lesegerät empfängt. Jeder Tag sendet drahtlos verschiedene Informationen, wie z. B. die Seriennummer, an die Lesegeräte, die ihn abfragen. RFID-Tags können verschiedene Typen haben: passiv (Stromversorgung durch das Lesegerät; die Kopplung ist induktiv bei LF- oder HF-Tags; bei UHF- oder SHF-Tags erfolgt die Kopplung durch Ausbreitung), semi-passiv (sie verfügen über eine interne Batterie, werden aber vom Lesegerät mit Strom versorgt) und aktiv (sie enthalten eine Batterie und sind autark; sie basieren üblicherweise auf UHF- oder SHF-Mikrowellen). (2) RFID-Tag-Lesegeräte oder Abfrageeinheiten. Diese können tragbar oder stationär sein; Im letzteren Fall werden sie an Portalen, Türen usw. angebracht. Sie enthalten typischerweise einen Transceiver, eine Steuereinheit, ein Kopplungselement oder eine Antenne zum Auslesen der RFID-Tags sowie eine Netzwerkschnittstelle. Sie implementieren eine Funkschnittstelle zu den Tags und eine Schnittstelle auf höherer Ebene zum Backend-Server zur Verarbeitung der erfassten Daten. Das maximal zulässige Magnetfeld, das ein induktiv gekoppeltes RFID-HF-Lesegerät (ISO 14443/ISO 15693) bei 13,56 MHz (ISM-lizenziertes Band) aussenden darf, beträgt 7,5 A/m. Dieser Wert stellt eine Obergrenze dar, unter der alle RFID-Systeme betrieben werden müssen. Die Leistungsbeziehung zwischen einem Lesegerät und einem passiven Tag kann man sich wie einen Transformator mit großem Abstand zwischen Primär- und Sekundärwicklung vorstellen. Das Verhalten des Magnetfelds mit der Entfernung hängt von der Größe der Sendeantenne ab. Bei konstantem Strom und konstanter Windungszahl erzeugen kleine Antennen ein hohes Anfangsfeld, das sehr schnell abfällt. Im Gegensatz dazu erzeugt eine große Antenne ein relativ kleines Anfangsfeld, das jedoch über größere Entfernungen konstant bleibt. (3) Middleware.

Es befindet sich zwischen den Lesegeräten und den IT-Systemen des Unternehmens. Es integriert die Backend-Server, vertrauenswürdige Instanzen, die eine Datenbank mit Informationen zur Identifizierung der Tags, einschließlich ihrer Identifikationsnummern, verwalten. Die Integrität eines RFID-Systems hängt vom korrekten Verhalten des Servers ab. Der Server muss physisch gesichert und vor potenziellen Angriffen geschützt sein. Die Middleware definiert, wie und welche Informationen zwischen dem RFID-System und den lokalen Datenbanken ausgetauscht werden, z. B. Objektreferenzen, Beschreibungen, Chargennummern, Verfallsdaten, Prozessstatus usw. (4) Das übrige Unternehmensnetzwerk, in dem sich die IT-Systeme befinden.

Es befindet sich zwischen den Lesegeräten und den IT-Systemen des Unternehmens. Es integriert die Backend-Server, vertrauenswürdige Instanzen, die eine Datenbank mit Informationen zur Identifizierung der Tags, einschließlich ihrer Identifikationsnummern, verwalten. Die Integrität eines RFID-Systems hängt vom korrekten Verhalten des Servers ab. Der Server muss physisch gesichert und vor potenziellen Angriffen geschützt sein. Die Middleware definiert, wie und welche Informationen zwischen dem RFID-System und den lokalen Datenbanken ausgetauscht werden, z. B. Objektreferenzen, Beschreibungen, Chargennummern, Verfallsdaten, Prozessstatus usw. (4) Das übrige Unternehmensnetzwerk, in dem sich die IT-Systeme befinden.

Eigenschaften der RFID-Technologie:

Im Vergleich zur Barcode-Technologie bietet die RFID-Technologie unter anderem folgende Vorteile: (1) Sie ermöglicht die Verschlüsselung aller oder eines Teils der Informationen und gewährleistet so deren Schutz. (2) Das Auslesen von RFID-Tags erfolgt sehr schnell und automatisiert; mehrere Tags können gleichzeitig in kürzester Zeit gelesen werden. (3) Versteckte Objekte, z. B. in Kartons, Einkaufswagen, Containern oder Paletten, können identifiziert werden, ohne dass diese geöffnet werden müssen. (4) Objekte können durch das Lesen und Schreiben von Daten auf jedem Tag eindeutig identifiziert werden: Seriennummer, Chargennummer, Benutzer usw. (5) Hohe Speicherkapazität von mindestens mehreren Kilobyte. (6) Unempfindlich gegenüber Feuchtigkeit, Schmutz und Temperatur; die Technologie ist robust und widersteht rauen Umgebungsbedingungen. (7) Das Lesegerät kann so programmiert werden, dass es nach einem bestimmten Objekt sucht, z. B. nach einem bestimmten Kleidungsstück in einer bestimmten Größe und einem bestimmten Modell. (8) Die RFID-Technologie ermöglicht Verbesserungen durch Entwicklungen im Bereich der Halbleitertechnologie.

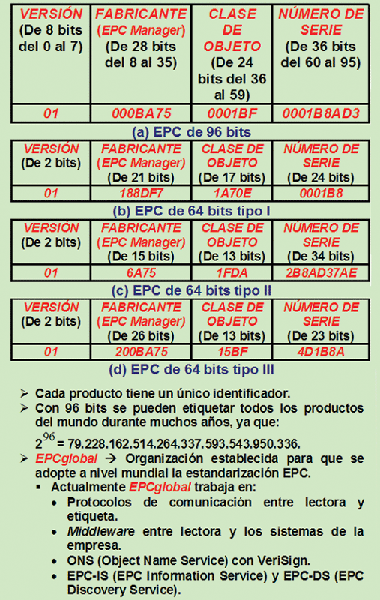

Datenschutz- und Authentifizierungsaspekte: RFID-Tags antworten auf Lesegeräteanfragen, ohne ihre Besitzer oder die Träger zu benachrichtigen, und die meisten Tags senden eindeutige Kennungen aus. Dies erfordert eine sorgfältige Berücksichtigung von Sicherheitsaspekten wie: (1) Standortdatenschutz. Mehrere verdeckte Scans können den Standort des Tag-Trägers in großen Gebäuden mit mehreren Lesegeräten ermitteln. (2) Datensicherheit. Bestimmte Tags, wie z. B. EPC-Tags (Electronic Product Code), enthalten Informationen über die Produkte, die sie tragen. Träger von EPC-Tags sind daher der verdeckten Bestandsaufnahme ausgesetzt. (3) Datenschutz von in Banknoten eingebetteten RFID-Tags. Im Jahr 2001 plante die Europäische Zentralbank, RFID-Tags als Fälschungsschutzmaßnahme in Banknoten einzubetten. Aufgrund technischer Schwierigkeiten erwies sich dieses Vorhaben jedoch zunehmend als unpraktikabel. (4) Datenschutz von implantierten RFID-Tags. Ein Beispiel hierfür ist VeriChip für die Entwicklung von Informationssystemen im Gesundheitswesen. Diese Fälle haben Kritik von Datenschützern hervorgerufen. Ausländische Unternehmen implantieren ihren Mitarbeitern bereits RFID-Mikro-Tags für geschäftliche Zwecke. (4) Datenschutz bei in elektronischen Reisepässen integrierten RFID-Chips. Die ICAO (Internationale Zivilluftfahrt-Organisation) hat Richtlinien für die Integration von RFID-Chips in Reisepässe herausgegeben. Die USA haben diese Standards übernommen. Die Europäische Union und andere Länder haben bereits damit begonnen, herkömmliche Reisepässe durch elektronische zu ersetzen. In der EU wird es ab 2009 verpflichtend sein, persönliche Daten, Fotos und Fingerabdrücke in den RFID-Chip einzubetten. (5) Authentifizierungsprobleme. Datenschutz betrifft illegale Lesegeräte, die heimlich Informationen von autorisierten RFID-Chips sammeln, während Authentifizierung sich auf autorisierte Lesegeräte bezieht, die heimliche und illegale RFID-Chips erkennen. EPC-Chips sind anfällig für einfache Fälschungsangriffe. Sie erkennen Klonen zwar durch zentrale und konsistente Datenerfassung, aber es ist immer möglich.

RFID-Tags antworten auf Lesegeräteanfragen, ohne ihre Besitzer oder die Träger zu benachrichtigen, und die meisten Tags senden eindeutige Kennungen aus. Dies erfordert eine sorgfältige Berücksichtigung von Sicherheitsaspekten wie: (1) Standortdatenschutz. Mehrere verdeckte Scans können den Standort des Tag-Trägers in großen Gebäuden mit mehreren Lesegeräten ermitteln. (2) Datensicherheit. Bestimmte Tags, wie z. B. EPC-Tags (Electronic Product Code), enthalten Informationen über die Produkte, die sie tragen. Träger von EPC-Tags sind daher der verdeckten Bestandsaufnahme ausgesetzt. (3) Datenschutz von in Banknoten eingebetteten RFID-Tags. Im Jahr 2001 plante die Europäische Zentralbank, RFID-Tags als Fälschungsschutzmaßnahme in Banknoten einzubetten. Aufgrund technischer Schwierigkeiten erwies sich dieses Vorhaben jedoch zunehmend als unpraktikabel. (4) Datenschutz von implantierten RFID-Tags. Ein Beispiel hierfür ist VeriChip für die Entwicklung von Informationssystemen im Gesundheitswesen. Diese Fälle haben Kritik von Datenschützern hervorgerufen. Ausländische Unternehmen implantieren ihren Mitarbeitern bereits RFID-Mikro-Tags für geschäftliche Zwecke. (4) Datenschutz bei in elektronischen Reisepässen integrierten RFID-Chips. Die ICAO (Internationale Zivilluftfahrt-Organisation) hat Richtlinien für die Integration von RFID-Chips in Reisepässe herausgegeben. Die USA haben diese Standards übernommen. Die Europäische Union und andere Länder haben bereits damit begonnen, herkömmliche Reisepässe durch elektronische zu ersetzen. In der EU wird es ab 2009 verpflichtend sein, persönliche Daten, Fotos und Fingerabdrücke in den RFID-Chip einzubetten. (5) Authentifizierungsprobleme. Datenschutz betrifft illegale Lesegeräte, die heimlich Informationen von autorisierten RFID-Chips sammeln, während Authentifizierung sich auf autorisierte Lesegeräte bezieht, die heimliche und illegale RFID-Chips erkennen. EPC-Chips sind anfällig für einfache Fälschungsangriffe. Sie erkennen Klonen zwar durch zentrale und konsistente Datenerfassung, aber es ist immer möglich.  Die wichtigsten Sicherheitsziele für RFID-Chips sind: (1) Chips dürfen die Privatsphäre der Träger nicht beeinträchtigen. Informationen dürfen nicht an unbefugte Lesegeräte weitergegeben werden. Der Aufbau großflächiger Rückverfolgungsnetzwerke darf nicht möglich sein. (2) Chip-Träger müssen die Möglichkeit haben, die von ihnen getragenen Chips zu erkennen und zu deaktivieren. (3) Der Inhalt privater Chips muss durch Verschlüsselung und Zugriffskontrolle geschützt sein. Wird Public-Key-Kryptographie verwendet, sollten in den Tags kostengünstige Rechentechnologien wie beispielsweise Elliptische-Kurven-Kryptographie zum Einsatz kommen. (4) RFID-Tags und -Lesegeräte sollten nur sehr schwer zu fälschen (klonen) sein. Eine Möglichkeit, den 96-Bit-EPC-Code zu verbergen, besteht darin, Lagrange-Interpolation mit Polynomen zweiten Grades (a.x² + b.x + Geheimnis) zu verwenden und aus dem 96-Bit-Geheimnis drei 106-Bit-Fragmente zu erzeugen, die zusammen einen 318-Bit-Code bilden.

Die wichtigsten Sicherheitsziele für RFID-Chips sind: (1) Chips dürfen die Privatsphäre der Träger nicht beeinträchtigen. Informationen dürfen nicht an unbefugte Lesegeräte weitergegeben werden. Der Aufbau großflächiger Rückverfolgungsnetzwerke darf nicht möglich sein. (2) Chip-Träger müssen die Möglichkeit haben, die von ihnen getragenen Chips zu erkennen und zu deaktivieren. (3) Der Inhalt privater Chips muss durch Verschlüsselung und Zugriffskontrolle geschützt sein. Wird Public-Key-Kryptographie verwendet, sollten in den Tags kostengünstige Rechentechnologien wie beispielsweise Elliptische-Kurven-Kryptographie zum Einsatz kommen. (4) RFID-Tags und -Lesegeräte sollten nur sehr schwer zu fälschen (klonen) sein. Eine Möglichkeit, den 96-Bit-EPC-Code zu verbergen, besteht darin, Lagrange-Interpolation mit Polynomen zweiten Grades (a.x² + b.x + Geheimnis) zu verwenden und aus dem 96-Bit-Geheimnis drei 106-Bit-Fragmente zu erzeugen, die zusammen einen 318-Bit-Code bilden.

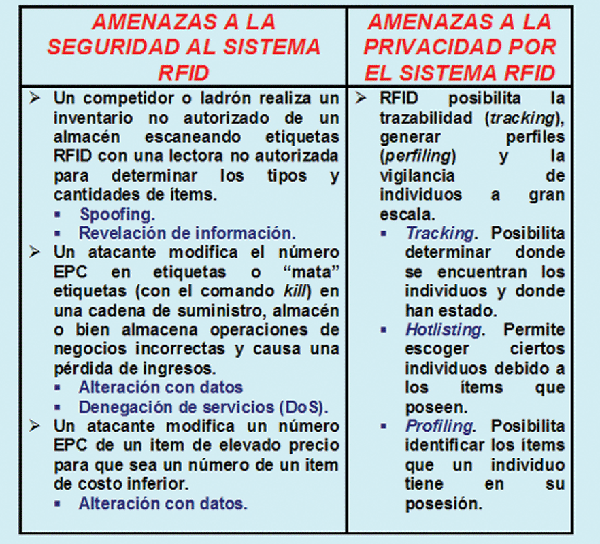

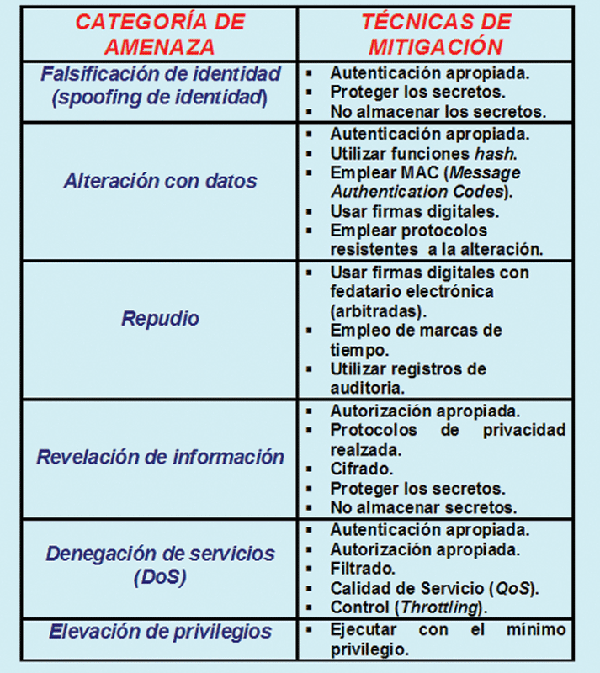

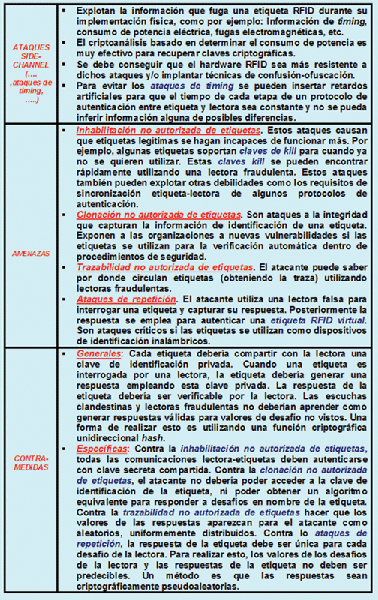

RFID-Bedrohungsidentifizierung: Zu den Bedrohungen der Datensicherheit zählen: (1) Wirtschaftsspionage: Spionage durch Manipulation der Lieferkette. (2) Bedrohung des vertrauenswürdigen Perimeters: Erweiterung des Perimeters durch Datenaustausch über Netzwerke. (3) Wettbewerbsbedrohung: Offenlegung von Kundendaten gegenüber Wettbewerbern. (4) Infrastrukturbedrohung: Einsatz von Denial-of-Service-Angriffen, Störsendern, physischen Schäden, gefälschten RFID-Tags usw. (5) RFID-Viren: Angriffe auf RFID-Middleware-Software umfassen beispielsweise SQL-Injection und Buffer-Overflow-Angriffe. Die relevantesten Bedrohungen für die Privatsphäre sind: (1) Handlungsbedrohung: Ermittlung von Aktionen anhand der Tags. (2) Assoziationsbedrohung: Verknüpfung der Identität einer Person mit den Tags. (3) Standortbedrohung: Ermittlung des Standorts des RFID-Tags. (4) Präferenzbedrohung: Offenlegung persönlicher Präferenzen. (5) Transaktionsbedrohung: Ermittlung von Transaktionsinformationen. (6) Nicht-Dissoziationsbedrohung: Schwierige Trennung von Daten und Identität. (7) Bedrohungen durch RFID-Tracking und -Überwachung. Kunden und Unternehmen haben ein gemeinsames Interesse an der Sicherheit von RFID-Systemen. Zu den relevantesten Bedrohungen für die RFID-Tags selbst gehören: (1) Abhören zwischen Tag und Lesegerät. Die Rückwärtsdistanz zwischen Tag und Lesegerät beträgt etwa 5 Meter, die Vorwärtsdistanz, in der ein Abhörer geortet werden kann, jedoch bis zu 100 Meter. (2) Ortung. Die unbefugte Nutzung einer Tag-Kennung, um Informationen über den Standort einer Person oder eines Objekts zu erhalten. Im Einzelhandel kann ein Kunde beispielsweise zum Zeitpunkt des Kaufs mit einem Produkt in Verbindung gebracht werden. (3) Klonen/Replikation.

Zu den Bedrohungen der Datensicherheit zählen: (1) Wirtschaftsspionage: Spionage durch Manipulation der Lieferkette. (2) Bedrohung des vertrauenswürdigen Perimeters: Erweiterung des Perimeters durch Datenaustausch über Netzwerke. (3) Wettbewerbsbedrohung: Offenlegung von Kundendaten gegenüber Wettbewerbern. (4) Infrastrukturbedrohung: Einsatz von Denial-of-Service-Angriffen, Störsendern, physischen Schäden, gefälschten RFID-Tags usw. (5) RFID-Viren: Angriffe auf RFID-Middleware-Software umfassen beispielsweise SQL-Injection und Buffer-Overflow-Angriffe. Die relevantesten Bedrohungen für die Privatsphäre sind: (1) Handlungsbedrohung: Ermittlung von Aktionen anhand der Tags. (2) Assoziationsbedrohung: Verknüpfung der Identität einer Person mit den Tags. (3) Standortbedrohung: Ermittlung des Standorts des RFID-Tags. (4) Präferenzbedrohung: Offenlegung persönlicher Präferenzen. (5) Transaktionsbedrohung: Ermittlung von Transaktionsinformationen. (6) Nicht-Dissoziationsbedrohung: Schwierige Trennung von Daten und Identität. (7) Bedrohungen durch RFID-Tracking und -Überwachung. Kunden und Unternehmen haben ein gemeinsames Interesse an der Sicherheit von RFID-Systemen. Zu den relevantesten Bedrohungen für die RFID-Tags selbst gehören: (1) Abhören zwischen Tag und Lesegerät. Die Rückwärtsdistanz zwischen Tag und Lesegerät beträgt etwa 5 Meter, die Vorwärtsdistanz, in der ein Abhörer geortet werden kann, jedoch bis zu 100 Meter. (2) Ortung. Die unbefugte Nutzung einer Tag-Kennung, um Informationen über den Standort einer Person oder eines Objekts zu erhalten. Im Einzelhandel kann ein Kunde beispielsweise zum Zeitpunkt des Kaufs mit einem Produkt in Verbindung gebracht werden. (3) Klonen/Replikation.

Tags, die von statischen Identifikatoren ausgegeben werden, sind hochgradig angreifbar. Ein Dieb kann einen Tag eines teuren Produkts durch einen Tag eines Billigprodukts ersetzen oder überschreiben. (4) Denial-of-Service (DoS). Das Anlegen widersprüchlicher HF-Signale kann die legitime Tag-Kommunikation verhindern. Dies ist vergleichbar mit HF-Störsendern, die die drahtlose Kommunikation in der Nähe von Polizeifahrzeugen, Militärpanzern, Fahrzeugen gefährdeter Personen, einigen öffentlichen Gebäuden usw. blockieren. (5) Physische Angriffe. Dabei wird ein Tag abgetastet, um seine privaten Daten zu extrahieren.

Tags, die von statischen Identifikatoren ausgegeben werden, sind hochgradig angreifbar. Ein Dieb kann einen Tag eines teuren Produkts durch einen Tag eines Billigprodukts ersetzen oder überschreiben. (4) Denial-of-Service (DoS). Das Anlegen widersprüchlicher HF-Signale kann die legitime Tag-Kommunikation verhindern. Dies ist vergleichbar mit HF-Störsendern, die die drahtlose Kommunikation in der Nähe von Polizeifahrzeugen, Militärpanzern, Fahrzeugen gefährdeter Personen, einigen öffentlichen Gebäuden usw. blockieren. (5) Physische Angriffe. Dabei wird ein Tag abgetastet, um seine privaten Daten zu extrahieren.

Gegenmaßnahmen gegen RFID-Tag-Angriffe.

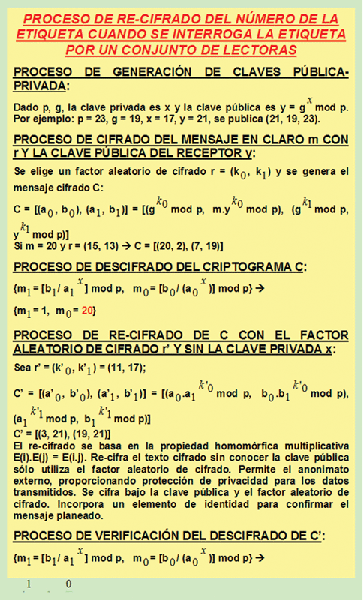

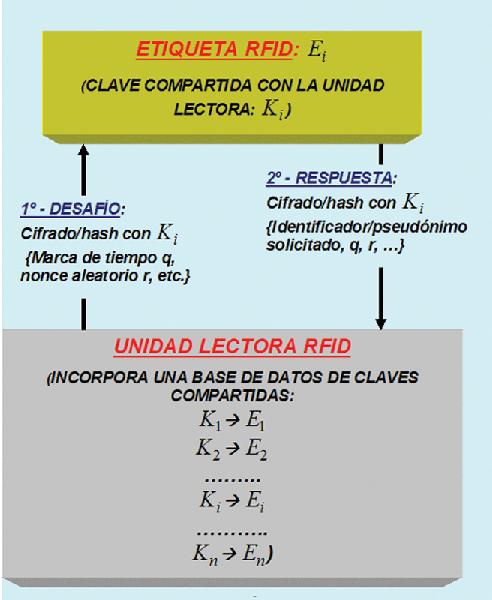

Es gibt eine wachsende Anzahl von Gegenmaßnahmen, die jedoch nur begrenzte Lösungen bieten: (1) Ein Ansatz, der die dauerhafte Deaktivierung oder Löschung eines RFID-Tags mit dem Befehl „kill“ beinhaltet, oder ein subtilerer Ansatz, der den Tag in einen Ruhezustand versetzt. Dies ist derzeit bei EPC Class-1 Gen-2 Tags möglich. Wenn ein EPC-RFID-Tag einen „kill“-Befehl von einem Lesegerät empfängt, wird er dauerhaft funktionsunfähig. Der „kill“-Befehl ist durch eine PIN (Persönliche Identifikationsnummer) oder ein Passwort geschützt. Bei EPCs der Klasse 0 sind es 24 Bit, bei EPCs der Klasse 1 sind es 8 Bit und bei EPCs vom Typ HF sind es 24 Bit.

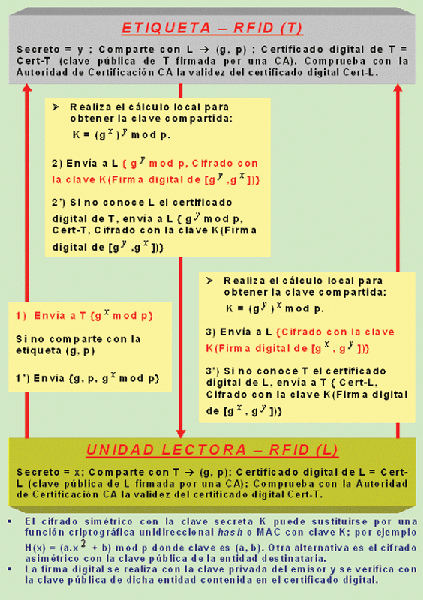

Diese Methode eliminiert alle potenziellen Vorteile der RFID-Technologie nach dem Kauf des Artikels mit dem entsprechenden Tag. Beispielsweise könnten wir bei einem Schaufenster mit einem aktiven RFID-Tag an einem gekauften Kleidungsstück personalisierte Empfehlungen auf einem Bildschirm sehen, die dieses Kleidungsstück ergänzen. (2) Umbenennungsansatz. RFID-Tags enthalten eine Reihe von Pseudonymen und senden daher bei jeder Abfrage durch ein Lesegerät ein anderes aus. Um die Reaktion eines Tags zu steuern und zu verhindern, dass böswillige Lesegeräte alle verfügbaren Pseudonyme mit einem einzigen Scan erfassen, verlangsamt der Tag seine Reaktion bei einer schnellen Folge von Abfragen. (3) Neuverschlüsselungsansatz. Siehe Abbildung 4. (4) Proxy-Ansatz. Kunden verwenden eigene Geräte zum Schutz der Privatsphäre, sogenannte Proxys. Diese lassen sich in zwei Typen unterteilen: (a) Watchdog-Tags. Dies sind RFID-Datenschutz-Auditsysteme, die die Tag-Scanumgebung überwachen und Informationen über die Lesegeräte sammeln. (b) RFID Guardian oder REP (RFID Enhancer Proxy). Dies ist eine batteriebetriebene, persönliche RFID-Firewall. Es fungiert als Vermittler zwischen der Anfrage des Lesegeräts und der Antwort des Tags und simuliert selektiv die von ihm kontrollierten Tags. Beispielsweise kann es auf ein nicht autorisiertes Lesegerät nicht reagieren. Es kann ausgefeilte Datenschutzrichtlinien implementieren. Der Guardian oder REP (Related Provider) erwirbt und gibt die Kontrolle über die Tags, PINs und zugehörigen Schlüssel frei. (5) Verfahren mit teilweiser Antennenkürzung. Dabei wird ein Teil der Antenne physisch abgeschnitten, beispielsweise mit einer Schere, um die Reichweite von mehreren Metern auf wenige Zentimeter zu reduzieren. Diese Technik kann den Datenzugriff schützen, da ein Angreifer sehr nahe an den Tag und die Person, die ihn trägt, herankommen müsste, um Informationen zu stehlen. (6) Verfahren, bei dem der Tag in eine Metall- oder Kunststoffhülle eingeschlossen wird, die als Faradayscher Käfig zur elektromagnetischen Abschirmung dient. Transparente, EMI-unterdrückende Kunststofffolie kann zur Abdeckung von RFID-Tags verwendet werden und erreicht eine Dämpfung von bis zu 30 dB und eine EMI-Abschirmwirkung von 35 dB im Frequenzbereich von 30 MHz bis 1,5 GHz sowie 25 dB und eine EMI-Abschirmwirkung von 30 dB im Frequenzbereich von 1,5 GHz bis 4 GHz. (7) Watchdog-Tag-Ansatz. Dieser RFID-Tag-Typ zeigt Lese- und Schreibvorgänge an, die sonst unsichtbar wären. Er erkennt die von den Lesegeräten gesendeten Start- und Stoppimpulse und zeigt sogar die vereinbarten heruntergeladenen Datengrößen an. Dieser Ansatz erhöht die Transparenz des Zugriffs auf personenbezogene Daten. (8) RFDump (http://www.rf-dump.org). Dies ist ein Open-Source-Softwaretool für ISO-15693- und ISO-14443-RFID-Lesegeräte (13,56 MHz). Es liest und schreibt Daten auf RFID-Tags. Es integriert eine Cookie-Funktion, die dem Tag einen Cookie hinzufügt und einen Zähler automatisch erhöht, sobald sich der RFID-Tag in Reichweite eines Lesegeräts befindet. Es erfasst, wie oft ein Kunde sich im Erfassungsbereich eines Lesegeräts befindet oder ein Produkt aufnimmt. (9) Ein Ansatz, der das Auslesen der Tags verhindert. Dies kann durch eine Art elektromagnetische Abschirmung (EMI-Abschirmung) erfolgen. Eine andere Methode besteht darin, Störungen (Jamming) zu erzeugen, um die Kommunikation zu unterbinden, beispielsweise durch das Senden von „0“ und „1“ als Antwort auf jede Lesegerätanfrage. Letztere Methode deaktiviert alle RFID-Tags, auch solche in legitimen Anwendungen. (10) Die Verabschiedung von Gesetzen zur Regelung der RFID-Nutzung. Dies umfasst Richtlinien und Gesetze. (11) Die Verhinderung, dass Unbefugte die Kommunikation zwischen Tag und Lesegerät verstehen.

Diese Methode eliminiert alle potenziellen Vorteile der RFID-Technologie nach dem Kauf des Artikels mit dem entsprechenden Tag. Beispielsweise könnten wir bei einem Schaufenster mit einem aktiven RFID-Tag an einem gekauften Kleidungsstück personalisierte Empfehlungen auf einem Bildschirm sehen, die dieses Kleidungsstück ergänzen. (2) Umbenennungsansatz. RFID-Tags enthalten eine Reihe von Pseudonymen und senden daher bei jeder Abfrage durch ein Lesegerät ein anderes aus. Um die Reaktion eines Tags zu steuern und zu verhindern, dass böswillige Lesegeräte alle verfügbaren Pseudonyme mit einem einzigen Scan erfassen, verlangsamt der Tag seine Reaktion bei einer schnellen Folge von Abfragen. (3) Neuverschlüsselungsansatz. Siehe Abbildung 4. (4) Proxy-Ansatz. Kunden verwenden eigene Geräte zum Schutz der Privatsphäre, sogenannte Proxys. Diese lassen sich in zwei Typen unterteilen: (a) Watchdog-Tags. Dies sind RFID-Datenschutz-Auditsysteme, die die Tag-Scanumgebung überwachen und Informationen über die Lesegeräte sammeln. (b) RFID Guardian oder REP (RFID Enhancer Proxy). Dies ist eine batteriebetriebene, persönliche RFID-Firewall. Es fungiert als Vermittler zwischen der Anfrage des Lesegeräts und der Antwort des Tags und simuliert selektiv die von ihm kontrollierten Tags. Beispielsweise kann es auf ein nicht autorisiertes Lesegerät nicht reagieren. Es kann ausgefeilte Datenschutzrichtlinien implementieren. Der Guardian oder REP (Related Provider) erwirbt und gibt die Kontrolle über die Tags, PINs und zugehörigen Schlüssel frei. (5) Verfahren mit teilweiser Antennenkürzung. Dabei wird ein Teil der Antenne physisch abgeschnitten, beispielsweise mit einer Schere, um die Reichweite von mehreren Metern auf wenige Zentimeter zu reduzieren. Diese Technik kann den Datenzugriff schützen, da ein Angreifer sehr nahe an den Tag und die Person, die ihn trägt, herankommen müsste, um Informationen zu stehlen. (6) Verfahren, bei dem der Tag in eine Metall- oder Kunststoffhülle eingeschlossen wird, die als Faradayscher Käfig zur elektromagnetischen Abschirmung dient. Transparente, EMI-unterdrückende Kunststofffolie kann zur Abdeckung von RFID-Tags verwendet werden und erreicht eine Dämpfung von bis zu 30 dB und eine EMI-Abschirmwirkung von 35 dB im Frequenzbereich von 30 MHz bis 1,5 GHz sowie 25 dB und eine EMI-Abschirmwirkung von 30 dB im Frequenzbereich von 1,5 GHz bis 4 GHz. (7) Watchdog-Tag-Ansatz. Dieser RFID-Tag-Typ zeigt Lese- und Schreibvorgänge an, die sonst unsichtbar wären. Er erkennt die von den Lesegeräten gesendeten Start- und Stoppimpulse und zeigt sogar die vereinbarten heruntergeladenen Datengrößen an. Dieser Ansatz erhöht die Transparenz des Zugriffs auf personenbezogene Daten. (8) RFDump (http://www.rf-dump.org). Dies ist ein Open-Source-Softwaretool für ISO-15693- und ISO-14443-RFID-Lesegeräte (13,56 MHz). Es liest und schreibt Daten auf RFID-Tags. Es integriert eine Cookie-Funktion, die dem Tag einen Cookie hinzufügt und einen Zähler automatisch erhöht, sobald sich der RFID-Tag in Reichweite eines Lesegeräts befindet. Es erfasst, wie oft ein Kunde sich im Erfassungsbereich eines Lesegeräts befindet oder ein Produkt aufnimmt. (9) Ein Ansatz, der das Auslesen der Tags verhindert. Dies kann durch eine Art elektromagnetische Abschirmung (EMI-Abschirmung) erfolgen. Eine andere Methode besteht darin, Störungen (Jamming) zu erzeugen, um die Kommunikation zu unterbinden, beispielsweise durch das Senden von „0“ und „1“ als Antwort auf jede Lesegerätanfrage. Letztere Methode deaktiviert alle RFID-Tags, auch solche in legitimen Anwendungen. (10) Die Verabschiedung von Gesetzen zur Regelung der RFID-Nutzung. Dies umfasst Richtlinien und Gesetze. (11) Die Verhinderung, dass Unbefugte die Kommunikation zwischen Tag und Lesegerät verstehen.

Andere Methoden nutzen kryptografische Verfahren und/oder die Verschleierung der Kommunikation über unterschwellige Kanäle – beides erfordert Hardware, die bei sehr kostengünstigen Tags nicht realisierbar ist – sowie unidirektionale kryptografische Hash-Funktionen und Pseudozufallszahlengeneratoren. Eine weitere Methode basiert auf der Messung der Signalstärke über die Entfernung. Es ist bekannt, dass die meisten unbefugten Leseversuche erfolgen, wenn sich der Angreifer in physischer Entfernung befindet. Durch Messung der Signalstärke und Rauschanalyse lässt sich die Entfernung zum Lesegerät abschätzen. Eine weitere Methode ist der physische Schutz durch Sicherheitskameras, Sensoren usw.

Andere Methoden nutzen kryptografische Verfahren und/oder die Verschleierung der Kommunikation über unterschwellige Kanäle – beides erfordert Hardware, die bei sehr kostengünstigen Tags nicht realisierbar ist – sowie unidirektionale kryptografische Hash-Funktionen und Pseudozufallszahlengeneratoren. Eine weitere Methode basiert auf der Messung der Signalstärke über die Entfernung. Es ist bekannt, dass die meisten unbefugten Leseversuche erfolgen, wenn sich der Angreifer in physischer Entfernung befindet. Durch Messung der Signalstärke und Rauschanalyse lässt sich die Entfernung zum Lesegerät abschätzen. Eine weitere Methode ist der physische Schutz durch Sicherheitskameras, Sensoren usw.

Weitere Informationen oder ein Angebot

Dieser Artikel ist Teil der Aktivitäten, die im Rahmen des LEFIS-APTICE (finanziert durch Socrates 2005-2007. Europäische Kommission) durchgeführt wurden.

LITERATUR.

- Areitio, J. „Datenschutz und Schutz: Schlüsselelemente der RFID-Technologie“. Gigatronic Magazine. Nr. 44. März 2007.

- Areitio, J. „Notwendigkeit der Ergänzung von Firewalls: Intrusion-Detection- und -Prevention-Systeme sowie Schwachstellenanalyse“. Conectrónica Magazine. Nr. 101. Oktober 2006.

- Areitio, J. „Analyse, Synthese und Anwendungen kryptografischer Hash-Funktionstechnologie“. Conectrónica Magazine. Nr. 108. Juni 2007.

- Areitio, J. „Sicherheitsaspekte der RFID-Technologie“. Conectrónica Magazine. Nr. 105. März 2007.

- Areitio, J. „Informationssicherheit“. Cengage Learning. 2008.

- Thornton, F. und Lathem, C. „RFID-Sicherheit“. Syngress. 2006.

– Cole, PH und Ranasinghe, DC: „Vernetzte RFID-Systeme und ressourcenschonende Kryptographie: Erhöhung der Hürden für Produktfälschungen“. Springer. 2007.

– Reese, R.: „Netzwerksicherheit“. John Wiley & Sons, Inc. 2007.

– Minoli, D.: „Risikomanagement für Informationssicherheit“. John Wiley & Sons, Inc. 2006.

– Kadrich, M.: „Endpunktsicherheit“. Addison-Wesley. 2007.

Prof. Dr. Javier Areitio Bertolín. Professor an der Fakultät für Ingenieurwissenschaften, ESIDE. Leiter der Forschungsgruppe Netzwerke und Systeme an der Universität Deusto.