(2) Las tecnologías. Son evidentes las barreras para una higiene de ciberseguridad/privacidad adecuada de las infraestructuras IT/OT/IoT tales como una ausencia de identificación de activos e inventario y lo borroso de las fronteras de red OT/IT/IoT/nubes/edges. Se debe empezar con la higiene básica considerando, por ejemplo, los Controles Críticos como una base que proporciona un fundamento sólido para mejorar la ciberseguridad/privacidad y soportar un primer paso importante: “mejorar la visibilidad de los activos e infraestructuras”. Se deben evaluar los factores que afectan a las infraestructuras actuales: utilizar móviles/inalámbricos, cambios de los procedimientos operacionales a la luz de moverse a servicios de nube y completitud de la información-documentación/inteligencia. Se debe establecer un inventario de activos OT/IT/IoT antes de expandir el uso o expansión de la automatización industrial y tecnologías de control para soportar los procesos o producción operacional, establecer el proceso de mantener un inventario de activos IT/OT/IoT tolerante a fallos/ciber-ataques a lo largo del tiempo y también una línea de base operacional de estados bien conocidos para una comparación continuada.

(3) Los procesos, gestión y gobernanza. Los procesos deben conducir sin retraso a las tecnologías bien constatadas como factor en el desarrollo de la estrategia ya que automatizar un proceso deficiente puede incrementar el riesgo para la ciberseguridad/privacidad de la organización. Se debe invertir en una gestión/valoración formal de los procesos “cómo son” e identificar los enlaces débiles (vulnerabilidades) antes de crear un entorno “a ser” incluyendo las tecnologías que los procura. Se debe tratar de hacer una gestión/valoración con todo tipo de recursos internos y externos, auditorias formales. Es fundamental un entorno de gestión y gobernanza desplegado de elevado nivel de madurez que sea preventivo, con anticipación, redundante y auto-evaluativo para minimizar fallos/ciber-ataques que sea efectivo/eficaz y extremadamente veloz.

La ciberseguridad/privacidad integra un conjunto de tecnologías, procesos, técnicas, mecanismos de gestión/gobernanza, prácticas, etc. diseñado para proteger con anticipación redes, computadores, programas, datos y personas de ciberataques, daños o accesos no autorizados. El repertorio de objetivos en ciberseguridad/privacidad crece día a día, son entre otros los siguientes:

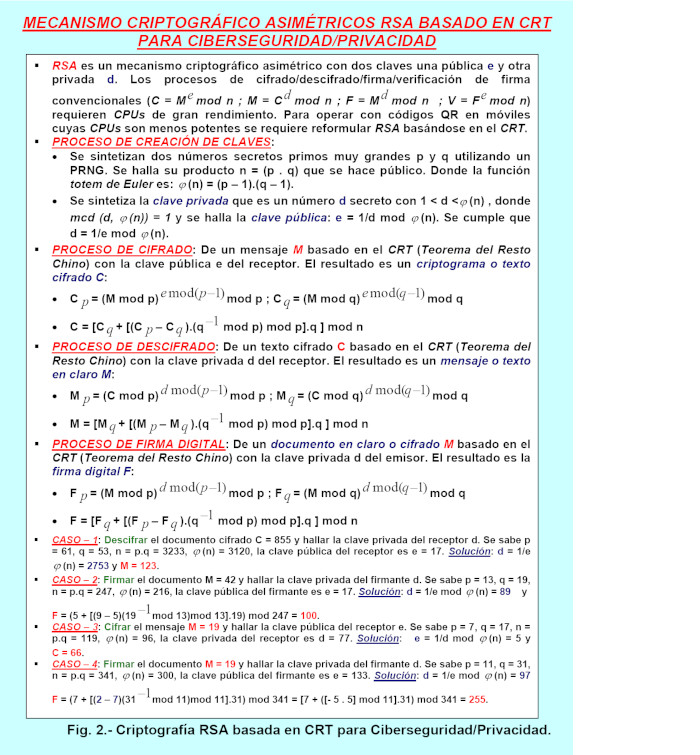

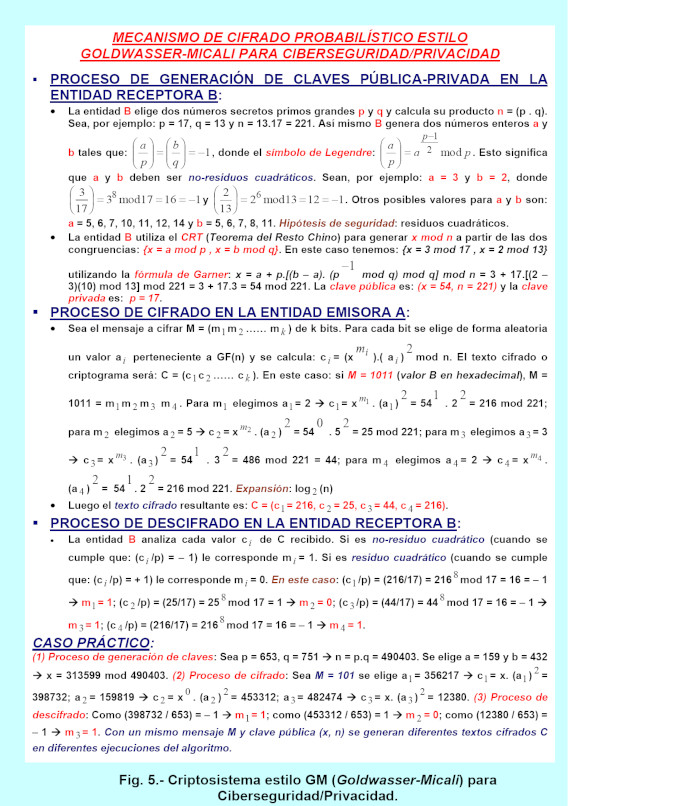

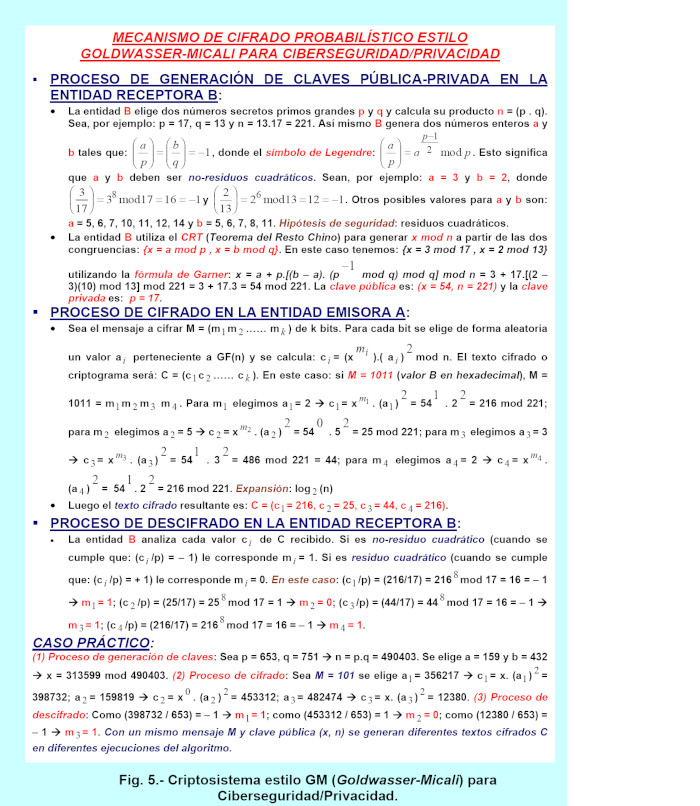

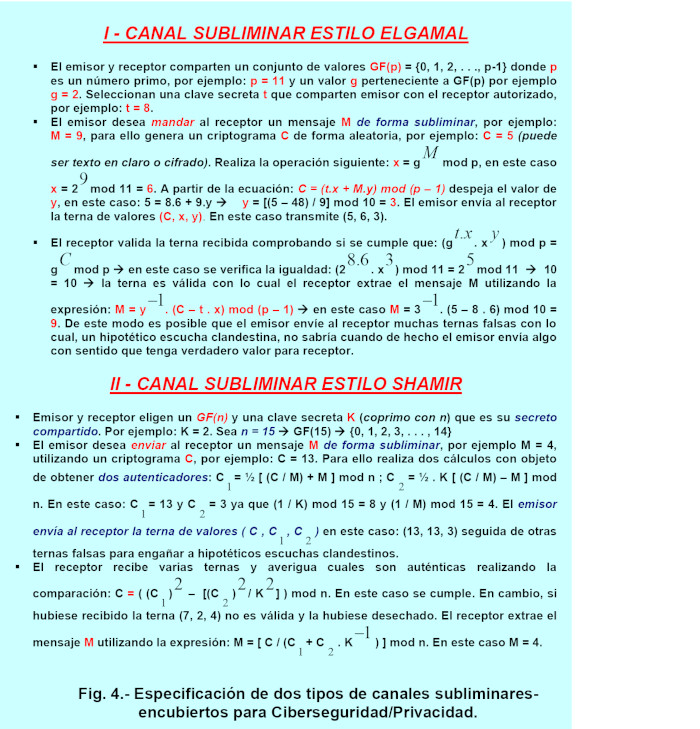

1) Confidencialidad de datos/información/inteligencia. Los ciber-atacantes utilizan contra la privacidad minería de datos, “computer-matching”, “computer-profiling”, sniffers, keyloggers, troyanos, cookies, botnets, etc. Se protege con cifrado, esteganografía, canales subliminares, anonimato, ZK, fraccionamiento Shamir, KeyEscrow, OT, engaños, etc.

2) Disponibilidad de sistemas. Se protege con backups, redundancias, UPS/SAIs, etc.

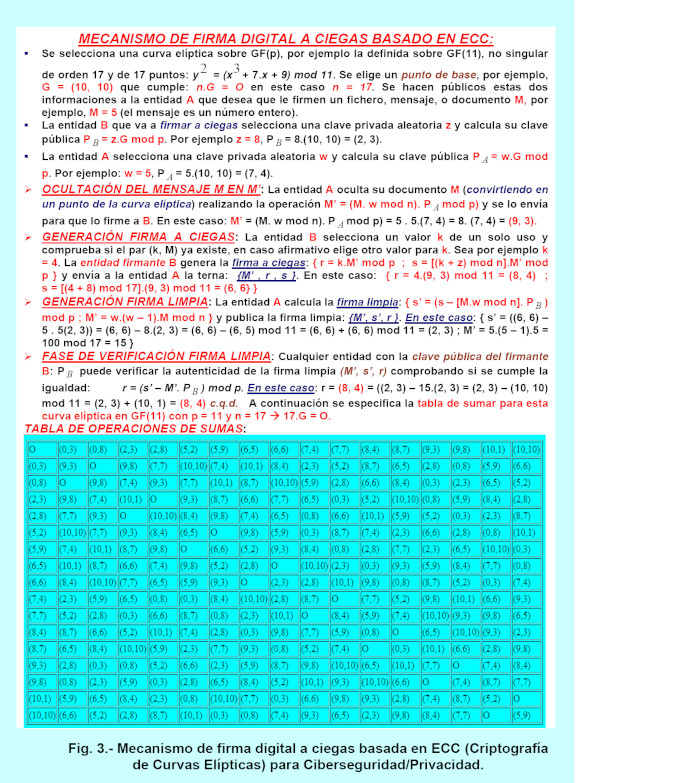

3) Integridad de datos. Se protege con firma digital convencional, a ciegas, MAC, hash, backup, etc.

4) Integridad de hardware. Se protege con tecnología PUF, DAIM, etc.

5) Autorización. Permite con privilegios y permisos posibilitar que una entidad pueda realizar ciertas operaciones (leer, escribir, ejecutar, borrar, crear, etc.) sobre un cierto objeto-recurso (fichero, directorios, impresora, etc.).

6) Autenticidad de datos. Se protege con firma digital, MAC, hash, backup, etc.

7) Trazabilidad de acciones. Se protege con logs, registros de auditoría, malware de defensa nómada, backups redundantes, etc.

8) Frescura de datos. Se protege con marcas de tiempo NTP firmadas y números de secuencia basados en PRNG muy robustos como LCG, LFSR/NLFSR, empleo de canales subliminares, marcas de agua/esteganografía, anonimización, ZK, OT, ZT, etc.

9) No repudio de acciones. Se protege con firma digital más TTPs, fedatarios electrónicos.

10) Privacidad de identidad. Se protege con anonimato TOR, k-anonimato, Onion-routing, canales subliminares, etc.

11) Autenticación de entidades. Se protege con autenticación robusta multi-factor simple o mutua entre usuario-servidor con contraseñas/PINes de elevadísima entropía, biometría (fisiológica y de comportamiento), smartcard de proximidad, tecnología ZK, token hardware, token software (autenticador-token software como RSA Secur-ID para Windows MS), geolocalización en el interior (indoor) y geolocalización en el exterior (outdoor), fecha-instante de tiempo NTP, etc.).

CONTROLES, CIBERAMENAZAS Y ESTRUCTURAS DE LOS CIBERATAQUES.

CONTROLES, CIBERAMENAZAS Y ESTRUCTURAS DE LOS CIBERATAQUES.

Se pueden identificar muy diversos controles de ciber-seguridad/privacidad críticos como: Inventario de dispositivos autorizados/no-autorizados, conocidos/no conocidos; Inventario de software autorizado y no autorizado; Configuraciones seguras para el hardware/software/firmware; Gestión (prevención/detección, valoración y remedio anticipado) de vulnerabilidades de forma continuada; Utilización controlada de privilegios administrativos; Mantenimiento, monitorización y análisis de logs de auditoría; Protección de los navegadores Web y del correo electrónico; Ciber-defensas anticipadas contra el malware/virus; Limitación y control de los puertos de red; Capacidad anticipada/preventiva de recuperación de datos; Configuraciones seguras para los dispositivos de red; Ciber-defensas anticipadas de las fronteras-perímetros visibles e invisibles; Protección de datos/información/inteligencia; Acceso controlado basado en lo que se necesita conocer; Control de acceso inalámbrico (WiFi6-7, Bluetooth, Threads, LoraWAN, 2G/3G/4G/5G/6G, etc.); Monitorización y control de cuentas; Gestión/valoración de las habilidades de ciberseguridad y formación certificada adecuada; Seguridad del software/firmware (SOs, aplicaciones/APPs/APIs/etc.); Gestión y respuesta anticipada a ciber-incidentes; Test de penetración (PenTest), auditorias-generalizadas (de todo tipo incluso explorando certificaciones por entidades acreditadas sobre estándares nacionales e internacionales como ISO, NIST, ENS, etc.), ejercicios “Red Team”, etc. continuados. Según el ISO-7498-2 existen cuatro tipos genéricos de ciber-amenazas básicas:

1) Interrupción. Un recurso estratégico del sistema queda inaccesible. Pertenece al ámbito CIA de la disponibilidad. Una herramienta para crearlo es un inhibidor de RF o una DoS/DDoS. Como contramedidas: para posibilitar la tolerancia a fallos, alta disponibilidad (HA) y alto rendimiento en unidades de discos es la tecnología RAID (Redundant Array of Independent Disks), de elevado nivel; backup y canales redundantes, SAIs, etc.

2) Interceptación. Una parte no autorizada tiene acceso a un factor estratégico. Pertenece al ámbito CIA de la confidencialidad-privacidad. Herramientas para crearlo sniffer, botnets, keylogger-software/hardware, troyanos, cookies-de-trazabilidad, craqueadores de contraseñas (revientan contraseñas), malware spyware, creepware, espionaje psíquico, etc. Contramedidas: cifrado, relleno de tráfico, esteganografía, anti-malware, teclado virtual, juego de barcos, canales subliminares, etc. Mimikatz es una herramienta open source que permite la extracción de contraseñas de los sistemas Windows.

3) Modificación. Una parte no autorizada modifica un factor estratégico. Pertenece al ámbito CIA de la integridad. Herramientas para crear malware-virus. YARA es una herramienta que detecta patrones para escribir y detectar firmas de malware. Como contramedidas backup, firmas digitales avanzadas, etc.

4) Fabricación. Una parte no autorizada introduce un elemento patógeno en el sistema. Pertenece al ámbito CIA de la integridad. Herramientas para crearlo repetición de un mensaje (contramedida uso de marcas de tiempo), una escritura no autorizada, insertar una video-cámara de vigilancia clandestina (solución uso de tecnología PUF). Para poder contrarrestar los ciberataques se deben conocer su estructura, podemos identificar de forma resumida cinco fases de un ciber-ataque que son: (a) Reconocimiento. Se recoge información ilegalmente del sistema de forma activa o pasiva. (b) Escaneo. Se deben probar y sondear las vulnerabilidades que se pueden explotar. (c) Obtener el acceso. Se explota una o varias vulnerabilidades para acceder maliciosamente al sistema. (d) Mantener el acceso. Se mantiene en el sistema para lograr el objetivo del ciber-ataque con movimientos laterales. Se oculta en vida latente. (d) Cubrir-borrar las huellas y trazas. El ciber-atacante se oculta e intenta borrar las evidencias (logs, registros, etc.) del ciber-ataque. De una forma más completa y pormenorizada en un ciberataque se define la CKC (Cyber Kill Chain) que se compone de las siguientes fases (cuantas más fases se recorran mayor será el costo para defenderse): (1) Pre-compromiso. Se divide en tres etapas: (a) Reconocimiento. Se trata de identificar que computadores o empleados que se eligen como dianas del ciber-ataque. Para ello se usan redes sociales, detectives, sensores, etc. (b) Armarse. Aquí se pregunta que vectores de ciber-ataque se utilizaron. (c) Entrega. ¿Cómo se entregó la carga útil lesiva? (2) Compromiso. Se divide en dos etapas: (a) Explotación. ¿Qué vulnerabilidades se utilizaron? (b) Instalación. ¿Qué módulos, nombres de ficheros contienen el malware? (3) Post-compromiso. Se divide en dos etapas: (a) C&C (Command and Control). ¿A qué servidores C&C ilegales conecta el malware? (b) Acciones. Acciones-perversas a realizar con movimientos laterales actualmente o en el futuro (esperando en vida latente). Se pueden identificar diferentes tipos de información de ciber-amenazas como, por ejemplo: (i) Indicadores de compromiso/IOC (Indicador Of Compromise), es un elemento técnico de malware o comunicaciones malware que puede indicar un compromiso en ciberseguridad. Son observables (eventos benignos o maliciosos en una red o sistema) o artefactos técnicos que sugieren un ciber-ataque inminente o que esta, actualmente realizándose o un compromiso que ya puede haber ocurrido y esta oculto y clandestino. Ejemplos de indicadores de compromiso son la dirección MAC/IPv4/IPv6 de un servidor C&C o C2 (Command and Control, mecanismo utilizado por el malware para comunicarse con los controladores) sospechoso o un nombre de dominio DNS (Domain Name System) sospechoso, una URL (Uniform Resource Locator) que referencia un contenido malicioso, un hash de fichero para un ejecutable malicioso, el texto de la línea de “subject” de un mensaje de correo electrónico malicioso, direcciones de correo electrónico de spammers o phishers, FQDNs, cargas útiles de PDUs, información de dispositivos hardware, números de teléfono/mensajería-instantánea, fórum post, ciudades del ciber-atacante, fichero hash, huella dactilar del dispositivo basada en PUF, etc. (ii) TTPs (Tactics, Techniques and Procedures). Describe el comportamiento del agente de ciber-amenaza. Las tácticas son descripciones de alto nivel del comportamiento, técnicas que son descripciones detalladas del comportamiento en el contexto de una táctica y procedimientos son incluso descripciones muy detalladas de menor nivel en el contexto de una técnica. Las TTPs pueden describir una tendencia del agente de ciber-amenaza para utilizar una variante de malware específico, orden de operaciones, herramienta de ciber-ataque (por ejemplo, ciberarma), mecanismo de entrega (por ejemplo, phishing o ciber-ataque WH (Watering Hole) o exploit. (iii) Alertas de ciber-seguridad. También conocidas como asesorías, boletines y notas de vulnerabilidades son breves, notificaciones técnicas referentes a vulnerabilidades corrientes (CVE:Common Vulnerabilities and Exposures de http://cve.mitre.org), exploits y otros problemas de ciber-seguridad. Las alertas de ciber-seguridad se originan de fuentes como US-CERT (United States - Computer Emergency Readiness Team), ISACs (Information Sharing Analysis Centers), NVD (Nacional Vulnerability Database USA proporciona valores CVSS (Common Vulnerability Scoring System es un marco para comunicar impacto y características de vulnerabilidades) de vulnerabilidades), PSIRTs (Product Security Incident Response Teams), proveedores de servicios de ciber-seguridad comerciales, investigadores de ciber-seguridad, etc. (iv) Informes de inteligencia de ciber-amenazas. Son generalmente documentos que describen TTPs, agentes-actores de ciber-amenazas, tipos de sistemas e información que es su objetivo y otras informaciones relacionadas con las ciber-amenazas que proporcionan mayor concienciación de la situación a una organización. La inteligencia de ciber-amenaza es información de ciber-amenaza muy elaborada que ha sido agregada, transformada, analizada, interpretada o enriquecida para proporcionar el contexto necesario para los procesos de toma de decisiones en ciberseguridad. (v) Configuraciones de herramientas. Son directrices para configurar y utilizar herramientas/mecanismos que soportan la recogida automatizada, el intercambio, el procesamiento, el análisis y el uso de información/inteligencia de ciber-amenazas. Por ejemplo, la información de configuración de la herramienta puede constar de instrucciones sobre cómo instalar y utilizar una utilidad para detectar y eliminar un rootkit o cómo crear y personalizar a medida firmas de detección de intrusiones (p.e. Snort), o las listas de control de acceso o ACLs para routers, o las reglas para firewall o los ficheros de configuración de filtrado Web, o las listas de capacidades para el control de acceso y las autorizaciones, etc. (vi) Data mining/Big-Data/Analytics para inteligencia de ciber-amenazas. ThreatMiner muestra ejemplos de malware, dominios, hosts, direcciones de correo electrónico de minería de datos para la inteligencia de ciber-amenazas, CRITS (Collective Research Into Threats).

CIBER-DEFENSAS UTILIZADAS EN LOS PROCESOS DE CIBERSEGURIDAD/PRIVACIDAD.

CIBER-DEFENSAS UTILIZADAS EN LOS PROCESOS DE CIBERSEGURIDAD/PRIVACIDAD.

La ciberseguridad/privacidad integran procesos que iincluyen un colectivo creciente de tipos de ciber-defensas como, por ejemplo:

1) Prevención. Se trata de endurecer-rugerizar e incorporar resiliencia en los sistemas, aislar los sistemas con VLANs/DMZs/VPNs, prevenir ciber-ataques (con herramientas como IPS, DLP, AV, etc.), etc.

2) Controlar-regular-gestionar. Se utilizan diversas herramientas como, por ejemplo: IAM, ACL, NGFW (New Generation FireWall), UTM (Unified Threats Management), SIEM (Security Incident Event Management), DLP (Data Leak Prevention), IPS (Intrusion Prevention System), etc.

3) Detectar anticipadamente. Todo tipo de ciber-incidentes, eventos, ciber-ataques, intrusiones, contener ciber-incidentes, confirmar y priorizar con herramientas como IDS/HIDS/NIDS/AIDS, etc.

4) Visibilidad en tiempo real. Se trata de identificar el instante con anticipación la infección y alertar a las herramientas-automatizadas y administradores. Esto minimiza la ventana de vulnerabilidad entre lanzar un ciber-ataque y prevenirlo/detectarlo.

5) Predicción. Basándose en indicios sobre posible comportamiento extremo. Gestionando/valorando vulnerabilidades/exposiciones, predicción de ciber-ataques utilizando analítica de comportamiento (por ejemplo: NBA, UEBA, EDR), SIEM/gestión de logs, NGSOC (Next Generation Security Operations Center), monitorización y forensia de redes y puntos finales, etc., redes neuronales, IA y todas sus derivadas: sistemas expertos, federated-learning/FL, deep-learning/DL, machine-learning/ML (está implicada en cada etapa del ciclo de clasificación desde los orígenes de un objeto a sus numerosas relaciones y más), tres tecnologías de machine-learning son:

a. SVM (Support Vector Machine). Analiza datos, características y patrones de contenido para realizar predicciones a un grado mayor de precisión que las redes Bayesianas; requiere el análisis de motores de IA-redundantes y en su caso del ser humano para conseguir un nivel aceptable de confianza.

b. Redes Bayesianas. Analizan las características del sitio para hacer determinaciones predictivas y proporcionar un modelo para dividir sitios buenos conocidos de malos

c. MED (Maximum Entropy Discrimination). Es una extensión de SVM que es mejor en clasificación con ruido y datos confusos, pero también necesita de gran potencia de computación. MED puede integrarse con active learning (se refiere al proceso en el que otras unidades de IA y los expertos humanos proporcionan realimentación al algoritmo machine-learning cuando tiene dificultad en clasificar ciertos objetos durante el training), active feedback (es el proceso de incorporar realimentación humana en el algoritmo machine-learning mientras está clasificando activamente en el mundo real no sólo en el training) y deep learning (utiliza un enfoque por capas para mejorar la eficiencia de la clasificación).

6) Inferir. Todo tipo de información utilizando herramientas como Big Data, Analytics, Inteligencia Artificial-LLM/DL/ML, etc. Se utilizan firmas, trazas, rastros, etc.

7) Previsión. Prever anticipadamente las ciber-amenazas, eventos maliciosos, etc. (con sensores) y estarlos esperando de antemano con recursos suficientes.

8) Analizar. Con herramientas como contenciones sandboxing con AV, honeypot/honeynet, DMZs, mecanismos de engaño, etc.

9) Responder con anticipación. Utilizando investigación/forensia, cambiando el modelo o diseño, haciendo cambios, reconfigurando, contra-atacando, remediando lo mal hecho.

10) Informar anticipadamente. Generando informes a medida personalizados de cumplimiento.

11) Engañar-desinformar-desorientar. Utilizar herramientas como Honey-pot/Honey-net, DDP/Distributed Deception Platforms), etc.

12) Contención. Se trata de contener las ciber-amenazas, infecciones, etc. para luego remediarlas convenientemente por ejemplo con restores de backups-redundantes.

13) Remediar. Utilizando backups, redundancias de recursos, etc. contra ciber-incidentes de ciberseguridad/privacidad conocidos y desconocidos.

14) Perimetrar-compartimentar infecciones y redes. Con VLANs, NGFW, sandboxing, DMZs, etc.

15) Las ciber-defensas reactivas. Actúan contra compromisos de ciberseguridad del pasado o actuales.

16) Las ciber-defensas proactivas. Actúan contra compromisos de ciberseguridad que van a suceder y del presente.

17) Las ciber-defensas predictivas. Actúan contra potenciales compromisos de ciberseguridad del futuro no esperadas o en vida latente.

Actualmente es de suma importancia el seguimiento sin condiciones a la ciberseguridad/privacidad tanto en ecosistemas IT, OT, IoT como heterogéneos, a pesar de todo tipo de tendencias como la digitalización y el uso de nuevas tecnologías de forma exponencial, el nuevo marketing, blockchain, realidad aumentada/virtual/disminuida, big-data, inteligencia artificial/LLMs, etc. De las necesidades de ciberseguridad-privacidad a los protocolos de buenas prácticas con máximo nivel de madurez el objetivo es crear capacidades, conocimientos, inteligencia, servicios, tácticas, estrategias, componentes, etc. En ciberseguridad/privacidad es útil utilizar diversos enfoques uno de ellos se denomina OODA (Observar, Orientar, Decidir y Actuar). Algunos de los métodos de propagación de ciber-amenazas son: ingeniería social (es el arte y ciencia del engaño utilizando todas las vulnerabilidades del ser humano como avaricia, lujuria, pereza, dejadez, cobardía, ignorancia, incapacidad, etc.), eventos de distracción (usar fake-news, RRSS, cortinas de humo con denegación de servicios para evitar sospechas y ganar en persistencia), BYOD (Bring Your Own Device) (la organización permite que los empleados utilicen sus propios dispositivos-y-móviles que pueden estar infectados), vulnerabilidades de las infraestructuras (que pueden ser de tipo computacional, de red, de ciber-seguridad, de organización, de las personas, de IA, de gobernanza/gestión, etc.).

- Areitio, J. “Seguridad de la Información: Redes, Informática y Sistemas de Información”. Cengage Learning-Paraninfo. 2023.

- Areitio, J. “Cancelación anticipada por parte del DAIM/MIAD de singularidades y técnicas generadoras de ciberataques insidiosos”. Revista Conectronica. Nº 256. Mayo-2023.

- Gupta, I. “Operationalizing Expectations and Mapping Challenges of Information-Privacy and Data-Protection-Measures: A Machine-generated Literatute Overview”. Springer-2024.

- Hubbard, D.W. and Seiersen, R. “How to Measure Anything in Cybersecurity Risk”. Wiley John and Sons 2023.

- Wilson, D.C. “Cybersecurity”. The MIT Press Essential Knowledge Series. The MIT Press. 2022.

- Stewart, A.J. “A Vulnerable System: The History of Information Security in the Computer Age”. Cornell University Press. 2023.

- Xu, Z., Choo, K.-K. R., Dehghantanha, A., Parizi, R. and Hammoudeh, M. “Cyber Security Intelligence and Analytics”. Springer. 2020.

- Di Pietro R. “New Dimensions of Information Warfare”. Springer. 2021.

- Smith: J.E.H. “The Internet Is Not What You Think It Is: A History, a Philosophy, a Warning”. Ed.-Princeton University Press-2023.

- Gupta, I. “Expectations vs Realities of Information Privacy and Data Protection Measures: A Machine-generated Literature Overview”. Springer-2023.

- Yu, S. and Cui, L. “Security and Privacy in Federated Learning”. Springer-2023.

- Knijnenburg, B.P., Page, X., Wisniewski, P. (Editor), Lipford, H.R. et al. “Modern Socio-Technical Perspectives on Privacy”. Springer-2022.

Autor: Prof. Dr. Javier Areitio Bertolín – Director del Grupo de Investigación Redes y Sistemas.