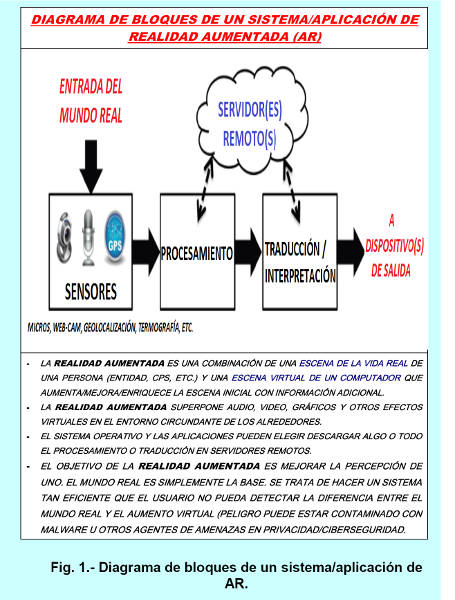

El número de áreas de aplicación de estas tecnologías va creciendo cada día, opera en business, industria, CPS, medicina, educación, arquitectura, navegación, APPs de entretenimiento, serius-game, lúdicas, militares, ciberseguridad, etc. En todos los casos las cuestiones de privacidad y ciberseguridad cada vez van tomando mayores dimensiones y criticidad y es hora de abordar los riesgos con profesionalidad. Algunas cuestiones de ciberseguridad que van surgiendo aparecen al compartir múltiples aplicaciones una salida del sistema AR, así mismo otros riesgos aparecen en el control de acceso para los datos de sensores, etc. En lo relativo a la privacidad aparecen cuestiones de protección de datos personales, de geolocalización, de violación del anonimato legal, etc.

INTRODUCCIÓN.

La Realidad Aumentada (o de forma simplificada AR de Augmented Reality) es uno de los cuatro componentes de la realidad mezclada. La realidad mezclada va desde el entorno real puro pasando por la AR a la virtualidad aumentada y en el otro extremo esta el entorno virtual puro. La AR esta relacionada con un concepto más general denominado realidad mediatizada en la que una vista de la realidad se modifica (posiblemente incluso disminuida más que aumentada) por un computador. Como resultado las funciones tecnológicas mejoran la percepción corriente que uno tiene de la realidad. La AR ofrece un conjunto cada día mayor de beneficios permite combinar entornos del mundo real y la realidad virtual, posibilita que entornos del mundo real (sensores, actuadores, personas, robots, drones, etc.) puedan interactuar con objetos virtuales (donde avatares, personas, máquinas, tutores my-me, etc. interoperan en mundos virtuales estilo second-life y reales analógico-digitales), permite que los objetos virtuales respondan a acciones físicas del mundo real, ofrece interactividad en tiempo real, procesa en tiempo real, los datos pueden generarse en tiempo real, se registra en tres dimensiones, posibilita imágenes en 3D, los gráficos y modelos los crean diseñadores, posibilita crear portadas interactivas, ver salidas de emergencia en condiciones de contingencias, visualiza el esqueleto-anatomía a partir de una foto-radiografía-TAC-scaner-ecografía, etc. Junto a estos beneficios aparece un conjunto en expansión de nuevos riesgos, amenazas y vulnerabilidades que deben salvaguardarse en privacidad y ciberseguridad. Por ejemplo, una aplicación AR maliciosa puede incluir un límite de velocidad incorrecto superpuesto al límite de velocidad real o intencionadamente proporcionar traducción incorrecta de texto del mundo real que se encuentra escrito en un lenguaje extranjero (el agua de este pozo es potable cuando realmente es tóxica), incluso una aplicación puede engañar a los usuarios para que crean falsamente de la presencia de ciertos objetos o animales en el mundo real (existen lobos rabiosos sueltos por la ciudad). Entre los requisitos de seguridad más relevantes identificados actualmente en torno a la AR se encuentran: privacidad, confidencialidad de datos, integridad de datos, control de acceso, disponibilidad y autenticación de fuente (mejor mutua). Xcubelab estima que para el 2017 el mercado de AR crecerá en 5,2 billones de dólares USA.

La Realidad Aumentada (o de forma simplificada AR de Augmented Reality) es uno de los cuatro componentes de la realidad mezclada. La realidad mezclada va desde el entorno real puro pasando por la AR a la virtualidad aumentada y en el otro extremo esta el entorno virtual puro. La AR esta relacionada con un concepto más general denominado realidad mediatizada en la que una vista de la realidad se modifica (posiblemente incluso disminuida más que aumentada) por un computador. Como resultado las funciones tecnológicas mejoran la percepción corriente que uno tiene de la realidad. La AR ofrece un conjunto cada día mayor de beneficios permite combinar entornos del mundo real y la realidad virtual, posibilita que entornos del mundo real (sensores, actuadores, personas, robots, drones, etc.) puedan interactuar con objetos virtuales (donde avatares, personas, máquinas, tutores my-me, etc. interoperan en mundos virtuales estilo second-life y reales analógico-digitales), permite que los objetos virtuales respondan a acciones físicas del mundo real, ofrece interactividad en tiempo real, procesa en tiempo real, los datos pueden generarse en tiempo real, se registra en tres dimensiones, posibilita imágenes en 3D, los gráficos y modelos los crean diseñadores, posibilita crear portadas interactivas, ver salidas de emergencia en condiciones de contingencias, visualiza el esqueleto-anatomía a partir de una foto-radiografía-TAC-scaner-ecografía, etc. Junto a estos beneficios aparece un conjunto en expansión de nuevos riesgos, amenazas y vulnerabilidades que deben salvaguardarse en privacidad y ciberseguridad. Por ejemplo, una aplicación AR maliciosa puede incluir un límite de velocidad incorrecto superpuesto al límite de velocidad real o intencionadamente proporcionar traducción incorrecta de texto del mundo real que se encuentra escrito en un lenguaje extranjero (el agua de este pozo es potable cuando realmente es tóxica), incluso una aplicación puede engañar a los usuarios para que crean falsamente de la presencia de ciertos objetos o animales en el mundo real (existen lobos rabiosos sueltos por la ciudad). Entre los requisitos de seguridad más relevantes identificados actualmente en torno a la AR se encuentran: privacidad, confidencialidad de datos, integridad de datos, control de acceso, disponibilidad y autenticación de fuente (mejor mutua). Xcubelab estima que para el 2017 el mercado de AR crecerá en 5,2 billones de dólares USA.

AR Y SUS ELEMENTOS CONTEXTUALES.

La AR hace referencia a la visualización por computador que añade información a una percepción sensorial del usuario. Lo que hace a la AR diferente es la forma en que se presenta la información, es decir, no se trata de una visualización separada sino integrada con las percepciones del usuario. La idea principal es el obtener la información correcta, en el momento correcto y en el lugar correcto. La AR describe la clase de visualizaciones que son primariamente de un entorno del mundo real con mejora o aumento. La AR puede servir como un buen vehículo para la ejecución de actos delictivos, posibilita la convergencia de los datos de Redes Sociales y el reconocimiento facial (quizás no deberá pasar mucho tiempo para que nos aborde un desconocido por la calle que pueda identificarnos y nos engañe utilizando información muy secreta nuestra).  La computación persuasiva o CAPtology (Computers As Persuasive technology) permite el diseño y utilización de la tecnología con la intención específica de influir o modificar los comportamientos, percepciones, conocimientos, valores o actitudes. La realidad aumentada se engloba dentro de la definición de tecnología y computación persuasiva. Casi todas las aplicaciones de AR contienen alguna clase de elemento persuasivo o se diseñan con la intención de persuadir al usuario de alguna forma. Las aplicaciones y tecnologías AR además de alinear los objetos reales y virtuales en tiempo real pueden incluir diversas características adicionales como: (i) Un conjunto complejo de dispositivos de entrada y sensores que siempre se encuentran encendidos (por ejemplo, cámaras, GPS, micrófonos, etc.). (ii) Múltiples dispositivos de salida (por ejemplo, visualizadores, auriculares, altavoces, prótesis médicas, etc.). (iii) Una plataforma que puede ejecutar simultáneamente una o múltiples aplicaciones. (iv) La capacidad de comunicarse de forma inalámbrica (WiFi, Bluetoth, ZigBee, NFC-RFID, 2G, 2,5G, 3G, 4G, 5G) con otros sistemas de AR y con la nube a gran distancia para traer contenido aumentado.

La computación persuasiva o CAPtology (Computers As Persuasive technology) permite el diseño y utilización de la tecnología con la intención específica de influir o modificar los comportamientos, percepciones, conocimientos, valores o actitudes. La realidad aumentada se engloba dentro de la definición de tecnología y computación persuasiva. Casi todas las aplicaciones de AR contienen alguna clase de elemento persuasivo o se diseñan con la intención de persuadir al usuario de alguna forma. Las aplicaciones y tecnologías AR además de alinear los objetos reales y virtuales en tiempo real pueden incluir diversas características adicionales como: (i) Un conjunto complejo de dispositivos de entrada y sensores que siempre se encuentran encendidos (por ejemplo, cámaras, GPS, micrófonos, etc.). (ii) Múltiples dispositivos de salida (por ejemplo, visualizadores, auriculares, altavoces, prótesis médicas, etc.). (iii) Una plataforma que puede ejecutar simultáneamente una o múltiples aplicaciones. (iv) La capacidad de comunicarse de forma inalámbrica (WiFi, Bluetoth, ZigBee, NFC-RFID, 2G, 2,5G, 3G, 4G, 5G) con otros sistemas de AR y con la nube a gran distancia para traer contenido aumentado.

COMPONENTES DE LA AR. COMPARATIVA AR vs VR.

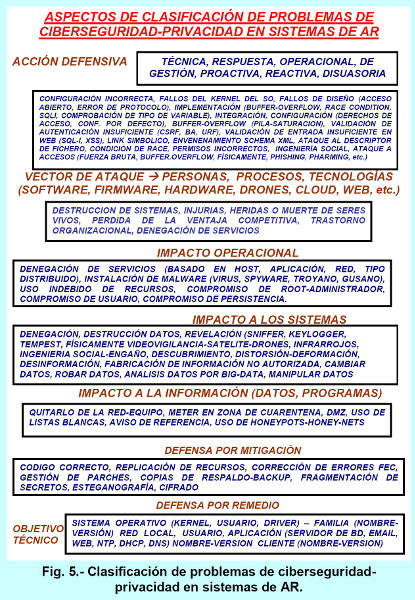

La Realidad Aumentada (AR) permite ofrecer una vista de un entorno de mundo real físico vivo, directo o indirecto cuyos elementos son aumentados-enriquecidos por entradas de sensor generadas por computador como sonido, vídeo, gráficos, datos GPS/GLONASS, conocimientos, etc. Las tecnologías de AR integran diversos componentes:

1) Obtención de la escena. Utilizando bien una cámara o capturador de video con micrófonos (para audio) o bien verlo a través de un sistema de visualización.

2) Identificación de la escena. Se escanea la escena para determinar donde se embeberá el contenido virtual. La posición puede identificarse a través de tecnologías de geolocalización y/o trazabilidad como sensores RFID-NFC, GPS diferencial, GLONASS, QZSS, infrarrojos, láser, satélite, triangulación 2G/3G/4G, WiFi 802.11b/g/n, Bluetooth, etc.

3) Procesamiento de la escena. El computador analiza lo capturado y los datos sintetizados y la posición aumentada. Se consigue el contenido virtual de Internet o de algún tipo de repositorio local/remoto.

4) Visualización de la escena. El sistema de AR genera la imagen-sonido mezclando el mundo físico real con objetos-contenido virtual. Se utilizan pantallas, hologramas, auriculares, altavoces giroscopio, acelerómetro, brújula, sensores potencia de computación a nivel de procesadores, móvil con conexión a Internet, etc. Los sensores pueden medir movimiento mediante acelerómetros, magnetómetros y giroscopios, así como factores ambientales como luz, temperatura, humedad, presión, campo eléctrico y magnético. Se utilizan sistemas de reconocimiento de voz que traducen las palabras en instrucciones de computador y el sistema de reconocimiento de gestos interpreta el movimiento del cuerpo del usuario por detección visual. Una medida clave de todo sistema AR es cómo de real integra lo aumentado con el mundo real. IHS iSuppli prevé la incorporación de más de seis mil millones de sensores de movimiento en dispositivos móviles y tablets en 2016. La realidad virtual (VR) sustituye el mundo real por uno simulado, artificial y totalmente sintético (donde aparecen avatares, robots, drones, second-life, etc.). Con ayuda de la tecnología AR avanzada (añadiendo visión de computador y reconocimiento de objetos) la información sobre el mundo real que rodea al usuario se hace interactiva y manipulable digitalmente. La información artificial sobre el entorno y sus objetos puede cubrir al mundo real. En el ámbito de las aplicaciones médicas, la realidad aumentada tiene la capacidad de mejorar la eficiencia de consultas, operaciones y diagnósticos con rayos X virtuales, imágenes en tiempo real con ultrasonidos, imágenes de resonancia magnética, etc. Sin embargo si se ve atacada podría generar diagnósticos erróneos e incluso fatales para las vidas humanas. Debido a que los smartphones incorporan la mayor parte de los componentes de un sistema-servicio AR, pronto empezaron a inundar el mercado de los smartphones haciendo un éxito comercial a la AR.

Una medida clave de todo sistema AR es cómo de real integra lo aumentado con el mundo real. IHS iSuppli prevé la incorporación de más de seis mil millones de sensores de movimiento en dispositivos móviles y tablets en 2016. La realidad virtual (VR) sustituye el mundo real por uno simulado, artificial y totalmente sintético (donde aparecen avatares, robots, drones, second-life, etc.). Con ayuda de la tecnología AR avanzada (añadiendo visión de computador y reconocimiento de objetos) la información sobre el mundo real que rodea al usuario se hace interactiva y manipulable digitalmente. La información artificial sobre el entorno y sus objetos puede cubrir al mundo real. En el ámbito de las aplicaciones médicas, la realidad aumentada tiene la capacidad de mejorar la eficiencia de consultas, operaciones y diagnósticos con rayos X virtuales, imágenes en tiempo real con ultrasonidos, imágenes de resonancia magnética, etc. Sin embargo si se ve atacada podría generar diagnósticos erróneos e incluso fatales para las vidas humanas. Debido a que los smartphones incorporan la mayor parte de los componentes de un sistema-servicio AR, pronto empezaron a inundar el mercado de los smartphones haciendo un éxito comercial a la AR.

ELEMENTOS DE IDENTIFICACIÓN PERSONAL EN AR.

Gary Marx identifica los siguientes elementos de identificación personal o aristas para la comunicación anónima:

(1) Nombre legal. Implica una identidad verdadera de persona y puede conectarse a información biológica, social, demográfica, etc.

(2) Localizar. Si se conoce una dirección-posición de una persona o entidad, esta puede ser localizada y alcanzada.

(3) Pseudonimidad trazable o pseudo-anonimato. Una persona o entidad que utiliza un pseudónimo puede enlazarse a dicha persona o a su dirección bajo condiciones restrictivas. En el caso de de las comunicaciones Internet, los servicios online actúan como un intermediario y permite a los participantes utilizar pseudónimos en salas de chat, ambientes de AR, etc. Los servicios online retienen un registro de identificación de cada persona.

(4) Pseudonimidad no trazable. Una persona o entidad que utiliza un pseudónimo que no enlaza a persona o su dirección por intermediario alguno debido a políticas protectoras o la incapacidad de trazar. En el caso de las comunicaciones a través de Internet, las personas que utilizan pseudónimos pueden hacer sus identidades no trazables si utilizan una cadena de servidores-routers estilo MIX.

(5) Conocimiento del patrón. Una persona o entidad puede ser identificada por referencia a su patrón de comportamiento o apariencia. Las personas que establecen comunicación o correo anónimo pueden conocerse por el contenido y estilo de sus mensajes.

(6) Caracterización social. Una persona o entidad puede ser identificada a través de categorías sociales como edad, religión, género, clase, empleo, sexo, etc.

(7) Símbolos de elegibilidad o no elegibilidad. Una persona o entidad puede ser identificada por la posesión de conocimiento (contraseñas, códigos) o artefactos (tatuajes, uniformes, prótesis implantadas RFID/NFC, etc.) como elegible o no elegible.

RIESGOS EN CIBERSEGURIDAD Y PRIVACIDAD.

La tecnología AR es persuasiva lo que implica novedad (las intenciones de los diseñadores de aplicaciones pueden estar enmascaradas, cuestionables, totalmente ocultas y potencialmente coercitivas. Si un usuario final no es consciente de los intentos persuasivos dirigidos en las aplicaciones entonces no estará informado y deseará participar), explotación de la reputación positiva (el hecho de haber cientos de millones de smartphones y las personas deseando nuevos productos crea una confianza y una oportunidad para las aplicaciones AR persuasivas). Las aplicaciones maliciosas en plataformas de AR para aplicaciones de emergencias pueden utilizar mecanismos para causar sobrecarga de sensores a los usuarios. Aunque las tecnologías de Realidad Aumentada pueden ser útiles en diversas áreas (industria, business, arquitectura, medicina, navegación, etc.), pueden también tener consecuencias negativas (económicamente e incluso nefastas para la vida humana), por ejemplo la capacidad de Wikitude (realidad aumentada móvil cuya información tiene fines de entretenimiento) para la trazabilidad y localizacion física de cosas que corresponden a notas virtuales puede poseer el riesgo de una invasión de la privacidad personal. Esto se debe a que Wikitude que se basa en localizar indicadores-señalizadores no se limita a lugares públicos comerciales de interés sino también se extiende a la actividad online de personas individuales. Por ejemplo Wikitude esta enlazada al sitio Web de Red Social Twitter y siempre que un usuario de ambos Twitter y Wikitude publica un mensaje online su localización se registra. Esto permite a la aplicación proporcionar información que tiene que ver con la localización del usuario que escribió un mensaje en la Red Social Twitter. Se identifican riesgos a la privacidad desde el punto de vista de la geolocalización así como cuestiones de derechos de autor en relación a mapas con copyright. Para proteger la privacidad y confidencialidad en zonas públicas y espacios de mucha aglomeración de personas ya existen salvaguardas de cara a evitar que miradas no autorizadas puedan ver la información de visualizadores y pantallas desde los laterales de nuestra tablet, smartphone o PC, para ello se utilizan filtros de privacidad y protección de pantallas, monitores y display de grandes dimensiones.

La tecnología AR es persuasiva lo que implica novedad (las intenciones de los diseñadores de aplicaciones pueden estar enmascaradas, cuestionables, totalmente ocultas y potencialmente coercitivas. Si un usuario final no es consciente de los intentos persuasivos dirigidos en las aplicaciones entonces no estará informado y deseará participar), explotación de la reputación positiva (el hecho de haber cientos de millones de smartphones y las personas deseando nuevos productos crea una confianza y una oportunidad para las aplicaciones AR persuasivas). Las aplicaciones maliciosas en plataformas de AR para aplicaciones de emergencias pueden utilizar mecanismos para causar sobrecarga de sensores a los usuarios. Aunque las tecnologías de Realidad Aumentada pueden ser útiles en diversas áreas (industria, business, arquitectura, medicina, navegación, etc.), pueden también tener consecuencias negativas (económicamente e incluso nefastas para la vida humana), por ejemplo la capacidad de Wikitude (realidad aumentada móvil cuya información tiene fines de entretenimiento) para la trazabilidad y localizacion física de cosas que corresponden a notas virtuales puede poseer el riesgo de una invasión de la privacidad personal. Esto se debe a que Wikitude que se basa en localizar indicadores-señalizadores no se limita a lugares públicos comerciales de interés sino también se extiende a la actividad online de personas individuales. Por ejemplo Wikitude esta enlazada al sitio Web de Red Social Twitter y siempre que un usuario de ambos Twitter y Wikitude publica un mensaje online su localización se registra. Esto permite a la aplicación proporcionar información que tiene que ver con la localización del usuario que escribió un mensaje en la Red Social Twitter. Se identifican riesgos a la privacidad desde el punto de vista de la geolocalización así como cuestiones de derechos de autor en relación a mapas con copyright. Para proteger la privacidad y confidencialidad en zonas públicas y espacios de mucha aglomeración de personas ya existen salvaguardas de cara a evitar que miradas no autorizadas puedan ver la información de visualizadores y pantallas desde los laterales de nuestra tablet, smartphone o PC, para ello se utilizan filtros de privacidad y protección de pantallas, monitores y display de grandes dimensiones.

'

Las tecnologías de AR prometen mejorar la percepción e interacción con el mundo físico real analógico-digital. Pero también es un hecho que pueden facilitar la aparición de un número creciente de amenazas y riesgos en privacidad y ciberseguridad. Nuestro grupo de investigación lleva más de quince años en el área de la protección en privacidad y ciberseguridad de los entornos con tecnología AR (Augmented Reality).

BIBLIOGRAFIA.

- Areitio, J. “Seguridad de la Información: Redes, Informática y Sistemas de Información”. Cengage Learning-Paraninfo. 2015.

- Areitio, J. “Necesidad de protección en entornos basados en inteligencia ambiental y CPS”. Revista Conectrónica. Nº 165. Abril 2013.

- Areitio, J. “Identificación y análisis de la tecnología SCMP para la protección de datos en entornos de computación basados en red”. Revista Conectrónica. Nº 171. Noviembre 2013.

- Areitio, J. “Exploración y análisis de los sistemas ciberfísicos desde la perspectiva de su ciberseguridad”. Revista Conectrónica. Nº 181. Noviembre 2014.

- Schmalstieg, D. and Hollerer, T. “Augmented Reality: Principles and Practice”. Addison-Wesley Professional. 2015.

- Wassom, B. “Augmented Reality, Law, Privacy and Ethics: Law, Society and Emerging AR Technologies”. Syngress. 2014.

- URL de Google Glass: https://glass.google.com/

- Kipper, G. and Rampolla, J. “Augmented Reality: An Emerging Technologies Guide to AR”. Syngress. 2012.

- Craig, A.B. “Understanding Augmented Reality: Concepts and Applications”. Morgan Kaufmann. 2013.

- Mullen, T. “Prototyping Augmented Reality”. John Wiley & Sons. 2011.

Autor:

Prof. Dr. Javier Areitio Bertolín

Catedrático de la Facultad de Ingeniería. Universidad de Deusto.

Director del Grupo de Investigación Redes y Sistemas.