Antecedentes del desarrollo

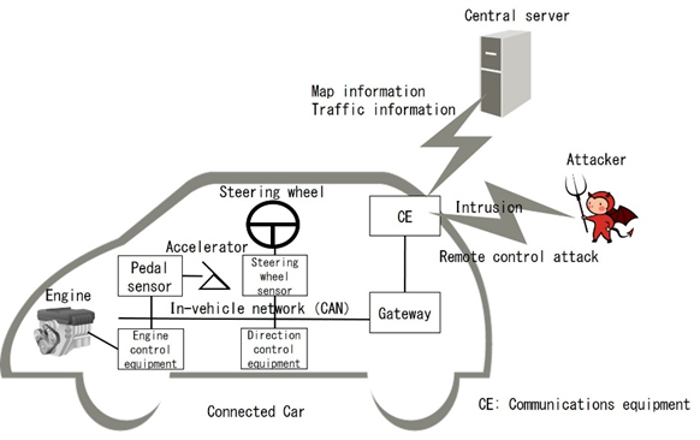

En los últimos años, los automóviles conectados a redes externas, como Internet, conocidos como "automóviles conectados", están aumentando en número, y el desarrollo tecnológico destinado a crear nuevos servicios, incluidas capacidades mejoradas de seguridad y conducción autónoma, está en curso. Se ha señalado, sin embargo, que existe el peligro de que los automóviles conectados puedan ser controlados remotamente a través de un ataque cibernético. Al enviar mensajes a través de la red del vehículo, llamada red de área del controlador (CAN), se puede controlar el comportamiento de los sistemas del automóvil y sus operaciones. Un atacante que ejecuta un ataque de control remoto en el sistema secuestra su equipo de comunicaciones y la puerta de enlace que se conectan a la red externa y envía mensajes CAN maliciosos. Como resultado, los atacantes podrían hacer que el automóvil haga cosas en contra de los deseos del conductor, incluyendo la aceleración o el frenado repentinos, lo que podría causar un accidente grave. En respuesta a este tipo de ataque, las contramedidas de seguridad como las siguientes son indispensables en una variedad de etapas.

Fujitsu Laboratories ha desarrollado tecnología para detectar mensajes maliciosos utilizando equipos montados en vehículos conocidos como unidades de control electrónico (ECU).

1. Contramedidas de punto de entrada para prevenir el pirateo de equipos de comunicaciones

2. Equipo montado en el vehículo para detectar mensajes maliciosos

3. Actualizaciones de seguridad automáticas de contramedidas basadas en análisis realizados en el servidor central

Cuestiones

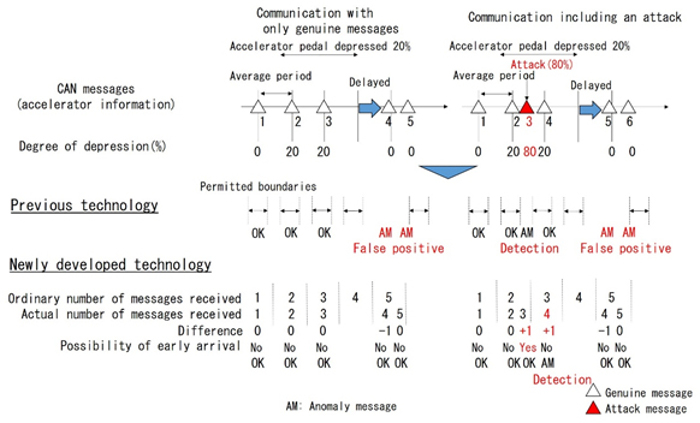

Debido a que existen límites para el rendimiento computacional de los equipos montados en el vehículo, existe la necesidad de que el equipo de detección tenga una baja carga computacional. Además, si hay demasiados falsos positivos, la funcionalidad del equipo de comunicación puede verse limitada o detenida por completo, lo que puede convertirse en un obstáculo para una conducción sin problemas. Esto incluye la creación de una situación en la que el autocontrol se vuelve imposible. Debido a que esto puede conducir a situaciones peligrosas, es necesario limitar el número de falsos positivos. Las tecnologías de detección detectan que un atacante ha enviado un mensaje utilizando el hecho de que los mensajes CAN se envían regularmente y luego determinan si las transmisiones quedan fuera de los límites permisibles para el intervalo entre mensajes, sino porque incluso los mensajes genuinos pueden enviarse más tarde o temprano fuera de los intervalos regulares, cuando se conduce, el problema ha sido que los mensajes genuinos se detectan por error como ataques.

Acerca de la tecnología desarrollada

Ahora, Fujitsu Laboratories ha desarrollado un método que puede detectar mensajes de ataque en tiempo real mientras se limita el número de falsos positivos, incluso cuando los mensajes CAN genuinos llegan más tarde o más temprano, en comparación con los ciclos ordinarios.

Este método compara el número de mensajes recibidos durante los ciclos de mensajes normales con la cantidad de mensajes realmente recibidos, verificando cualquier discrepancia. Si hay una discrepancia, el método determina si se trata de un problema temporal o el resultado de un ataque al transmitir información sobre esa discrepancia a ciclos posteriores.

Este método compara el número de mensajes recibidos durante los ciclos de mensajes normales con la cantidad de mensajes realmente recibidos, verificando cualquier discrepancia. Si hay una discrepancia, el método determina si se trata de un problema temporal o el resultado de un ataque al transmitir información sobre esa discrepancia a ciclos posteriores.

Si un mensaje se retrasó (Figura 2, izquierda)

En el caso en que el mensaje genuino número 4 se retrase, con la tecnología existente se identificaría incorrectamente como un ataque, ya que está fuera de los límites permitidos de los intervalos entre los mensajes. Sin embargo, con la nueva tecnología, la discrepancia negativa en el número de mensajes recibidos cuando se recibe el mensaje nñumero 4 no se considera un ataque. Al transmitir información sobre la falta de un mensaje hasta el momento en que se recibe el mensaje número 5, la cantidad de mensajes realmente recibidos, en total, y el número de mensajes en condiciones normales coinciden, por lo que el mensaje se determina como verdadero.

Si se recibe un mensaje de ataque (Figura 2, derecha)

En el caso en que se reciba un mensaje de ataque después del mensaje genuino número 2, es posible que tanto la tecnología anterior como esta tecnología lo detecten como un ataque. Con esta tecnología, se reconoce una discrepancia positiva cuando se recibe un mensaje de ataque, y esa información se lleva hasta que se recibe el mensaje genuino númeo 4. Una vez que se recibe el mensaje genuino número 4, se detecta como un ataque. Si el intervalo real entre las transmisiones de mensajes dentro del vehículo es de aproximadamente 10 milisegundos, este método puede detectar ataques dentro de unas pocas docenas de milisegundos de un mensaje de ataque que se recibe, detectando ataques más o menos en tiempo real.

Efectos

Cuando se evaluó esta tecnología en aproximadamente 10.000 patrones de datos de ataque simulados, en los cuales se insertaron mensajes de todos los métodos de ataque conocidos en una variedad de tiempos en 600 segundos de datos CAN registrados desde un automóvil real, se confirmó que podía detectar todos los ataques, sin generar falsos positivos. Esta tecnología permite contramedidas robustas a través de la detección de ataques, apoyando la provisión de un viaje seguro y sin problemas.

Planes futuros

Fujitsu está ampliando sus negocios para la plataforma Mobility IoT, que brinda soluciones de movilidad para la sociedad. Para proteger los autos conectados contra los ataques cibernéticos, esta plataforma ofrecerá protecciones a nivel individual de defensa de punto de entrada, defensa de red dentro del vehículo y defensa de ECU. Fujitsu pretende comercializar esta tecnología durante el año fiscal 2018 como una función de detección que respalda la protección de automóviles conectados.