INTRODUCCIÓN.

Desde hace tiempo se estaba desarrollando una ciber-resiliencia de nueva generación basada en IA-Superior/avanzada-masiva-multidimensional, operativa con continua y extrema anticipación y máximo nivel/grado de observabilidad, robustez, madurez, flexibilidad, calidad, velocidad/rapidez, eficiencia, tolerancia a fallos, resistencia, rendimiento, versatilidad, automatización, orquestación, invisibilidad, efectividad, anulación de todo tipo de tentativas de posibles daños/impactos, etc. El resultado final es NG-CR capaz de automatizar lo complejo/extenso y anticiparse a lo inesperado/invisible (con observabilidad extrema de pistas, trazas, indicios, anomalías, fallos, errores, lentitud, no-verificación-continuada, defectos, consciencia de sensores, predicciones sólidas, etc.) y neutralizar/bloquear/borrar en todas las fases anticipadamente todos los posibles indicios/intentos de daños/vulnerabilidades en todo tipo de infraestructuras con toda clase de activos/entidades-H/NH de todos los mundos IT/OT/IoT, etc. abarcando lo existente y lo que pueda existir en un futuro.

CATEGORÍAS DE FUNCIONES/MECANISMOS.

Algunas de las categorías de las funciones/mecanismos en NG-CR son:

(1) Prevenir, identificar, proteger, detectar anticipadamente, responder/acciones defensivas-ofensivas, recuperarse por completo, etc. Verifica de forma continua siempre antes, durante y después de forma total con tecnología ZT/ZK.

(2) Posibilitar que los sistemas de computación puedan operar sin detenerse y recuperarse de intentos incluso muy sutiles de ciberataque.

(3) Permitir la existencia de componentes posiblemente comprometidos utilizando tecnologías como el cifrado homomórfico que posibilita ejecutar funciones en entornos de procesamiento no confiables sin revelar las funciones o los datos que procesan.

(4) Posibilitar desplegar dinámicamente un conjunto completo de componentes confiables (en PUFs, WORM, NAT/Network-Address-Translation, ECC/Error-Checking-and-Correcting, VPN/Virtual-Private-Networks, etc.) sobre los que puedan depender las misiones.

(5) Permitir incluir funcionalidades fuera de banda para observar/monitorizar el sistema y restaurar con anticipación las capacidades de la misión crítica que se intente afectar.

(6) Integra un conjunto completo de potencialidad/capacidades predictivas y de inferencia-extremas en paralelo, con filosofía “Y-SI” (y si… ocurre un intento sutil, y si se detecta una tentativa invisible, y si aparece un indicio de anomalía, y si se mide un valor de perversión, etc.) basadas en análisis exhaustivo dinámico extremo paralelo en hipótesis sólidas-justificadas y cardinalidad no limitada. Utiliza consciencia-situacional proporcionando acciones proactivas anticipadas para proteger todo tipo de activos, procesos, infraestructuras, etc. Puede dar respuesta a toda clase de intentos de ciber-incidentes con capacidades para prepararse para defender a todo tipo de infraestructuras críticas.

(7) Auto-seguimiento continuo y auto-verificado del rendimiento de forma continua en tiempo real de todo tipo de entidades (infraestructuras, micro-redes, superficies de ciber-ataques dinámicas, etc.) y auto-simulación extrema y avanzada de todos los posibles entornos problemáticos

(8) Auto-mantenimiento predictivo y evaluación de calidad, madurez, fiabilidad, robustez, etc. de los sistemas, micro-redes, etc. analizando con IA-S-Avanzada-masiva hasta predecir patrones e información sin precedentes.

(9) Observabilidad extrema con respuesta anticipada de la eficiencia, ciber-protección-robusta-de-calidad, etc. de todo tipo de activos (dispositivos, ecosistemas, redes, servidores, etc.). Potencial de auto-creación paralela extrema de gemelos digitales para una observabilidad en todas las direcciones donde múltiples dinámicas interactúan de forma perfecta. Esto posibilita obtener réplicas virtuales de cualquier sistema/entorno/activo combinando con datos del sistema en tiempo real.

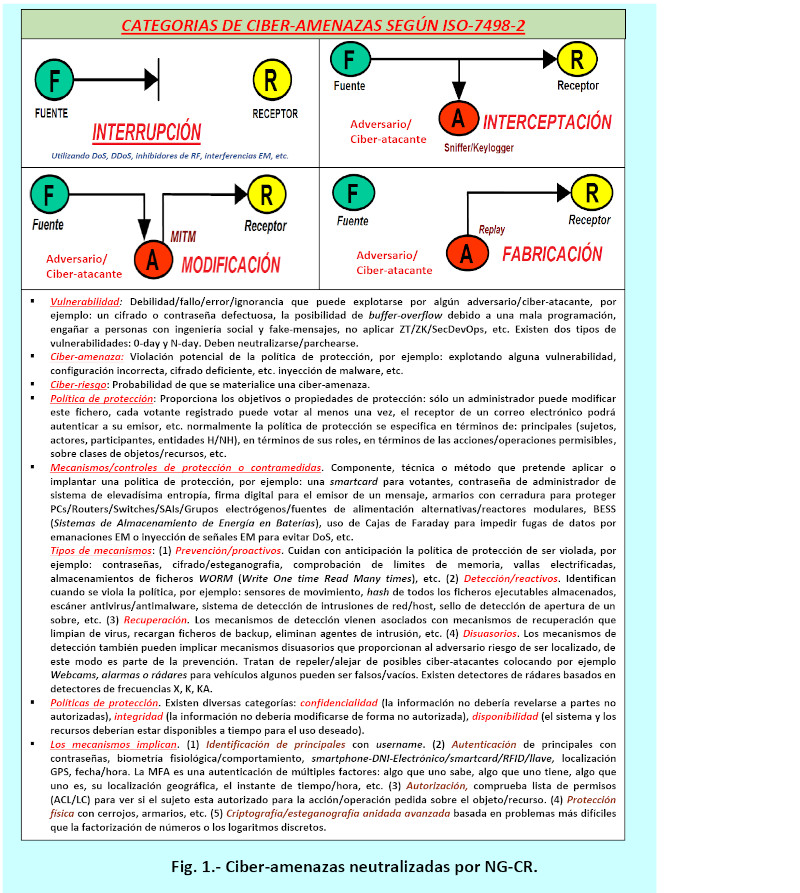

Figura 1: Ciber-amenazas neutralizadas por NG-CR

MECANICA OPERATIVA. CORRELACIÓN ENTRE CAPACIDADES, PROCESOS, TÉCNICAS/TECNOLOGÍAS Y CONTROLES EN NG-CR.

La NG-CR se caracteriza por incluir un colectivo completo de capacidades/potencialidades, como, por ejemplo:

(1) Anticiparse de forma extrema. Permite mantener continuamente un estado de preparación con MF (con un número extremo de factores) lo que significa impedir posibles compromisos de cualquiera de las funciones de misión frente a potenciales condiciones adversas (intentos de ciberataques, ciber-incidentes, vulnerabilidades, etc.). Para ello se trata de conocer y entender (utilizando consciencia-situacional descubriendo/analizando/observando comportamientos y prediciendo y explorando escenarios) a través de la gestión de activos y dependencias, con gestión dinámica/extrema de ciber-amenazas/vulnerabilidades y la gestión de escenarios.

(2) Resistirse de forma extrema. Posibilita proporcionar normalidad, es decir, continuar con las funciones de misión a pesar de cualquier tipo de posibles intentos de condiciones adversas, etc. Utiliza arquitecturas/estrategias/tácticas/técnicas de ciber-resilientes dinámicas en paralelo basadas en anticipación extrema con contención, microsegmentación, operaciones de defensa/ofensivas/respuesta. (3) Recuperarse de forma extrema. Permite restaurar con anticipación extrema las funciones de misión ante todo tipo de posibles intentos maliciosos y condiciones adversas que puedan surgir. Utiliza gestión anticipada de riesgos/remedios, uso de múltiples backups-cifrados (datos, electricidad, software/firmware/hardware/APPs/APIs/S.O.s, canales de respaldo (de comunicaciones terrestres y satelitales), actividades/retornadores-anticipados de vuelta a la normalidad, etc.

(4) Evolucionar de forma extrema. Posibilita cambiar dinámicamente y con extrema anticipación las funciones de misión y soportar capacidades de modo que se impidan posibles impactos de la actual o predicha condición adversa. Se utiliza análisis de métricas/resultados, análisis de las causas raíz/del-ciber-incidente, etc. Redefine procesos/planes y garantiza de forma extrema con anticipación extrema basada en simulación de crisis, pruebas de escenarios, pruebas de recuperación, pruebas de estrés, red-team/blue-team, pen-testing-dinámico, sandboxing, etc. continuos y adaptativos.

La NG-CR integra un colectivo muy numeroso de técnicas/tecnologías, como, por ejemplo, las siguientes:

(1) Respuesta adaptativa anticipada MF. Posibilita responder dinámicamente, en paralelo y de forma precisa/adecuada a todo tipo de situaciones utilizando técnicas operacionales de contingencia agiles anticipativas para mantener las capacidades operacionales necesarias y evitar posibles consecuencias y posibles desestabilizaciones/desincronizaciones tomando acciones anticipadamente donde sea necesario en todo momento.

(2) Observabilidad (permite conocer las causas, el porqué y el cómo de cualquier posible intento de actividad maliciosa/problema; la observabilidad integra varios pilares: la correlación temporal, el análisis predictivo, el “drill-down”, es decir, ver los datos con mayor nivel de detalle para detectar anomalías y anticiparse a los intentos de ciber-incidentes antes de que sucedan, …)/monitorización/vigilancia MF extrema continuada. De forma continua y en paralelo recoge, fusiona y analiza todo tipo de datos/metadatos/etc. procedentes de logs/SIEM/métricas/telemetría/trazas/contexto/etc. para utilizar inteligencia de ciber-amenazas, identificar vulnerabilidades 0-day/n-day, encontrar anticipadamente indicadores/indicios de condiciones potencialmente adversas e identificar con anticipación posibles intentos de daños/infecciones/acciones-maliciosas/puertos abiertos/pasadizos, etc. El sistema de monitorización compara las medidas de integridad con medidas bien conocidas proporcionadas por sistemas TPM (Trusted Platform Module) donde guarda hashes/firmas digitales, PUF, etc.

(3) Defensas en profundidad coordinadas. Posibilita coordinar un número extremo de distintos mecanismos (defensivos y acciones ofensivas en profundidad) en paralelo para proteger al máximo todo tipo de recursos/activos (humanos y NH) (críticos y adicionales) repartidos de todos los ecosistemas, capas, sistemas/subsistemas, organizaciones, etc.

(4) Utilizar de forma extrema engaños/confusión, anonimato, canales subliminares, esteganografía, cifrado anidado MF post-cuántico, etc. Permite confundir, engañar, inducir/llevar a conclusiones erróneas, etc. a todos los posibles agentes/entidades adversarias que intenten algo malicioso.

(5) Diversidad MF extrema. Posibilita utilizar un conjunto extremo heterogéneo de tecnologías, fuentes de datos, localizaciones de procesamiento, caminos de comunicación, fuentes de alimentación-de-respaldo/SAIs/Grupos-electrógenos, backups-cifrados, etc. para neutralizar todo tipo de acciones maliciosas/fallos, incluidos ciberataques que intenten explotar vulnerabilidades(0-day/n-day), APPs/APIs contaminadas, hardware/software/firmware no actualizado, cadenas de suministro comprometidas, etc.

(6) Posicionamiento dinámico extremo. Permite anónimamente distribuir y dinámicamente relocalizar funcionalidades y activos.

(7) Representación dinámica extrema. Posibilita soportar la conciencia de la situación de la misión y responder utilizando representaciones dinámicas de componentes, sistemas, servicios, actividades de los adversarios y otras situaciones adversas y los efectos de alteración de los cursos de acción.

(8) No persistencia. Permite retener información, servicios, fluido eléctrico y conectividad durante un tiempo para poder neutralizar los posibles intentos de exposición a corrupciones, modificaciones o usurpación.

(9) Restricción de privilegios. Posibilita dinámicamente y en paralelo restringir privilegios a los usuarios y ciber-entidades y establecer requisitos de privilegios a los recursos en base a la criticidad y ZT.

(10) Realineamiento. Permite que los recursos se alineen (o realineen) con las funciones de misión crítica de este modo se reducen las posibles superficies de ciber-ataque, el potencial para las consecuencias no deseadas, el potencial para los fallos en cascada, posibles oscilaciones, etc.

(11) Redundancia extrema. Proporciona múltiples instancias protegidas de información y recursos críticos.

(12) Segmentación/Separación. Permite separar dinámicamente (lógica y físicamente) los componentes en base a la criticidad y lo digno de confianza/fidedigno para limitar la extensión de posibles intentos de daños. Utiliza microsegmentación en redes, zonas de contención/cuarentena multicapa, sandboxing, etc. Asociado existe un conjunto dinámico de controles como procesado protegido de dominios, políticas de control de flujo, etc.

(13) Integridad probada extrema. Proporciona mecanismos para averiguar con extrema anticipación si los servicios críticos, los almacenamientos de información corrientes de información, componentes, etc. han podido intentar ser dañados.

(14) Impredecibilidad. Permite realizar dinámicamente/continuamente en paralelo cambios y de forma aleatoria para hacer que las posibles superficies de ciber-ataque no sean predecibles/operativas.

La NG-CR integra un colectivo muy numeroso de enfoques/procesos, como, por ejemplo, las siguientes:

(1) Conocer-entender/enfoque cognitivo. NG-CR mantiene las representaciones útiles de las dependencias de la misión y el estado de todos los recursos/activos con respecto, a todos los posibles intentos de adversidades/engaños/infecciones. Se correlaciona con las técnicas: Observabilidad-monitorización-vigilancia-extrema-continuada, engaños, posicionamiento dinámico extremo, representación dinámica extrema, integridad probada e impredecibilidad.

(2) Preparación continuada. Permite mantener un conjunto de cursos de acción paralelos que predicen todo tipo de intentos de adversarios/ciber-atacantes con anticipación extrema. Se correlaciona con las siguientes técnicas: observabilidad-monitorización-vigilancia-extrema-continuada, defensas coordinadas y representación dinámica extrema.

(3) Prevención y evitación con anticipación extrema. Posibilita impedir-evitar con anticipación extrema la ejecución con éxito de posibles ciber-ataques o todo intento anticipado de realización de posibles condiciones adversas. Se correlaciona con las siguientes técnicas: defensas coordinadas, utilizar de forma extrema engaños, diversidad MF extrema, posicionamiento dinámico extremo, no persistencia, restricción de privilegios, segmentación/separación e impredecibilidad.

(4) Continuación. Permite maximizar la duración y viabilidad de las funciones de misión esenciales durante posibles intentos de condiciones adversas. Se correlaciona con las siguientes técnicas: respuesta adaptativa anticipada MF, observabilidad, defensas coordinadas, no persistencia, restricción de privilegios, realineamiento, segmentación, e integridad probada.

(5) Reducir. Posibilita limitar-constreñir dinámicamente posibles intentos de daños y de condiciones adversas. Se correlaciona con las siguientes técnicas: respuesta adaptativa anticipada MF, defensas coordinadas, engaños masivos, diversidad, posicionamiento, no persistencia, redundancia masiva, integridad probada e impredecibilidad.

(6) Reconstruir-reconstituir. Permite reorganizar y trasladar dinámicamente los recursos para proporcionar adecuadamente un conjunto de funcionalidad de misión subsiguiente a los posibles intentos de condiciones adversas. Se correlaciona con las siguientes técnicas: respuesta adaptativa anticipada MF, observabilidad/monitorización/vigilancia extrema continuada, defensas coordinadas, redundancia masiva e integridad probada.

(7) Transformar. Posibilita cambiar dinámicamente y en paralelo aspectos de comportamiento (tecnológico, organizacional, control, gobernanza, gestión, etc.) con suma celeridad en respuesta a priorizar la neutralización de posibles intentos de condiciones adversas o ciber-ataques. Se correlaciona con las siguientes técnicas: representación dinámica extrema y realineamiento/realineación.

(8) Re-arquitectura. Permite modificar dinámicamente todas las sub-arquitecturas para una mejora global continua de la ciber-resiliencia.

Se correlaciona con las siguientes técnicas: diversidad MF extrema, posicionamiento dinámico extremo y no persistencia.

Algunos mecanismos estratégicos que NG-CR activa dinámicamente son:

(1) Redundancia con implementación diversa.

(2) Certificar y dar testimonio basado en hardware PUF, TPM, etc.

(3) Realizar cambios dinámicamente en conectividad.

(4) Aplicar múltiples modos alternativos de operación en paralelo.

(5) Re-producción automatizada de imágenes de sistemas operativos.

(6) Utilización masiva de MTD (Moving Target Defense) generando una dinámica constantemente evolucionada a través de múltiples dimensiones del sistema para obligar a los ciber-atacantes a preguntarse si las vulnerabilidades que encuentran son reales o falsas, si los sistemas son señuelos, si la distribución/trazado/composición de las redes son genuinas o un espejismo, etc.

NG-CR opera/actúa como un todo con anticipación proactiva extrema en paralelo contra todo tipo de vulnerabilidades (neutralizando, bloqueando, anulando, parcheando), indicios/intentos de intrusión, defectos, fallos, lentitud, no-ZT, intento de ciber-incidente, errores (H/Humanos-NH/No-Humanos), ACEs (Adverse-Cyber-Events) como ciberataques con malware/virus, fallos/bugs/vulnerabilidades del hardware/software/firmware/errores/debilidades-humanas/mala-configuraciones, etc. utilizando en paralelo un conjunto de elementos con factorización extrema para actuar mucho antes de que llegue y se vea afectada cualquiera de las MEFs (Mission-Essential-Functions) proporcionadas por dispositivos, ecosistemas, infraestructura con todo tipo de activos/recursos: datos, IT, OT, CPS, IoT/Internet-of-Things, IoE/Internet-of-Everythings, Industria 4.0, CPDs para IA, IAaaS, Web3, etc. y conseguir una absoluta continuidad del negocio, fiabilidad, tolerancia a fallos, disponibilidad, mejora continua, etc.

DIMENSIONES EN LA NG-CR.

La NG-CR permie asegurar con su anticipación extrema basada en IA-Superior y capacidades de protección y resistencia/supervivencia de la misión a pesar de la posible llegada inesperada de eventos invisibles adversos en ciber-seguridad. Proporciona las capacidades para conseguir que los sistemas e infraestructuras de todo tipo IT/OT/IoT puedan continuar operando bajo condiciones adversas o estrés incluso en un mínimo estado degradado o debilidad mientras se mantiene de forma efectiva las capacidades operacionales y recupera una postura operacional totalmente efectiva consistente con las necesidades de la misión. La NG-CR integra en un todo centralizado un conjunto completo de dimensiones/capacidades/tecnologías/planos:

(1) IA (Inteligencia Artificial Superior/avanzada-masiva multidimensional, contrastada en paralelo). Es totalmente automatizada, auto-orquestada, auto-sistematizada, es autónoma, con madurez extrema, auto-contrastada y auto-verificada, con máxima fiabilidad, robustez, calidad extrema, multicapa-multidimensional, redundante, replicada, se auto-repara, auto-protegida, autoverificada, ZT-continuamente, auto-actualizada, opera oculta tanto en modo fijo como móvil, rastrea, neutraliza, bloquea, anula, elimina superficies de ciberataques y vulnerabilidades, integra (ML/Machine-Learning, DL/Deep-Learning, NLP/Natural-Language-Processing, MD/BD/AD/Minería-de-Datos/Big-Data/Analytic-Data, SE/Sistemas-Expertos, múltiples capas de redes neuronales (plataforma/estructura multidimensional cognitiva de toma de decisiones-anticipadas-contrastadas-predicciones de muy bajo nivel de forma automatizada/orquestada), sistemas de autoaprendizaje automático, usa neuro-ciencia-conexiones inteligentes) auto-certificada/acreditada por estándares de forma continua (Estándares de: calidad de datos-ML ISO/IEC-5259, de seguridad ISO/IEC-27000/27090/27563, de “safety”/seguridad-de-funcionamiento ISO/IEC-5469/22440, de calidad del software procesos/productos ISO/IEC-5338/25000/25059/25058/12207/33000, de gestión ISO/IEC-42001, de gobierno ISO/IEC-38507/38000, de robustez ISO/IEC 24029-1,-2.-3, de desempeño ISO/IEC 4213, de transparencia ISO/IEC 12792, de equidad ISO/IEC 12791, de sostenibilidad ISO/IEC 20226, de fiabilidad ISO/IEC 24027/24028/24368/6254/8200, globales como ENS, NIST-SP-800-193/NIST-SP-800-53R4, incorpora TCP/Trusted-Computing-Base/Libro-Naranja, etc.) global holística en todas las direcciones. Se oculta de toda entidad maliciosa, engaña de forma extrema a todos los posibles agentes insidiosos, maliciosos, realiza capacidades de defensa/protección y de tipo ofensivo para auditar, evaluar neutralizar eliminar borrar todo tipo de intentos perversos , vulnerabilidades, bots, rastreadores-maliciosos, fallos, errores, cierra puertos abiertos maliciosamente, actúa contra fallos humanos ignorantes y poco preparados contra ingeniería social, impide robo de identidad, captura de contraseñas e información sensible o confidencial, impide modificaciones de todo tipo de información y denegación de servicios, neutraliza ciberataque a la autorización, elimina malware, impide cambios maliciosos de configuración, bloquea configuraciones perversas, deficientes incorrectas erróneas anula modificaciones perversas, impide escuches clandestinas sobre todo tipo de canales fibra cobre aire y satelitales, neutraliza inyecciones de código perverso, empleo de Power-Shell para automatizar ciber-ataques, robos de credenciales (por ejemplo, en gestores de contraseñas y navegadores), recopilar inteligencia sobre las víctimas, mecanismos para intentar garantizar su persistencia (por ejemplo, durante reinicios del sistema), deshabilitar protecciones, etc.

(2) Capacidades fijas y móviles de actuación. Uso de entidades ocultas basadas en malware de defensa-ofensivo tipo DAIM fijo y móvil/nómada, rastreadores de supervisión/monitorización y vigilancia extrema exhaustiva para anticipadamente neutralizar posibles intentos, pistas, etc. de acciones dañinas/maliciosas, vulnerabilidades, etc. Cifrado homomórfico multicapa para proteger la información (en confidencialidad e integridad) almacenada, en tránsito transmitiéndose y en uso/ejecutándose. Integra mecanismos de anonimato/ocultación/mimetización/camuflaje/esteganografía anidados con múltiples capas de confusión extrema, OT, SMPC, ZK, ZT, canales subliminares, microsegmentación de redes, etc. NG-CR integra capacidades de protección-resistentes como confidencialidad contra escuchas clandestinas, integridad ante modificaciones, disponibilidad contra DoS/DoS, no-repudio contra la negación de operaciones, continuidad a tiempo de operaciones/negocios, resistencia extrema a no infectarse por malware (como: ransomware, troyanos, sneakthief/para robos digitales, etc.), perder la privacidad, neutralizar intentos de suplantación de identidad, ciberataques a la autorización/IAM, control de acceso, etc. Neutraliza posibles intentos de capturas de emanaciones EM (Electro-Magnéticas) para escuchas clandestinas e inyecciones de interferencias EM/EMI para DoS. Incluye capacidades de observabilidad/monitorización fuera de banda de fenómenos físicos asociados a la computación.

(3) Capacidades de protección defensivas-ofensivas para protección multidimesional dinámica con anticipación extrema y autoexploración: pentesting, red-team, simulaciones de ciber-crisis, auditorias, auto-evaluación, sandboxing, zonas de cuarentena multicapa, DMZs, ingeniería-inversa y edición-de-código-malicioso para neutralizarlo, microsegmentación de todo tipo (redes, entidades), etc. continuadas en paralelo.

ASPECTOS FINALES.

La ciber-resiliencia-de-nueva-generación/NG-CR proporciona una proactividad automatizada de anticipación extrema integrando todo tipo de capacidades en paralelo como observabilidad exhaustiva, operaciones simultaneas en todos los planos posibles, ocultación/engaños/confusión extrema contra ciber-atacantes, uso de sensores fijos y móviles-nómadas basados en agentes multidimensionales/rastreadores con IA-Superior/avanzada-masiva, malware-de-defensa-ofensiva estilo DAIM, todo tipo de predictores con razonamientos/consciencia-escalable ante comportamientos-dañinos, trazas, indicios, perturbaciones, anomalías, IoCs (Indicators of Compromise), etc. con acciones de bloquear, neutralizar, evitar, anular, borrar todo tipo de intentos dañinos, infecciones, arranques adversos de procesos, vulnerabilidades, errores-por-ignorancia/engaños,etc.

REFERENCIAS.

- Areitio, J. “Seguridad de la Información: Redes, Informática y Sistemas de Información”. Cengage Learning-Paraninfo-2024.

- Areitio, J. “Empoderamiento exponencial de la ciberseguridad en protección, ciber-resiliencia, madurez basada en la MFE de los componentes de defensa/protección”. Revista Conectronica. Nº 265. Febrero-Marzo-2025.

- Areitio, J. “Cancelación anticipada por parte del DAIM/MIAD de singularidades y técnicas generadoras de ciberataques insidiosos”. Revista Conectronica. Nº 256. Mayo-2023.

- Forbes, A. “A Foolproof Guide to Cloud Computing Vulnerabilities: The Effects of Security Threats on the Application Programming Interface”. Independently-published-2023.

- Hubbard, D.W. and Seiersen, R. “How to Measure Anything in Cybersecurity Risk”. Wiley John and Sons-2023.

- Thomas, G.M. “The Dark Art and Science of GPS Spoofing: Satellite Wars, Hijacking Signals and the Invisible Threat”. Ed. Publicación-Independiente-2025.

- Kathy, B.H. “Advanced Cybersecurity for Critical Infrastructure”. Montecito Hot Springs-2024.

- Oakley, J.G., Butler, M, York, W., Puckett, M. et al. “Theoretical Cybersecurity: Principles and Advanced Concepts”. Apress-2022.

- Infanti, E. “The Human Firewall: Bridging ux and Cybersecurity to Maximize Cyber Resilience”. Ed. Publicación Independiente-2025.

- Sario, A.H. “Advanced Cybersecurity Solutions”. Tredition GmbH-2024.

- Kaushik, K., Dahiya, S., Maleh, Y. and Bhardwaj, A. “Internet of Things and Cyber Physical Systems: Security and Forensics”. CRC Press-2022.

- Ramsey, C. “Cybersecurity Secrets: Insider Tips and Lifehacks for Digital Defense”. Independently-published-2024.

- Moseley, R. “Advanced Cybersecurity Technologies”. CRC Press-2023.

- Rodriguez, P. “Revealing the secrets of Cybersecurity: Protecting Your Digital World (From zero to ninety)”. Independently-published. 2024.

- Hodson, C.J. “Cyber Risk Management: Prioritize Threats, Identify Vulnerabilities and Apply Controls”. Kogan-2024.

Autor: Prof. Dr. Javier Areitio Bertolín – Director del Grupo de Investigación Redes y Sistemas.