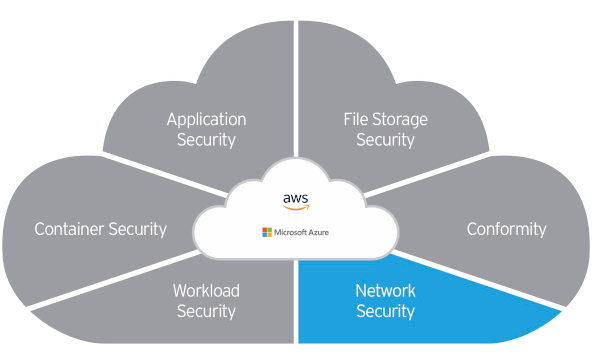

Balanceadores de carga con Web Application Firewall integrado de forma nativa

KEMP Technologies ha anunciado que sus balanceadores LoadMaster integrarán servicios WAF (Web Application Firewall) de forma nativa. Esto permitirá el desarrollo seguro de aplicaciones web, previniendo ataques en Capa 7, mientras que se mantienen los servicios de balanceo de carga principales. De...

El teletrabajo no es una modalidad habitual en España. Según los últimos publicados en la Encuesta de Población Activa de 2018, solamente un 7,5% de los ocupados trabajaron desde casa ocasionalmente en algún momento del año. Esto supone 1,44 millones de personas, pero esta cifra se reduce todavía más cuando se habla de teletrabajadores habituales.

El teletrabajo no es una modalidad habitual en España. Según los últimos publicados en la Encuesta de Población Activa de 2018, solamente un 7,5% de los ocupados trabajaron desde casa ocasionalmente en algún momento del año. Esto supone 1,44 millones de personas, pero esta cifra se reduce todavía más cuando se habla de teletrabajadores habituales.